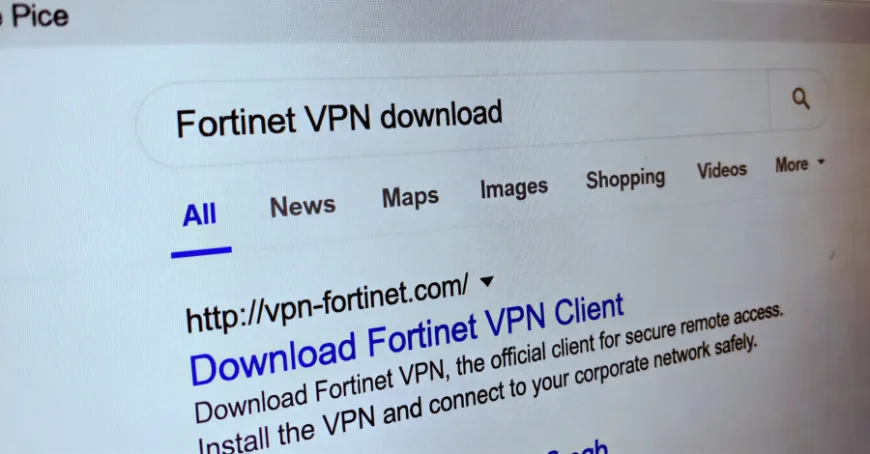

Storm-2561 Sebar Trojan VPN Lewat SEO Poisoning untuk Curi Kredensial

Storm-2561 kembali menjadi sorotan setelah Microsoft mengungkap kampanye pencurian kredensial yang memanfaatkan klien virtual private network (VPN) palsu yang disebarkan melalui teknik search engine optimization (SEO) poisoning. Metode ini mengelabui pengguna dengan mengarahkan pencarian ke situs berbahaya yang mengandung file instalasi Trojan VPN berbahaya.

Modus Operandi Kampanye Malware Storm-2561

Microsoft melalui tim Microsoft Threat Intelligence dan Microsoft Defender Experts menjelaskan bahwa kampanye ini bekerja dengan mengarahkan pengguna yang mencari perangkat lunak VPN perusahaan asli ke file ZIP berbahaya yang dihosting di situs yang dikendalikan penyerang. File ZIP tersebut berisi program instalasi yang tampak resmi dan ditandatangani secara digital, namun sebenarnya adalah Trojan yang mencuri kredensial VPN.

Aktivitas ini pertama kali terdeteksi pada pertengahan Januari 2026 dan telah dikaitkan dengan kelompok ancaman Storm-2561, yang dikenal memanfaatkan teknik SEO poisoning dan menyamar sebagai vendor perangkat lunak populer sejak Mei 2025.

Sejarah dan Perkembangan Serangan Storm-2561

Kelompok ini pertama kali didokumentasikan oleh Cyjax yang mengungkapkan penggunaan SEO poisoning untuk mengarahkan pengguna yang mencari produk dari perusahaan seperti SonicWall, Hanwha Vision, dan Pulse Secure (sekarang Ivanti Secure Access) di mesin pencari Bing ke situs palsu. Di sana, pengguna didorong mengunduh file MSI yang meluncurkan Bumblebee loader, sebuah malware yang berfungsi sebagai pintu masuk ke sistem korban.

Pada Oktober 2025, Zscaler melaporkan iterasi baru dari serangan ini yang menyebarkan klien VPN Ivanti Pulse Secure yang telah disusupi melalui situs palsu "ivanti-vpn[.]org". Kampanye tersebut berhasil mencuri kredensial VPN korban dengan metode yang serupa.

Teknik Serangan dan Eksploitasi Kepercayaan

Microsoft menyoroti bahwa serangan ini memanfaatkan kepercayaan pengguna terhadap peringkat mesin pencari dan merek perangkat lunak sebagai taktik rekayasa sosial. Lebih parah lagi, penyerang juga memanfaatkan platform terpercaya seperti GitHub untuk menghosting file installer berbahaya.

Dalam repositori GitHub, terdapat file ZIP yang berisi installer MSI yang berpura-pura sebagai perangkat lunak VPN asli, namun selama proses instalasi, file tersebut melakukan sideload DLL berbahaya. Tujuan utama malware ini adalah mengumpulkan dan mengirimkan kredensial VPN korban menggunakan varian pencuri informasi bernama Hyrax.

Selain itu, pengguna akan melihat dialog masuk VPN palsu yang sangat meyakinkan untuk memasukkan kredensial mereka. Setelah data dimasukkan, pengguna diberi pesan kesalahan dan diarahkan untuk mengunduh klien VPN asli atau langsung diarahkan ke situs resmi VPN tersebut untuk menutupi jejak serangan.

Malware ini juga memanfaatkan kunci registri Windows RunOnce agar dapat berjalan otomatis setiap kali sistem dinyalakan ulang, sehingga memberikan persistence atau keberlangsungan serangan.

Tindakan Microsoft dan Imbauan Keamanan

Microsoft menyatakan, "Kampanye ini menunjukkan ciri khas operasi kejahatan siber yang dimotivasi secara finansial oleh Storm-2561." Komponen berbahaya dalam serangan ini bahkan menggunakan sertifikat digital resmi yang dikeluarkan atas nama "Taiyuan Lihua Near Information Technology Co., Ltd." untuk menambah kepercayaan korban.

Sebagai respons, Microsoft telah menutup repositori GitHub yang dikendalikan oleh penyerang dan mencabut sertifikat digital tersebut untuk menetralkan operasi ini.

Untuk melindungi diri dari ancaman serupa, organisasi dan pengguna disarankan:

- Mengaktifkan multi-factor authentication (MFA) pada semua akun.

- Berhati-hati saat mengunduh perangkat lunak, terutama dari situs yang tidak resmi.

- Memastikan keaslian situs dan perangkat lunak sebelum instalasi.

Analisis Redaksi

Menurut pandangan redaksi, kampanye Storm-2561 ini menegaskan bagaimana teknik SEO poisoning masih menjadi metode efektif dalam serangan siber modern. Dengan memanfaatkan kepercayaan pengguna terhadap mesin pencari dan merek perangkat lunak terpercaya, penyerang dapat menjangkau korban dengan mudah dan dalam skala besar.

Selain itu, penyalahgunaan platform seperti GitHub sebagai hosting malware menunjukkan bahwa keamanan tidak hanya berkutat pada sistem operasi atau perangkat lunak, tetapi juga pada ekosistem distribusi perangkat lunak itu sendiri. Hal ini menggarisbawahi perlunya kolaborasi yang lebih erat antara penyedia platform digital dan komunitas keamanan siber untuk mencegah penyebaran malware secara masif.

Ke depannya, pengguna dan organisasi harus semakin waspada terhadap serangan berbasis rekayasa sosial yang semakin canggih dan sulit dideteksi. Penguatan autentikasi, edukasi keamanan siber, dan pemeriksaan keaslian perangkat lunak harus menjadi prioritas utama untuk mengurangi risiko pencurian data sensitif seperti kredensial VPN yang dapat membuka akses ke jaringan internal perusahaan.

Terus ikuti perkembangan terbaru dan waspadai ancaman serupa dengan mengikuti sumber informasi terpercaya dan menerapkan praktik keamanan digital yang ketat.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

/data/photo/2026/04/20/69e6197800cbe.jpg)

/data/photo/2025/07/16/6876cf0c60aa0.jpeg)