Kerentanan Hikvision dan Rockwell Automation CVSS 9.8 Masuk KEV CISA, Segera Patch

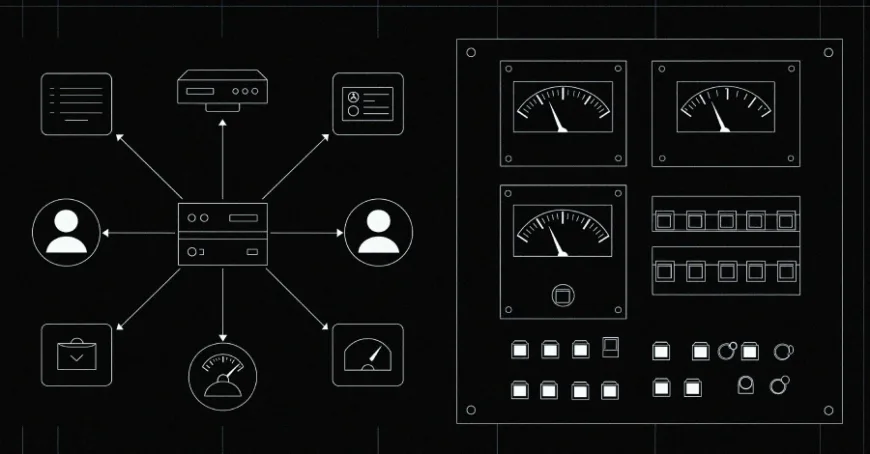

Badan Keamanan Siber dan Infrastruktur Amerika Serikat (CISA) secara resmi menambahkan dua kerentanan kritis yang memengaruhi produk Hikvision dan Rockwell Automation ke dalam katalog Known Exploited Vulnerabilities (KEV). Langkah ini dilakukan menyusul bukti adanya eksploitasi aktif terhadap kedua celah keamanan tersebut.

Detail Kerentanan Kritikal dengan Skor CVSS 9.8

Dua kerentanan yang kini masuk dalam daftar KEV CISA memiliki skor CVSS sebesar 9.8, menandakan tingkat risiko yang sangat tinggi bagi pengguna produk terkait. Berikut penjelasan masing-masing:

- CVE-2017-7921 – Merupakan kerentanan autentikasi yang tidak tepat pada berbagai produk Hikvision. Celah ini memungkinkan pelaku jahat untuk meningkatkan hak akses di sistem dan memperoleh akses ke informasi sensitif.

- CVE-2021-22681 – Kerentanan pada kredensial yang tidak terlindungi secara memadai di produk Rockwell Automation seperti Studio 5000 Logix Designer, RSLogix 5000, dan Logix Controllers. Dengan akses jaringan, pelaku dapat melewati mekanisme verifikasi, masuk ke kontroler, serta mengubah konfigurasi dan kode aplikasi.

Riwayat dan Dampak Eksploitasi

Penambahan CVE-2017-7921 ke dalam katalog KEV dilakukan lebih dari empat bulan setelah SANS Internet Storm Center melaporkan deteksi upaya eksploitasi terhadap kamera Hikvision yang rentan. Sementara itu, hingga saat ini belum ada laporan publik mengenai serangan yang memanfaatkan CVE-2021-22681.

CISA menegaskan bahwa kerentanan tipe ini sering menjadi pintu masuk serangan siber yang berbahaya dan membawa risiko besar bagi infrastruktur federal dan organisasi lain.

Imbauan dan Batas Waktu Patch

Dalam rangka memenuhi Binding Operational Directive (BOD) 22-01, CISA mengimbau seluruh Federal Civilian Executive Branch (FCEB) untuk segera memperbarui perangkat lunak ke versi terbaru yang telah mendukung perbaikan kerentanan ini paling lambat 26 Maret 2026.

Meski BOD 22-01 hanya berlaku untuk lembaga federal, CISA juga mendorong semua organisasi di sektor publik dan swasta untuk memprioritaskan perbaikan terhadap kerentanan yang tercantum di katalog KEV demi mengurangi risiko serangan siber.

Langkah Pencegahan dan Rekomendasi

- Identifikasi perangkat Hikvision dan Rockwell Automation yang digunakan dalam jaringan Anda.

- Periksa versi perangkat lunak dan firmware, pastikan sudah yang terbaru yang mengatasi CVE-2017-7921 dan CVE-2021-22681.

- Lakukan patching segera sebelum batas waktu yang ditentukan untuk mencegah eksploitasi.

- Terapkan kebijakan keamanan jaringan yang ketat, termasuk pembatasan akses jaringan dan monitoring trafik mencurigakan.

- Ikuti perkembangan terbaru dari CISA serta vendor terkait untuk menerima notifikasi keamanan secara real-time.

Analisis Redaksi

Menurut pandangan redaksi, penambahan dua kerentanan berbahaya dari Hikvision dan Rockwell Automation ke dalam katalog KEV oleh CISA bukan hanya peringatan bagi lembaga pemerintah AS, tetapi juga sinyal penting bagi industri dan organisasi global yang menggunakan produk ini. Eksploitasi aktif yang telah terdeteksi menegaskan bahwa pelaku ancaman siber semakin agresif memanfaatkan celah keamanan lama yang belum diperbaiki.

Kerentanan dengan skor CVSS 9.8 ini sangat berpotensi mengancam keamanan jaringan industri dan infrastruktur kritikal mengingat produk Rockwell Automation banyak dipakai dalam sistem kendali industri. Sementara itu, Hikvision sebagai salah satu produsen kamera pengawas terbesar dunia, menjadikan celah ini bisa disasar untuk pengintaian atau sabotase digital.

Ke depan, semua organisasi harus lebih proaktif dalam mengelola kerentanan, tidak hanya menunggu perintah resmi. Manajemen patch yang cepat dan terencana merupakan kunci untuk meminimalisasi risiko dan menjaga integritas sistem.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

![[QUIZ] Apakah Kamu Pencemburu? Cek dari Cara Memperlakukan Orang](https://cdn.indowarta.com/uploads/images/202605/image_450x280_6a1a60d27eec4.webp)

/data/photo/2026/05/30/6a1a2ef452cca.jpg)