Microsoft Ungkap Kampanye ClickFix Gunakan Windows Terminal Sebar Lumma Stealer

Microsoft baru-baru ini mengungkap kampanye ClickFix yang memanfaatkan aplikasi Windows Terminal untuk menjalankan rantai serangan canggih dan menyebarkan malware Lumma Stealer. Kampanye ini pertama kali terpantau pada Februari 2026 dan menunjukkan cara baru dalam mengelabui korban agar menjalankan perintah berbahaya.

Kampanye ClickFix dan Pemanfaatan Windows Terminal

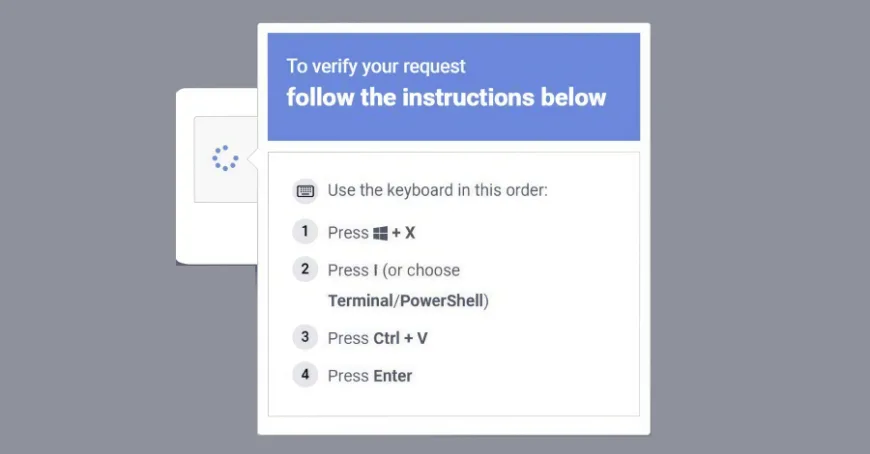

Berbeda dengan metode tradisional yang biasanya menginstruksikan pengguna membuka dialog Windows Run untuk menempelkan perintah, kampanye ini mengarahkan korban untuk membuka Windows Terminal dengan shortcut Windows + X → I. Cara ini membawa pengguna ke lingkungan eksekusi perintah dengan hak istimewa tinggi yang tampak seperti bagian dari alur kerja administratif resmi, sehingga lebih meyakinkan.

"Kampanye ini menginstruksikan target untuk menggunakan pintasan Windows + X → I untuk membuka Windows Terminal (wt.exe) secara langsung, membimbing pengguna ke lingkungan eksekusi perintah yang terprivilege dan tampak lebih terpercaya," ungkap tim Intelijen Ancaman Microsoft melalui serangkaian postingan di X.

Strategi ini berhasil melewati sistem deteksi yang biasanya mengawasi penyalahgunaan dialog Run, serta memanfaatkan reputasi Windows Terminal yang legitimate untuk mengelabui pengguna menjalankan perintah berbahaya yang disampaikan melalui halaman CAPTCHA palsu, prompt pemecahan masalah, atau bentuk verifikasi palsu lainnya.

Rantai Serangan dan Teknik Penyebaran Lumma Stealer

Setelah korban menempelkan perintah hex-encoded dan XOR-compressed dari halaman ClickFix ke dalam sesi Windows Terminal, perintah tersebut membuka beberapa instance Terminal/PowerShell untuk menjalankan proses PowerShell yang bertugas mendekode skrip berbahaya.

Proses ini akan mendownload berkas ZIP payload dan sebuah program 7-Zip asli yang telah diubah namanya secara acak, kemudian mengekstrak isi ZIP tersebut. Rantai serangan multi-tahap yang terjadi meliputi:

- Mendownload payload tambahan

- Membuat persistence dengan menjadwalkan tugas terjadwal (scheduled tasks)

- Memodifikasi konfigurasi pengecualian Microsoft Defender

- Mengekstrak data mesin dan jaringan

- Menyebarkan Lumma Stealer dengan teknik QueueUserAPC() yang menyuntikkan malware ke proses chrome.exe dan msedge.exe

"Stealer ini menargetkan artefak browser bernilai tinggi seperti Web Data dan Login Data, mencuri kredensial yang tersimpan dan mengirimkannya ke infrastruktur yang dikendalikan penyerang," jelas Microsoft.

Jalur Serangan Alternatif dan Teknik Lanjutan

Selain jalur utama, Microsoft juga menemukan metode kedua dalam kampanye ini. Ketika perintah terkompresi ditempelkan ke Windows Terminal, ia akan mendownload skrip batch dengan nama acak ke folder AppData\Local melalui cmd.exe. Skrip batch ini kemudian membuat dan menjalankan skrip Visual Basic di folder sementara (%TEMP%).

Batch script dieksekusi dengan argumen /launched dan juga dijalankan melalui MSBuild.exe, memanfaatkan LOLBin (Living Off The Land Binaries) untuk menghindari deteksi. Skrip ini terhubung ke endpoint Crypto Blockchain RPC, yang mengindikasikan teknik etherhiding, dan kembali melakukan injeksi kode menggunakan metode QueueUserAPC() ke proses chrome.exe dan msedge.exe untuk mengambil data web dan login.

Analisis Redaksi

Menurut pandangan redaksi, kampanye ClickFix ini memperlihatkan bagaimana pelaku kejahatan siber terus mengembangkan metode yang semakin canggih untuk mengeksploitasi kepercayaan pengguna terhadap aplikasi bawaan Windows. Penggunaan Windows Terminal sebagai vektor serangan menggugah kewaspadaan karena selama ini aplikasi ini dianggap aman dan hanya digunakan oleh pengguna tingkat lanjut.

Selain itu, teknik pengelabuan yang menggabungkan sosialisasi pintasan keyboard dengan manipulasi skrip yang kompleks menunjukkan evolusi sosial engineering yang mengincar tidak hanya perangkat tetapi juga psikologi pengguna. Ini menjadi pengingat pentingnya pendidikan keamanan digital yang terus diperbarui dan pemeriksaan ketat terhadap perilaku mencurigakan di lingkungan kerja maupun pribadi.

Kedepannya, pengguna wajib lebih berhati-hati dengan instruksi menjalankan perintah di Windows Terminal atau aplikasi lainnya, terutama jika perintah tersebut berasal dari sumber yang tidak jelas atau melalui halaman web yang mencurigakan. Sementara itu, organisasi perlu memperkuat kebijakan keamanan endpoint dan memantau aktivitas terminal serta PowerShell untuk mengantisipasi serangan serupa.

Ikuti terus perkembangan kasus ini dan berita keamanan siber terkini melalui saluran resmi kami di Google News, Twitter, dan LinkedIn untuk informasi lebih mendalam dan eksklusif.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

![[QUIZ] Apakah Kamu Pencemburu? Cek dari Cara Memperlakukan Orang](https://cdn.indowarta.com/uploads/images/202605/image_450x280_6a1a60d27eec4.webp)

/data/photo/2026/05/30/6a1a2ef452cca.jpg)