Interlock Ransomware Eksploitasi Zero-Day Cisco FMC CVE-2026-20131 untuk Akses Root

Interlock ransomware kini sedang aktif mengeksploitasi sebuah kerentanan kritis zero-day di Cisco Secure Firewall Management Center (FMC) dengan kode CVE-2026-20131. Kerentanan ini memungkinkan pelaku serangan untuk melakukan eksekusi kode Java secara remote tanpa autentikasi dengan hak akses root, sebuah skenario yang sangat berbahaya bagi keamanan jaringan.

Kerentanan Cisco FMC CVE-2026-20131 dan Dampaknya

CVE-2026-20131 merupakan sebuah kerentanan yang disebabkan oleh insecure deserialization dari stream byte Java yang disuplai pengguna. Skor CVSS kerentanan ini mencapai 10.0, menandakan tingkat keparahan maksimum. Dengan memanfaatkan kelemahan ini, penyerang dapat melewati proses autentikasi dan mengeksekusi kode secara bebas sebagai root pada perangkat yang terdampak.

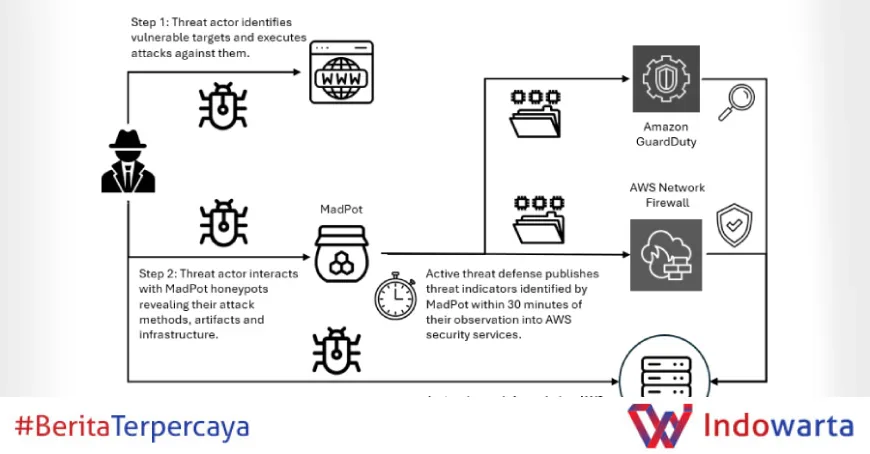

Menurut laporan dari Amazon Threat Intelligence, eksploitasi zero-day telah terjadi sejak 26 Januari 2026, lebih dari sebulan sebelum Cisco mengumumkan kerentanan ini secara publik. Hal ini menunjukkan bahwa kelompok ransomware Interlock telah mendapatkan keuntungan awal yang signifikan untuk menyerang organisasi tanpa terdeteksi.

"Ini bukan sekadar eksploitasi kerentanan biasa; Interlock memegang zero-day yang memberi mereka keuntungan seminggu untuk mengkompromikan organisasi sebelum para pembela menyadarinya. Setelah penemuan ini, kami segera berbagi informasi dengan Cisco untuk membantu investigasi dan melindungi pelanggan," ujar CJ Moses, Chief Information Security Officer (CISO) Amazon Integrated Security.

Rantai Serangan dan Perangkat yang Digunakan Interlock

Investigasi lebih lanjut mengungkapkan adanya kesalahan operasional dari pihak pelaku yang mengakibatkan bocornya alat dan infrastruktur mereka. Dari sini terungkap bagaimana metode multi-tahap dalam serangan Interlock yang meliputi:

- Pengiriman HTTP request khusus ke jalur tertentu dalam perangkat lunak Cisco FMC untuk mengeksekusi kode Java secara arbitrer.

- Sistem yang terkompromi mengirimkan HTTP PUT request ke server eksternal sebagai tanda keberhasilan eksploitasi.

- Pengunduhan dan eksekusi binary ELF dari server jarak jauh yang mengandung berbagai alat bantu serangan Interlock.

Beberapa alat yang teridentifikasi meliputi:

- Script PowerShell untuk melakukan enumerasi lingkungan Windows secara rinci, termasuk OS, layanan, perangkat keras, konfigurasi penyimpanan, dan data pengguna.

- Remote Access Trojan (RAT) kustom yang ditulis dalam JavaScript dan Java, menyediakan akses shell interaktif, transfer file dua arah, proxy SOCKS5, serta update dan penghapusan diri otomatis.

- Script Bash untuk konfigurasi server Linux sebagai HTTP reverse proxy, menyamarkan asal serangan, dan menjalankan penghapusan log secara agresif setiap lima menit.

- Web shell memori-residen yang mendekripsi dan mengeksekusi perintah yang dikirimkan melalui parameter HTTP khusus.

- Network beacon ringan untuk mengonfirmasi eksekusi kode berhasil atau mengecek port jaringan yang dapat dijangkau setelah eksploitasi awal.

- ConnectWise ScreenConnect untuk akses jarak jauh yang persisten sebagai jalur alternatif jika akses lain terdeteksi dan dihapus.

- Volatility Framework, kerangka kerja open-source untuk forensic memori yang digunakan untuk analisis lebih lanjut.

Konfirmasi keterkaitan dengan Interlock diperkuat oleh adanya ransom note dan portal negosiasi berbasis TOR yang ditemukan. Indikasi waktu operasi kelompok ini berada di zona waktu UTC+3.

Rekomendasi Keamanan dan Langkah Mitigasi

Dengan eksploitasi aktif yang sedang berlangsung, para pengguna Cisco FMC sangat disarankan untuk:

- Segera mengaplikasikan patch keamanan yang telah dirilis oleh Cisco.

- Melakukan penilaian keamanan untuk mendeteksi kemungkinan kompromi dalam lingkungan mereka.

- Memeriksa instalasi ScreenConnect untuk memastikan tidak ada instalasi yang tidak sah.

- Mengimplementasikan strategi pertahanan berlapis sebagai pengaman tambahan terhadap eksploitasi zero-day.

"Inti permasalahan bukan hanya soal satu kerentanan atau satu kelompok ransomware. Ini tentang tantangan fundamental yang dihadirkan oleh eksploitasi zero-day terhadap semua model keamanan," kata Moses. "Ketika pelaku memanfaatkan celah sebelum patch tersedia, program patching terbaik sekalipun tidak dapat melindungi pada periode kritis itu."

Perubahan Taktik Ransomware dan Tren Keamanan

Pengungkapan ini sejalan dengan laporan Google yang menyatakan kelompok ransomware kini mengubah taktik mereka karena penurunan tingkat pembayaran. Mereka lebih fokus menyerang kerentanan di VPN umum dan firewall untuk akses awal, serta mengandalkan kemampuan bawaan Windows daripada menggunakan alat eksternal.

Selain itu, teknik distribusi malware melalui malvertising dan optimasi mesin pencari (SEO) semakin banyak digunakan oleh operator ransomware dan broker akses awal. Penggunaan kredensial yang bocor, backdoor, serta software remote desktop sah juga menjadi metode umum untuk membangun pijakan di dalam jaringan korban.

Menurut Google, kemungkinan tren kejahatan dunia maya akan bergeser ke:

- Peningkatan pencurian data untuk pemerasan.

- Penerapan taktik pemerasan yang lebih agresif.

- Pemanfaatan akses korban untuk monetisasi sekunder, seperti mengirim pesan phishing menggunakan infrastruktur yang dikompromikan.

Analisis Redaksi

Menurut pandangan redaksi, eksploitasi zero-day oleh Interlock ransomware ini menyoroti betapa rentannya sistem keamanan bahkan pada produk kelas enterprise seperti Cisco FMC. Kasus ini bukan hanya soal kerentanan teknis, tetapi juga kegagalan dalam mendeteksi dan merespons serangan secara cepat, mengingat eksploitasi telah berlangsung sebelum publikasi resmi.

Selain itu, penggunaan rangkaian alat canggih dan berbagai teknik pengaburan menunjukkan tingkat profesionalisme dan adaptasi tinggi dari kelompok ransomware modern. Ini menjadi peringatan bagi organisasi untuk tidak hanya mengandalkan patching, tetapi juga memperkuat pertahanan berlapis, pemantauan aktif, dan kesiapsiagaan insiden yang lebih baik.

Ke depan, penting bagi para pemangku kepentingan TI untuk terus mengikuti perkembangan ancaman dan mengadopsi pendekatan keamanan yang proaktif agar mampu menghadapi risiko yang semakin kompleks dan beragam.

Pastikan untuk selalu memperbarui informasi keamanan Anda dan waspada terhadap potensi serangan yang memanfaatkan celah serupa.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

/data/photo/2024/07/10/668dc9e358962.jpg)

![[QUIZ] Apakah Kamu Pencemburu? Cek dari Cara Memperlakukan Orang](https://cdn.indowarta.com/uploads/images/202605/image_450x280_6a1a60d27eec4.webp)

/data/photo/2026/05/30/6a1a2ef452cca.jpg)