Spam Dukungan IT Palsu Sebar Malware Havoc C2 Kustom di 5 Organisasi

Spam dukungan IT palsu baru-baru ini terdeteksi menyebarkan framework command-and-control (C2) Havoc yang dimodifikasi sebagai langkah awal sebelum pencurian data atau serangan ransomware di lima organisasi berbeda. Kampanye ini diungkap oleh tim pemburu ancaman dari Huntress pada bulan lalu.

Kampanye Serangan dan Teknik Social Engineering

Penyerang memulai aksinya dengan mengirimkan email spam yang membanjiri kotak masuk korban. Setelah korban menerima email tersebut, pelaku menghubungi mereka melalui telepon berpura-pura sebagai staf dukungan IT. Social engineering ini bertujuan meyakinkan korban agar memberikan akses jarak jauh ke perangkat mereka, baik melalui sesi Quick Assist atau dengan memasang aplikasi remote seperti AnyDesk.

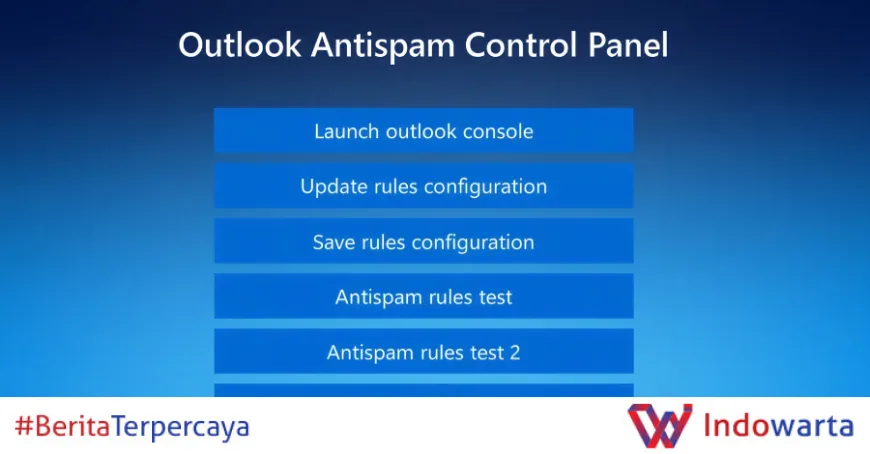

Setelah menguasai akses, pelaku langsung membuka browser dan mengarahkan korban ke halaman palsu yang dihosting di Amazon Web Services (AWS). Halaman ini meniru situs Microsoft dan meminta korban memasukkan alamat email untuk memperbarui aturan anti-spam Outlook.

"Mekanisme ini memiliki dua tujuan: pertama, mencuri kredensial korban yang memungkinkan akses ke panel kontrol; kedua, menambah kesan autentik agar korban percaya proses tersebut sah," jelas Huntress.

Teknik Malware dan Persistensi Canggih

Klik pada tombol "Update rules configuration" di halaman palsu memicu eksekusi skrip yang menampilkan overlay permintaan password. Selain itu, pembaruan palsu ini juga mengunduh file binary resmi seperti "ADNotificationManager.exe" yang digunakan untuk sideload sebuah DLL berbahaya.

DLL ini menjalankan payload shellcode Havoc dan memulai agen Demon yang berfungsi sebagai pintu belakang. Salah satu DLL berbahaya, vcruntime140_1.dll, menggunakan teknik canggih seperti obfuscation alur kontrol, penundaan berbasis waktu, serta metode Hell's Gate dan Halo's Gate untuk menyusup ke fungsi ntdll.dll dan mengelabui solusi endpoint detection and response (EDR).

Penyerang kemudian bergerak cepat melakukan pergerakan lateral ke sembilan endpoint lain dalam waktu sebelas jam, menggunakan kombinasi payload Havoc Demon kustom dan alat remote monitoring management (RMM) resmi untuk memastikan akses bertahan lama.

Strategi Persistensi dan Variasi Alat

Selain malware Havoc, pelaku juga menggunakan alat RMM legal seperti Level RMM dan XEOX sebagai metode alternatif untuk mempertahankan akses di beberapa perangkat. Mereka menciptakan scheduled tasks agar payload Havoc dijalankan otomatis saat perangkat di-reboot, sehingga akses tetap terjaga meski perangkat dimulai ulang.

Implikasi dan Wawasan dari Serangan Ini

- Pelaku tak ragu menghubungi nomor pribadi korban untuk meningkatkan keberhasilan penipuan.

- Teknik penghindaran pertahanan yang dulu hanya ditemukan pada serangan besar atau negara kini semakin umum.

- Malware komoditas dimodifikasi agar mampu lolos dari deteksi berbasis pola.

- Serangan berkembang dengan cepat dari kompromi awal ke pergerakan lateral dan penguatan akses.

- Beragam metode persistensi dipakai untuk menyulitkan proses pemulihan sistem.

Analisis Redaksi

Menurut pandangan redaksi, kampanye ini menunjukkan bagaimana social engineering semakin canggih dan terintegrasi dengan teknik malware mutakhir untuk menciptakan serangan siber yang sulit dideteksi dan dihentikan. Modus operandi yang menyerupai taktik kelompok ransomware Black Basta mengindikasikan bahwa strategi pelaku terus berkembang, baik dari mantan afiliasi ransomware tersebut maupun penyerang baru yang mengadopsi metode serupa.

Kecepatan pergerakan lateral dan penggunaan alat resmi sebagai pendukung persistensi memperlihatkan bahwa serangan modern menggabungkan berbagai teknik untuk memaksimalkan dampak dan memperpanjang waktu bertahan dalam sistem korban. Organisasi perlu meningkatkan kesadaran karyawan tentang penipuan telepon dari 'dukungan IT' dan memperkuat sistem pertahanan endpoint agar mampu menghadapi teknik canggih seperti DLL sideloading dan obfuscation tingkat tinggi.

Ke depan, penting untuk memantau evolusi taktik ini dan mengembangkan solusi keamanan yang tidak hanya fokus pada deteksi tanda tangan malware, tetapi juga perilaku anomali dan teknik manipulasi manusia yang semakin kompleks.

Serangan yang dimulai dari panggilan telepon sederhana ini berakhir dengan kompromi jaringan skala besar, memperlihatkan betapa pentingnya kewaspadaan dan kesiapan dalam menghadapi ancaman siber yang terus berevolusi.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

:strip_icc():format(jpeg)/kly-media-production/medias/5488956/original/064020100_1769771942-pppk_bgn_-_klaim.jpg)

![[QUIZ] Apakah Kamu Pencemburu? Cek dari Cara Memperlakukan Orang](https://cdn.indowarta.com/uploads/images/202605/image_450x280_6a1a60d27eec4.webp)

/data/photo/2026/05/30/6a1a2ef452cca.jpg)