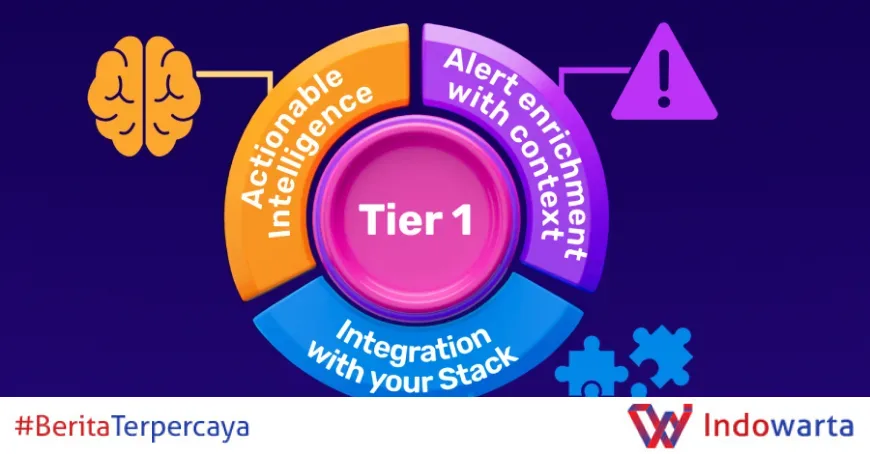

3 Langkah Penting Bangun Tier 1 SOC Efektif untuk CISOs

- Paradoks di Garis Depan: Mengapa Tier 1 Menanggung Beban Berat tapi Minim Dukungan

- Ruang Mesin Inti: Monitoring dan Triase sebagai Proses Bisnis Kritis

- Intelijen sebagai Oksigen: Fondasi Efektivitas Tier 1

- Langkah 1: Deteksi Apa yang Terlewatkan—Perkuat Monitoring dengan Feed Intelijen Ancaman Langsung

- Langkah 2: Dari Alarm ke Temuan—Kaya Konteks untuk Setiap Alert yang Analis Butuhkan

- Langkah 3: Keamanan yang Berlipat Ganda—Integrasikan ANY.RUN ke Infrastruktur Anda

- Transformasi SOC Anda Menjadi Sistem Peringatan Dini

Setiap CISO menyadari kenyataan pahit tentang Security Operations Center (SOC) mereka: analis Tier 1 yang bertanggung jawab menangkap ancaman secara real-time justru adalah mereka yang paling minim pengalaman. Mereka berada di garis depan deteksi, namun juga menghadapi tekanan kognitif dan organisasi yang melemahkan performa SOC secara bertahap.

Paradoks di Garis Depan: Mengapa Tier 1 Menanggung Beban Berat tapi Minim Dukungan

Tier 1 memproses volume alert terbanyak, melakukan triase awal, dan menentukan eskalasi. Namun, lapisan ini dibangun di atas fondasi yang rapuh: analis pemula, tingkat turnover tinggi, dan antrian alert yang tiada henti menciptakan kondisi di mana aturan deteksi terbaik pun gagal menghasilkan respons akurat dan tepat waktu.

Paradoksnya:

- Performa Tier 1 menentukan performa SOC secara keseluruhan;

- Namun, Tier 1 adalah lapisan yang paling sedikit dukungan, pemberdayaan, dan paling kelelahan secara kognitif.

Akibatnya, analis Tier 1 mengalami:

- Kelelahan alert karena paparan volume tinggi yang terus menerus mengurangi kepekaan terhadap ancaman nyata.

- Kelelahan pengambilan keputusan akibat pengambilan keputusan mikro berulang yang menurunkan kualitas penilaian.

- Kelebihan beban kognitif dengan terlalu banyak dashboard dan minim konteks.

- Kondisi false positive yang membuat skeptisisme menjadi otomatis karena 90% alert ternyata tidak berbahaya.

- Burnout dan turnover yang menyebabkan hilangnya memori institusional.

Bagi CISO, masalah ini bukan sekadar masalah SDM, tapi risiko bisnis serius. Saat Tier 1 ragu, terlewat, atau terlambat eskalasi, maka:

- Waktu dwell meningkat,

- Biaya insiden membengkak,

- Kualitas deteksi menurun,

- Kepercayaan eksekutif pada keamanan melemah.

Jika Tier 1 lemah, SOC menjadi reaktif bukan prediktif.

Ruang Mesin Inti: Monitoring dan Triase sebagai Proses Bisnis Kritis

Tier 1 bertanggung jawab atas dua proses utama SOC: monitoring dan triase alert. Monitoring adalah proses berkelanjutan mengumpulkan sinyal dari seluruh lingkungan — endpoint, jaringan, cloud, sistem identitas — dan menerapkan logika deteksi untuk mengangkat kejadian yang patut dicurigai. Triase adalah proses manusiawi menilai kejadian tersebut, menentukan tingkat keparahan, menyingkirkan false positive, dan memutuskan apakah perlu eskalasi.

Meskipun terlihat rutin, tugas ini sangat penting untuk perlindungan pendapatan karena menentukan mean time to detect (MTTD), mean time to respond (MTTR), dan efisiensi alokasi sumber daya. Jika proses ini tidak efisien, maka:

- Tier 2 dan Tier 3 terjebak dalam kebisingan,

- Respons insiden terlambat dimulai,

- Gangguan bisnis bertambah luas,

- Biaya operasional meningkat,

- Eksposur regulasi membesar.

Intelijen sebagai Oksigen: Fondasi Efektivitas Tier 1

Tier 1 tidak dapat bekerja efektif tanpa konteks. Alert mentah tanpa intelijen adalah bayangan digital. Intelijen ancaman yang dapat ditindaklanjuti mengubah data menjadi keputusan. Saat analis bertanya, "Apakah ini terkait kampanye aktif yang menyasar sektor kami?", intelijen menyediakan:

- Validasi indikator kompromi (IOC),

- Konteks kampanye,

- Pemetaan taktik, teknik, dan prosedur (TTP),

- Hubungan infrastruktur,

- Atribusi keluarga malware.

Analis Tier 1 paling membutuhkan intelijen ancaman karena mereka membuat keputusan paling sensitif waktu dengan konteks paling minim.

Integrasikan feed intelijen yang dapat ditindaklanjuti dan fitur lookup enrichment dalam alur kerja SOC Anda untuk mempercepat deteksi dan meningkatkan ketahanan operasional.

Langkah 1: Deteksi Apa yang Terlewatkan—Perkuat Monitoring dengan Feed Intelijen Ancaman Langsung

Langkah pertama membangun Tier 1 berdampak tinggi adalah memperbarui fondasi intelijen dari monitoring itu sendiri. Kebanyakan SOC masih mengandalkan aturan deteksi berbasis tanda tangan statis atau heuristik perilaku yang usang saat lawan terus beradaptasi.

Feed intelijen ancaman yang dapat ditindaklanjuti secara kontinyu memasukkan indikator kompromi terbaru yang sudah terverifikasi langsung ke infrastruktur deteksi. Alih-alih hanya menandai anomali dan menunggu analis meneliti, lapisan monitoring yang diperkaya feed ini menandai aktivitas yang sudah terbukti berbahaya melalui analisis dunia nyata. Deteksi jadi berbasis kebenaran perilaku, bukan deviasi statistik.

Dampaknya sangat berarti: memperpendek jendela paparan dan mengurangi biaya penanganan insiden.

Feed TI dari ANY.RUN mengumpulkan indikator seperti IP, URL, dan domain berbahaya dari sandbox malware yang berjalan real-time. Data ini berdasarkan analisis eksekusi dinamis, bukan laporan historis atau agregasi pihak ketiga. Malware yang dimodifikasi untuk menghindari tanda tangan statis sulit mengelak dari observasi perilaku.

Feed TI dikirim dalam format STIX dan MISP, mudah diintegrasikan dengan SIEM, firewall, DNS resolver, dan sistem endpoint detection. Setiap indikator membawa metadata kontekstual seperti keluarga malware dan tag perilaku, sehingga deteksi bukan hanya bendera tapi juga penjelasan.

Bagi bisnis, monitoring yang didukung intelijen menurunkan MTTD, meningkatkan presisi deteksi, dan memberikan ROI nyata terhadap investasi keamanan yang lebih luas.

Langkah 2: Dari Alarm ke Temuan—Kaya Konteks untuk Setiap Alert yang Analis Butuhkan

Sebelum memperkaya alert, analis menghadapi masalah: file atau tautan mencurigakan yang sifatnya belum diketahui. Di sinilah Sandbox Interaktif ANY.RUN menjadi aset triase langsung.

Alih-alih mengandalkan pemeriksaan reputasi statis, analis dapat mengirim artefak ke sandbox dan mengamati perilakunya secara langsung—melihat koneksi jaringan, modifikasi registry, payload tambahan, atau upaya menghindar selama eksekusi live. Dalam hitungan menit, sandbox menghasilkan verdict berdasarkan perilaku nyata, bukan sekadar tampilan.

Namun, deteksi hanyalah awal tugas analis Tier 1. Setelah alert muncul, mereka harus menilai apakah ancaman nyata, memahaminya, dan memutuskan langkah selanjutnya—dengan tekanan waktu dan antrean alert yang bertanding. Tanpa konteks, keputusan harus bergantung pada pengalaman terbatas dan riset manual, sumber daya yang langka di Tier 1.

Kualitas dan kecepatan enrichment menentukan kualitas dan kecepatan triase. Enrichment mendalam berbasis analisis perilaku memungkinkan analis menilai risiko nyata, bukan menebak.

Threat Intelligence Lookup ANY.RUN menyediakan konteks mendalam kapan pun dibutuhkan. Analis bisa mencari indikator—domain, IP, file hash, URL—dan menerima laporan perilaku lengkap, keluarga malware terkait, kategori ancaman, indikator jaringan, dan hubungan dengan infrastruktur jahat lainnya. Lookup ini cepat, cocok untuk alur triase tanpa gangguan.

Contohnya, lookup domain yang mencurigakan dapat mengonfirmasi domain tersebut berbahaya, aktif dalam kampanye global yang menargetkan sektor TI, keuangan, dan pendidikan, serta terkait dengan indikator lain untuk tuning deteksi lebih lanjut.

Ini mengubah cara kerja Tier 1 dalam beberapa aspek:

- Analis membuat keputusan lebih cepat dan percaya diri karena berbasis bukti, bukan asumsi.

- Catatan eskalasi jadi lebih baik dengan penjelasan yang jelas, mempercepat kerja sama dengan Tier 2.

- False positive dapat ditutup dengan kepastian, meningkatkan presisi pipeline eskalasi.

Bagi bisnis, triase yang diperkaya mendukung:

- Percepatan MTTD dan MTTR, metrik penting untuk efektivitas keamanan dan kepatuhan regulasi.

- Peningkatan kualitas dokumentasi insiden untuk review, klaim asuransi, dan pelaporan regulator.

- Pengurangan burnout analis dengan menggantikan ambiguitas frustasi dengan kejelasan yang bisa ditindaklanjuti.

- Menjamin output SOC mencerminkan analisis nyata bukan tebakan stres.

Langkah 3: Keamanan yang Berlipat Ganda—Integrasikan ANY.RUN ke Infrastruktur Anda

Kemampuan individual, sekuat apapun, memberi nilai terbatas jika berdiri sendiri. Langkah ketiga dan paling strategis adalah integrasi: menyambungkan Feed Intelijen, Lookup, dan Sandbox ANY.RUN ke infrastruktur keamanan yang sudah ada agar intelijen mengalir otomatis di seluruh lapisan.

Investasi intelijen Tier 1 jadi pengurang risiko organisasi secara menyeluruh:

- SIEM yang menerima Feed TI menghasilkan alert dengan presisi lebih tinggi karena deteksi berbasis indikator perilaku terverifikasi.

- Firewall dan DNS resolver yang mengonsumsi feed ini memblokir infrastruktur jahat di perimeter, mengurangi ancaman sampai ke endpoint dan analis.

- EDR yang diperkaya signature berbasis sandbox mendeteksi malware yang lolos dari tanda tangan tradisional.

Keseluruhan tumpukan keamanan jadi lebih kohesif karena berbagi fondasi intelijen yang sama.

ANY.RUN mendukung arsitektur integrasi ini lewat format standar dan API kompatibel dengan produk keamanan populer. Feed dikirim dalam format STIX dan MISP untuk SIEM dan SOAR. API Lookup memungkinkan enrichment langsung dalam alur kerja analis (sistem tiket, dashboard investigasi, skrip kustom) tanpa meninggalkan antarmuka utama. Sandbox bisa menerima sampel secara otomatis, mendukung pipeline analisis otomatis yang hasilnya kembali ke sistem deteksi dan respons.

Efek harian integrasi untuk tim Tier 1 adalah pengurangan usaha manual yang memakan waktu. Indikator yang sudah diperkaya otomatis sebelum triase, feed yang memperbarui logika deteksi tanpa intervensi manusia, data eskalasi yang terisi otomatis dari analisis sandbox—semua ini mengalihkan fokus analis dari pengumpulan informasi ke investigasi sejati. Tier 1 jadi lebih cepat tanpa perlu memperbesar tim.

Bagi CISO, kasus bisnis integrasi adalah pengembalian investasi berlipat ganda. Satu feed yang dimanfaatkan oleh lima kontrol keamanan memberi cakupan lima kali lebih luas dari feed yang hanya dipakai satu kontrol.

Kohesi ini juga memperkuat posisi organisasi dalam komunikasi dengan dewan, asuransi, dan regulator. Arsitektur keamanan terintegrasi dan berbasis intelijen menunjukkan bukan hanya kontrol ada, tapi secara aktif diinformasikan oleh aktivitas ancaman terkini—klaim yang jauh berbeda dari kepatuhan formalitas biasa.

Transformasi SOC Anda Menjadi Sistem Peringatan Dini

Tiga Langkah, Satu Tujuan: Tier 1 yang Benar-Benar Melindungi Bisnis

Jalan menuju Tier 1 berdampak tinggi bukan dengan menambah analis atau menulis lebih banyak aturan deteksi. Melainkan mengatasi kelemahan struktural yang membuat Tier 1 rapuh: monitoring yang tidak mencerminkan ancaman terkini, triase yang kekurangan konteks untuk keputusan tegas, dan kemampuan intelijen yang terputus dari tumpukan keamanan yang harusnya mereka informasikan.

ANY.RUN menyediakan Feed Intelijen Ancaman, Lookup, dan Sandbox Interaktif yang membentuk siklus tertutup—dari analisis perilaku hingga deteksi dan investigasi—yang menangani setiap langkah menuju performa puncak tanpa menambah kompleksitas operasional. Sandbox menghasilkan kebenaran dasar, Feed mengoperasionalkannya di lapisan deteksi, Lookup menyediakan kedalaman analisis on-demand untuk semua analis tanpa memandang pengalaman.

CISO yang memprioritaskan investasi ini tidak sekadar meningkatkan metrik SOC, tapi mengubah persamaan bagi setiap aktor ancaman yang menargetkan organisasi mereka. Tim Tier 1 yang mampu deteksi dini, triase percaya diri, dan eskalasi akurat adalah aset pengurangan risiko bernilai tinggi dalam program keamanan manapun.

Gabungkan Feed TI langsung dengan enrichment indikator untuk mengubah monitoring menjadi deteksi berkepercayaan tinggi.

Bangun garis depan SOC yang lebih cerdas.

Artikel ini merupakan kontribusi dari mitra terpercaya kami. Ikuti kami di Google News, Twitter, dan LinkedIn untuk konten eksklusif selanjutnya.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

:strip_icc():format(jpeg)/kly-media-production/medias/5488956/original/064020100_1769771942-pppk_bgn_-_klaim.jpg)

![[QUIZ] Apakah Kamu Pencemburu? Cek dari Cara Memperlakukan Orang](https://cdn.indowarta.com/uploads/images/202605/image_450x280_6a1a60d27eec4.webp)

/data/photo/2026/05/30/6a1a2ef452cca.jpg)