Paket NPM Berbahaya '@openclaw-ai/openclawai' Sebarkan RAT dan Curi Kredensial macOS

Peneliti keamanan siber baru-baru ini menemukan sebuah paket npm berbahaya yang menyamar sebagai installer OpenClaw untuk menyebarkan remote access trojan (RAT) dan mencuri data sensitif dari komputer korban yang menjalankan macOS.

Paket berbahaya ini bernama @openclaw-ai/openclawai, diunggah oleh pengguna bernama "openclaw-ai" pada 3 Maret 2026. Hingga saat ini, paket tersebut telah diunduh sebanyak 178 kali dan masih tersedia di registry npm.

Modus Operandi Paket NPM Berbahaya

Menurut laporan dari JFrog, paket ini dirancang untuk mencuri berbagai data penting seperti kredensial sistem, data browser, dompet kripto, kunci SSH, database Apple Keychain, serta riwayat iMessage. Selain itu, paket tersebut juga menginstal RAT yang berjalan secara persisten dengan kemampuan akses jarak jauh, SOCKS5 proxy, dan kloning sesi browser secara langsung.

"Serangan ini menarik karena pengumpulan data yang luas, teknik rekayasa sosial untuk mendapatkan password sistem korban, serta kecanggihan dalam mempertahankan akses dan infrastruktur command-and-control (C2)," kata peneliti keamanan Meitar Palas. "Malware ini dikenal secara internal sebagai GhostLoader."

Pelaksanaan kode jahat dipicu melalui postinstall hook yang secara otomatis menginstal ulang paket secara global menggunakan perintah npm i -g @openclaw-ai/openclawai. Setelah instalasi, file biner OpenClaw diarahkan ke scripts/setup.js melalui properti bin di package.json. File ini yang kemudian menjalankan malware.

Teknik Sosial dan Payload Berlapis

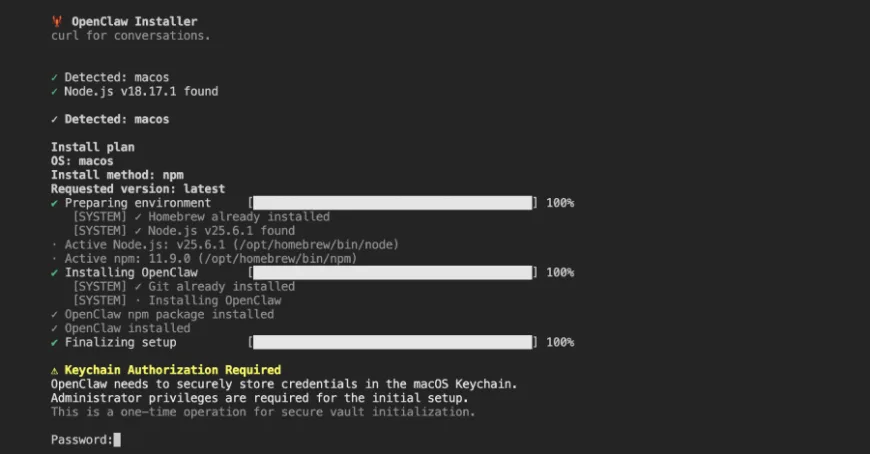

File setup.js bertindak sebagai tahap pertama yang menampilkan antarmuka palsu seperti command-line dengan animasi progress bar, memberi kesan bahwa OpenClaw sedang diinstal di sistem korban. Setelah itu, muncul prompt otorisasi palsu iCloud Keychain yang meminta pengguna memasukkan password sistem mereka.

Sementara itu, skrip ini mengambil payload JavaScript terenkripsi tahap kedua dari server C2 di trackpipe[.]dev, yang kemudian didekripsi, disimpan sementara, dan dijalankan sebagai proses latar belakang. File sementara ini dihapus setelah 60 detik untuk menyamarkan aktivitas jahat.

Jika akses ke direktori Safari dibatasi karena tidak ada izin Full Disk Access (FDA), skrip akan menampilkan dialog AppleScript yang meminta pengguna memberikan FDA ke Terminal dengan panduan langkah demi langkah dan tombol yang langsung membuka System Preferences. Ini memungkinkan payload tahap kedua mencuri data Apple Notes, iMessage, riwayat Safari, dan data Mail.

Fitur Lengkap RAT dan Pencurian Data

Payload tahap kedua, yang terdiri dari sekitar 11.700 baris kode JavaScript, merupakan sebuah framework RAT dan pencuri data lengkap dengan fitur sebagai berikut:

- Mencuri data dari Apple Keychain lokal dan iCloud Keychain

- Mengambil kredensial, cookie, kartu kredit, dan data autofill dari semua browser berbasis Chromium seperti Google Chrome, Microsoft Edge, Brave, Vivaldi, Opera, Yandex, dan Comet

- Mencuri data dari aplikasi dompet kripto dekstop dan ekstensi browser

- Mengambil frase seed dompet kripto

- Mencuri kunci SSH

- Mengambil kredensial pengembang dan cloud seperti AWS, Microsoft Azure, Google Cloud, Kubernetes, Docker, dan GitHub

- Mencuri konfigurasi agen AI

- Mengakses data yang dilindungi FDA seperti Apple Notes, riwayat iMessage, riwayat browsing Safari, konfigurasi Mail, dan informasi akun Apple

Setelah data terkumpul, semua informasi dikompresi dalam arsip tar.gz dan dikirim ke server C2, API Telegram Bot, serta disimpan di GoFile.io.

Fungsi Berbahaya Lainnya

Malware ini juga memasuki mode daemon persisten yang memantau clipboard setiap tiga detik dan mengirim data yang cocok dengan sembilan pola kunci privat, termasuk kunci RSA, Bitcoin, Ethereum, AWS, dan OpenAI.

- Memantau proses berjalan di sistem

- Memindai chat iMessage secara real-time

- Menjalankan perintah shell jarak jauh dari server C2

- Membuka URL di browser default korban

- Mengunduh payload tambahan dan mengunggah file

- Meluncurkan dan menghentikan proxy SOCKS5

- Melihat daftar browser yang tersedia dan melakukan kloning profil browser secara headless

- Melakukan pembaruan, penghancuran diri, dan operasi lainnya

Fitur kloning browser merupakan ancaman serius karena membuka instance Chromium headless dengan profil browser asli yang berisi cookie, login, dan riwayat, sehingga penyerang mendapatkan sesi browser yang sudah terautentikasi tanpa perlu kredensial.

"Paket @openclaw-ai/openclawai menggabungkan rekayasa sosial, pengiriman payload terenkripsi, pengumpulan data luas, dan RAT persisten dalam satu paket npm," ujar JFrog. "Instalasi palsu CLI dan prompt Keychain yang halus sangat meyakinkan untuk menipu developer berhati-hati agar memasukkan password sistem mereka. Begitu password diperoleh, kredensial tersebut membuka dekripsi Apple Keychain dan ekstraksi kredensial browser yang seharusnya terlindungi oleh OS."

Analisis Redaksi

Menurut pandangan redaksi, kasus ini menunjukkan bagaimana ekosistem open source, khususnya platform distribusi paket seperti npm, menjadi target empuk untuk serangan rantai pasokan (supply chain attack) yang semakin canggih. Dengan memanfaatkan kepercayaan pengguna terhadap paket populer atau yang mengaku resmi, penyerang dapat menyusupkan malware berbahaya yang sulit dideteksi.

Selain itu, penggunaan teknik rekayasa sosial yang mengelabui korban untuk memasukkan password sistem menandakan bahwa keamanan tingkat sistem dan edukasi pengguna menjadi sangat krusial. Dalam konteks macOS, meskipun sistem operasi ini dikenal dengan keamanan yang ketat, masih ada celah yang bisa dieksploitasi oleh malware dengan desain cerdas dan persistence yang mumpuni.

Ke depan, pengguna dan pengembang harus meningkatkan kewaspadaan terhadap paket yang tampak resmi namun belum diverifikasi dengan ketat. Disarankan pula untuk menerapkan kebijakan keamanan yang ketat seperti pembatasan instalasi paket global tanpa review, serta penggunaan alat deteksi malware yang mampu mengidentifikasi perilaku mencurigakan pada lingkungan pengembangan.

Terus ikuti update keamanan dari sumber terpercaya dan waspadai paket npm yang tidak dikenal, terutama yang meminta izin akses sistem berlebihan atau menampilkan prompt mencurigakan.

Untuk informasi keamanan terbaru dan analisis mendalam, ikuti kami di Google News, Twitter, dan LinkedIn.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

/data/photo/2025/10/20/68f637742021f.jpeg)