ScarCruft Manfaatkan Zoho WorkDrive dan Malware USB untuk Serang Jaringan Air-Gapped

ScarCruft, kelompok ancaman siber asal Korea Utara, kembali menunjukkan kecanggihannya dengan meluncurkan kampanye serangan siber terbaru bernama Ruby Jumper. Kampanye ini menggunakan berbagai alat malware mutakhir, termasuk backdoor yang memanfaatkan Zoho WorkDrive sebagai saluran komunikasi command-and-control (C2) dan malware yang menyebar melalui media USB untuk menembus jaringan air-gapped yang selama ini dianggap sangat aman.

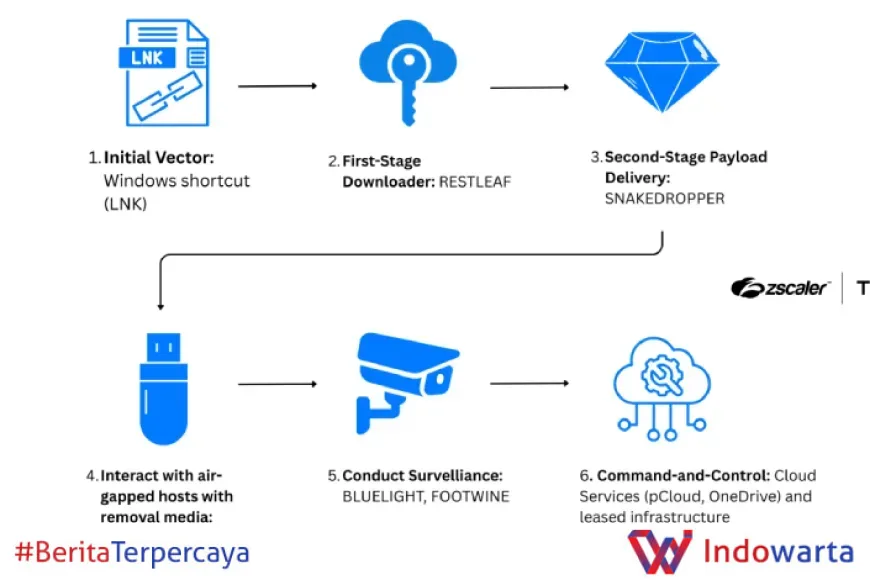

Kampanye Ruby Jumper dan Teknik Serangan Multi-Tahap

Penemuan kampanye ini diungkap oleh Zscaler ThreatLabz pada Desember 2025. Dalam kampanye tersebut, malware yang digunakan seperti RESTLEAF, SNAKEDROPPER, THUMBSBD, VIRUSTASK, FOOTWINE, dan BLUELIGHT berperan dalam melakukan pengintaian dan pengendalian sistem korban secara bertahap.

Menurut peneliti keamanan Seongsu Park, proses infeksi dimulai ketika korban membuka file LNK berbahaya yang menjalankan perintah PowerShell untuk mengidentifikasi dan mengekstrak payload tersembunyi dalam file tersebut.

"File LNK berbahaya memicu skrip PowerShell yang menguraikan beberapa payload termasuk dokumen umpan, executable, skrip tambahan, dan file batch," jelas Park.

Salah satu dokumen umpan berisi artikel yang diadaptasi dari surat kabar Korea Utara mengenai konflik Palestina-Israel, diterjemahkan ke dalam bahasa Arab untuk menyesuaikan target serangan.

Peran Zoho WorkDrive dalam Komunikasi Backdoor RESTLEAF

Payload utama, RESTLEAF, menggunakan layanan Zoho WorkDrive untuk berkomunikasi dengan server C2, menandai kasus pertama ScarCruft yang memanfaatkan platform penyimpanan cloud ini dalam operasi mereka.

Setelah autentikasi dengan token akses yang valid, RESTLEAF mengunduh shellcode yang kemudian dijalankan melalui process injection. Tahap ini memicu instalasi SNAKEDROPPER, yang menanam lingkungan eksekusi Ruby, memastikan keberlangsungan malware dengan menjadwalkan tugas otomatis, dan menurunkan payload tambahan seperti THUMBSBD dan VIRUSTASK.

Malware USB dan Pelanggaran Jaringan Air-Gapped

Payload THUMBSBD berperan penting dalam menyerang jaringan air-gapped dengan metode unik yakni menggunakan media removable (USB). Malware ini mampu:

- Mengumpulkan informasi sistem

- Mengunduh payload tambahan dari server jarak jauh

- Mengekstraksi file penting

- Mengeksekusi perintah sesuai instruksi operator

THUMBSBD secara otomatis membuat folder tersembunyi pada media USB yang terdeteksi untuk menyimpan perintah atau hasil eksekusi, memungkinkan transfer data dan perintah secara offline menuju sistem yang terisolasi.

Payload lain, FOOTWINE, memberikan kemampuan pengawasan canggih berupa keylogging dan pengambilan audio-video. Komunikasi FOOTWINE dengan server C2 menggunakan protokol biner khusus melalui TCP, mendukung berbagai perintah mulai dari pengambilan screenshot hingga pengaturan koneksi proxy.

Peran VIRUSTASK dan Distribusi BLUELIGHT

VIRUSTASK juga menggunakan media removable untuk menyebarkan malware ke sistem air-gapped, namun fokus utamanya adalah pada akses awal dan propagasi, berbeda dengan THUMBSBD yang juga melakukan eksekusi perintah dan pengambilan data.

Sementara itu, BLUELIGHT yang telah dikaitkan dengan ScarCruft sejak 2021, memanfaatkan berbagai layanan cloud seperti Google Drive, Microsoft OneDrive, pCloud, dan BackBlaze untuk menjalankan perintah, mengunduh dan mengunggah file, serta menghapus dirinya sendiri demi menghindari deteksi.

Analisis Redaksi

Menurut pandangan redaksi, kemunculan kampanye Ruby Jumper menegaskan bahwa kelompok siber Korea Utara semakin mahir menggabungkan teknik konvensional dan modern, khususnya memanfaatkan layanan cloud populer dan media fisik untuk mengelabui sistem pertahanan yang dianggap paling aman sekalipun, yakni jaringan air-gapped.

Penggunaan Zoho WorkDrive sebagai saluran komunikasi C2 menunjukkan adaptasi cepat ScarCruft terhadap evolusi teknologi cloud, yang dapat memperumit upaya penanggulangan dan pemantauan serangan karena mereka bersembunyi di balik layanan sah yang banyak digunakan perusahaan dan instansi pemerintahan.

Selain itu, eksploitasi media USB untuk menembus isolasi jaringan air-gapped menandakan peningkatan ancaman serius bagi organisasi yang mengandalkan isolasi fisik sebagai bentuk perlindungan utama. Ke depan, hal ini menuntut peningkatan kesadaran dan penguatan protokol keamanan pada penggunaan perangkat removable, serta pengawasan aktivitas cloud yang lebih ketat.

Kesimpulan dan Implikasi Keamanan Siber

Kampanye Ruby Jumper menandakan babak baru dalam serangan siber yang menggabungkan inovasi teknologi dan teknik pengelabuan tingkat tinggi. Organisasi di sektor kritikal harus meningkatkan kesiapsiagaan dengan:

- Menerapkan kebijakan ketat terhadap penggunaan media USB dan perangkat removable lainnya.

- Memantau aktivitas tidak biasa pada layanan cloud yang digunakan dalam operasi sehari-hari.

- Mengadopsi solusi keamanan yang mampu mendeteksi dan merespons serangan multi-tahap dan multi-vektor.

Terus ikuti perkembangan terbaru terkait ancaman ScarCruft dan teknik serangan canggih lainnya melalui platform kami di Google News, Twitter, dan LinkedIn.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

:strip_icc():format(jpeg)/kly-media-production/medias/5488956/original/064020100_1769771942-pppk_bgn_-_klaim.jpg)

:strip_icc():format(jpeg)/kly-media-production/medias/6482158/original/048799000_1779341643-cek_fakta_-_padat_karya.jpg)

![[QUIZ] Apakah Kamu Pencemburu? Cek dari Cara Memperlakukan Orang](https://cdn.indowarta.com/uploads/images/202605/image_450x280_6a1a60d27eec4.webp)

/data/photo/2026/05/30/6a1a2ef452cca.jpg)