DarkSword Eksploit Kit iOS: 6 Celah dan 3 Zero-Day Kuasai Perangkat Secara Penuh

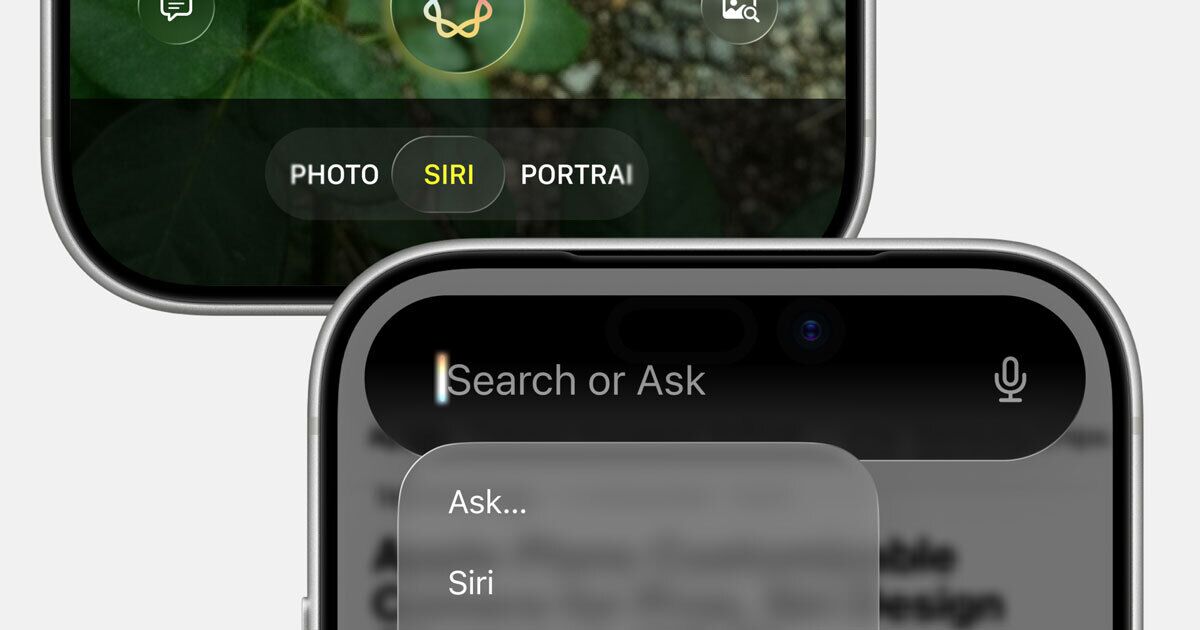

Sebuah exploit kit baru bernama DarkSword telah ditemukan digunakan oleh berbagai aktor ancaman sejak November 2025 untuk mencuri data sensitif dari perangkat Apple iOS. Informasi ini diungkap oleh Google Threat Intelligence Group (GTIG), iVerify, dan Lookout.

Menurut GTIG, sejumlah vendor pengawasan komersial dan aktor yang diduga didukung negara telah memanfaatkan full-chain exploit kit ini dalam kampanye berbeda yang menargetkan negara-negara seperti Arab Saudi, Turki, Malaysia, dan Ukraina. DarkSword menjadi eksploit kit iOS kedua setelah Coruna yang ditemukan dalam rentang waktu satu bulan terakhir.

Target dan Modus Operandi DarkSword

DarkSword dirancang untuk menyerang iPhone dengan versi iOS antara 18.4 hingga 18.7. Kelompok yang diduga menggunakan exploit ini adalah UNC6353, sebuah grup spionase asal Rusia yang menargetkan pengguna di Ukraina. UNC6353 sebelumnya juga dikaitkan dengan serangan menggunakan exploit kit Coruna pada situs web yang disusupi dengan injeksi JavaScript.

"DarkSword bertujuan mengekstraksi beragam informasi pribadi, termasuk kredensial dari perangkat dan secara khusus menargetkan banyak aplikasi dompet kripto, yang mengindikasikan aktor ancaman bermotif finansial," ujar Lookout. "DarkSword menggunakan pendekatan 'hit-and-run' dengan mengumpulkan dan mengekstrak data dalam hitungan detik atau menit, kemudian melakukan pembersihan."

Exploit chain seperti Coruna dan DarkSword memungkinkan akses penuh ke perangkat korban dengan interaksi pengguna yang minimal atau bahkan tanpa interaksi sama sekali. Ini mengindikasikan adanya pasar gelap eksploit yang memungkinkan kelompok dengan sumber daya terbatas memperoleh eksploit kelas atas untuk menginfeksi perangkat mobile.

Rincian Celah Keamanan yang Dimanfaatkan

DarkSword memanfaatkan 6 celah keamanan untuk mengoperasikan tiga payload berbeda, termasuk tiga zero-day yang belum diketahui publik sebelum diperbaiki Apple:

- CVE-2025-31277 - Kerentanan korupsi memori di JavaScriptCore (diperbaiki pada iOS 18.6)

- CVE-2026-20700 - Bypass User-mode Pointer Authentication Code (PAC) di dyld (diperbaiki pada versi 26.3)

- CVE-2025-43529 - Kerentanan korupsi memori di JavaScriptCore (diperbaiki di 18.7.3 dan 26.2)

- CVE-2025-14174 - Kerentanan korupsi memori di ANGLE (diperbaiki di 18.7.3 dan 26.2)

- CVE-2025-43510 - Kerentanan pengelolaan memori di kernel iOS (diperbaiki di 18.7.2 dan 26.1)

- CVE-2025-43520 - Kerentanan korupsi memori di kernel iOS (diperbaiki di 18.7.2 dan 26.1)

Lookout menemukan DarkSword setelah menganalisis infrastruktur berbahaya terkait UNC6353, di mana sebuah domain yang disusupi memuat iFrame jahat yang menjalankan JavaScript untuk melakukan fingerprinting perangkat dan menentukan apakah perangkat tersebut harus diarahkan ke exploit iOS.

JavaScript ini khusus mencari perangkat iOS versi 18.4 hingga 18.6.2, berbeda dengan Coruna yang menargetkan versi iOS lebih tua dari 13.0 hingga 17.2.1.

Cara Kerja dan Dampak Malware DarkSword

Lookout menjelaskan, "DarkSword adalah rantai eksploit dan infostealer lengkap yang ditulis dalam JavaScript." Malware ini menggunakan berbagai celah untuk mengeksekusi kode dengan hak istimewa dan mengakses informasi sensitif yang kemudian dieksfiltrasi.

Serangan dimulai ketika pengguna mengunjungi situs web melalui Safari yang memuat iFrame berisi JavaScript jahat. DarkSword mampu menembus sandbox WebContent Safari dan menggunakan WebGPU untuk menyuntikkan kode ke proses mediaplaybackd, sebuah daemon sistem Apple untuk fungsi pemutaran media.

Langkah ini memungkinkan malware bernama GHOSTBLADE mengakses proses dengan hak istimewa dan bagian sistem file yang terbatas. Setelah eskalasi hak istimewa berhasil, modul orkestrator memuat komponen tambahan untuk mengumpulkan data sensitif dan menyuntikkan payload ke Springboard untuk mengirimkan data melalui HTTP(S).

Data yang dicuri meliputi:

- Email dan file iCloud Drive

- Kontak, SMS, riwayat panggilan

- Cookie dan riwayat browsing Safari

- Data dompet dan pertukaran cryptocurrency

- Username dan password

- Foto, konfigurasi Wi-Fi, lokasi, dan kalender

- Informasi SIM, daftar aplikasi terpasang

- Data dari aplikasi Apple seperti Notes dan Health

- Riwayat pesan dari aplikasi Telegram dan WhatsApp

Menurut analisis iVerify, DarkSword memanfaatkan kerentanan JavaScriptCore JIT di proses Safari (CVE-2025-31277 atau CVE-2025-43529) untuk eksekusi kode jarak jauh via CVE-2026-20700, lalu melarikan diri dari sandbox menggunakan proses GPU dengan memanfaatkan CVE-2025-14174 dan CVE-2025-43510. Tahap akhir melibatkan eskalasi hak kernel (CVE-2025-43520) untuk mendapatkan kemampuan baca/tulis dan eksekusi fungsi secara arbitrer.

Karakteristik dan Implikasi Malware

Lookout menganggap malware ini sangat canggih dan tampaknya merupakan platform profesional yang memungkinkan pengembangan modul secara cepat melalui bahasa pemrograman tingkat tinggi. Ini menunjukkan upaya besar dalam pengembangan, pemeliharaan, dan pengembangan jangka panjang malware tersebut.

Analisis lebih lanjut mengungkapkan bahwa DarkSword sebelumnya ditargetkan pada iOS versi 17.4.1 dan 17.5.1, mengindikasikan porting dari versi lama.

Salah satu keunikan DarkSword adalah ia tidak dirancang untuk pengawasan persisten. Setelah data berhasil dicuri, malware akan membersihkan file staged dan keluar dari sistem, meminimalkan waktu jejak di perangkat korban.

Kelompok Pelaku dan Ancaman Lain

UNC6353 adalah grup yang menggunakan DarkSword dan Coruna melalui serangan watering hole di situs Ukraina. Mereka diduga cukup didanai untuk memperoleh exploit kit iOS berkualitas tinggi, meskipun secara teknis dianggap kurang canggih.

"Kemungkinan UNC6353 adalah kelompok proxy kriminal atau privateer yang didukung Rusia," kata Lookout. "Kode DarkSword yang tidak diobfuskasi dan desain sederhana menunjukkan mereka mungkin tidak punya sumber daya rekayasa yang kuat atau tidak peduli dengan keamanan operasi."

Selain UNC6353, dua aktor lain juga menggunakan DarkSword:

- UNC6748 menyerang pengguna Arab Saudi dengan situs bertema Snapchat yang menyebarkan backdoor JavaScript GHOSTKNIFE pada November 2025.

- PARS Defense, vendor pengawasan komersial asal Turki, menggunakan DarkSword untuk menyebarkan backdoor GHOSTSABER yang mengontrol perangkat dan mengekstrak data.

Google mencatat UNC6353 hanya menargetkan iOS 18.4 sampai 18.6, sementara UNC6748 dan PARS Defense juga menyasar iOS 18.7.

Potensi Risiko dan Pertanyaan Besar

iVerify menyatakan, "Dua serangan ini menggunakan metode watering hole dan bukan target individu, tetapi berpotensi mempengaruhi ratusan juta perangkat yang belum diperbarui dari iOS 13 hingga 18.6.2."

Kegagalan keamanan operasional yang terlihat dalam peluncuran exploit ini menimbulkan pertanyaan penting:

- Seberapa besar dan canggih pasar untuk exploit zero-day dan n-day iOS?

- Seberapa mudah akses kemampuan ofensif iOS ini untuk aktor bermotif finansial?

Analisis Redaksi

Menurut pandangan redaksi, penemuan DarkSword menandai babak baru dalam ancaman keamanan iOS yang dahulu dianggap cukup aman dari eksploit massal. Fakta bahwa ada beberapa aktor dengan latar belakang berbeda yang menggunakan exploit kit canggih ini menunjukkan bahwa pasar gelap eksploit iOS semakin berkembang dan mudah diakses.

Selain itu, metode serangan watering hole yang tidak menargetkan individu secara spesifik tapi lebih ke perangkat dengan versi rentan menimbulkan risiko luas bagi jutaan pengguna yang belum memperbarui perangkat mereka. Ini memperlihatkan pentingnya kesadaran dan tindakan proaktif dari pengguna dan pengembang untuk memperbaiki celah dengan cepat.

Ke depan, kita harus mewaspadai munculnya varian exploit baru yang mungkin lebih sulit dideteksi dan mampu bertahan lebih lama di perangkat korban. Kolaborasi antara vendor keamanan dan Apple menjadi kunci untuk menutup celah ini serta mengurangi dampak dari serangan berteknologi tinggi seperti DarkSword.

Terus ikuti perkembangan keamanan siber iOS dan pastikan perangkat Anda selalu diperbarui dengan patch terbaru untuk meminimalkan risiko terkena serangan serupa.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

/data/photo/2025/04/14/67fc63deb8ebb.jpg)