Malware GlassWorm Gunakan Dead Drops Solana untuk Curi Data Browser dan Crypto

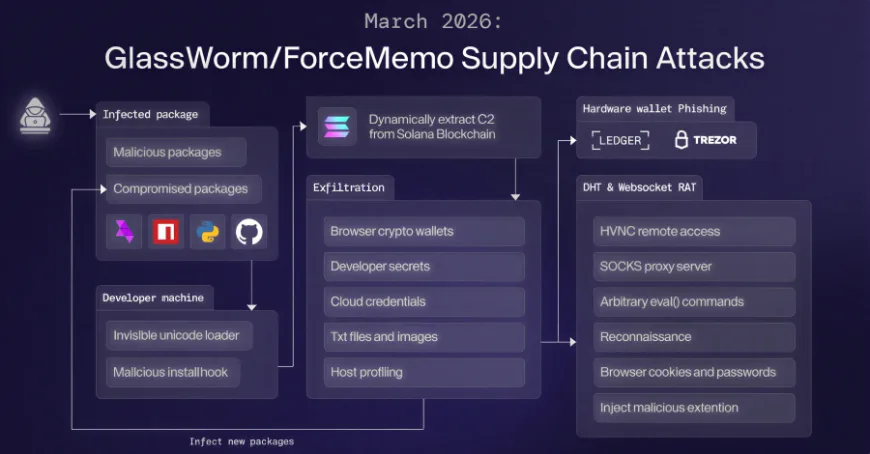

Malware GlassWorm kembali mencuat dengan evolusi serangan terbaru yang menggunakan dead drops pada blockchain Solana dan Google Calendar untuk mengirimkan Remote Access Trojan (RAT) yang mencuri data browser serta dompet cryptocurrency. Ancaman ini sangat berbahaya bagi para pengembang perangkat lunak karena menyasar berbagai platform pengelolaan paket dan ekstensi populer.

GlassWorm dan Metode Serangannya

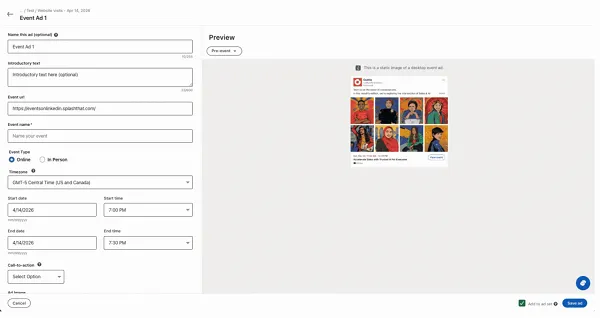

Menurut laporan dari peneliti keamanan Aikido, Ilyas Makari, GlassWorm mengusung kerangka kerja multi-tahap yang mampu mencuri data secara menyeluruh sekaligus memasang RAT yang menyamar sebagai ekstensi Google Chrome bernama "Google Docs Offline".

"Malware ini mencatat ketukan tombol, mengambil cookie dan token sesi, menangkap tangkapan layar, serta menerima perintah dari server C2 yang disembunyikan dalam memo blockchain Solana," jelas Makari.

GlassWorm menggunakan berbagai teknik infiltrasi, termasuk menyebar melalui paket palsu yang diunggah di npm, PyPI, GitHub, dan pasar Open VSX. Selain itu, para pelaku juga diketahui meretas akun pengelola proyek untuk mengirimkan pembaruan berisi malware.

Salah satu keunikan serangan ini adalah kemampuan malware menghindari infeksi pada sistem dengan locale Rusia, serta menggunakan transaksi di Solana sebagai dead drop resolver untuk mengambil alamat server perintah dan pengendalian (C2) yakni 45.32.150[.]251 dan mengunduh payload yang sesuai sistem operasi korban.

Fungsi Payload dan Teknik Pencurian Data

Pada tahap kedua, malware meluncurkan kerangka kerja pencurian data yang mampu mengumpulkan kredensial, mencuri dompet kripto, dan melakukan profil sistem. Data yang diperoleh kemudian dikompres dalam arsip ZIP dan dikirim ke server eksternal 217.69.3[.]152/wall.

Setelah data terkirim, malware mengambil dua komponen tambahan:

- File .NET yang melakukan phishing dompet hardware seperti Ledger dan Trezor.

- RAT berbasis JavaScript yang menggunakan Websocket untuk mengambil data browser web dan menjalankan kode secara jarak jauh.

RAT ini mengambil payload dari server 45.32.150[.]251 dengan memanfaatkan URL acara Google Calendar publik sebagai dead drop resolver. File .NET memanfaatkan Windows Management Instrumentation (WMI) untuk mendeteksi sambungan USB dan menampilkan jendela phishing saat dompet hardware terhubung.

"UI Ledger menampilkan kesalahan konfigurasi palsu dengan 24 kolom input frase pemulihan, sedangkan UI Trezor menampilkan pesan 'Firmware validation failed, initiating emergency reboot' dengan layout serupa," ujar Makari. "Kedua jendela ini memiliki tombol 'RESTORE WALLET'."

Malware juga mematikan proses legit Ledger Live yang berjalan dan akan memunculkan kembali jendela phishing jika ditutup, dengan tujuan menangkap frase pemulihan dan mengirimkannya ke IP 45.150.34[.]158.

Fitur RAT dan Ancaman Lanjutan

RAT GlassWorm menggunakan Distributed Hash Table (DHT) untuk mengambil detail server C2. Jika gagal, ia beralih ke dead drop berbasis Solana. Setelah terhubung, RAT dapat menjalankan berbagai perintah seperti:

- start_hvnc / stop_hvnc: Memasang modul HVNC untuk akses desktop jarak jauh.

- start_socks / stop_socks: Menyalakan modul WebRTC sebagai proxy SOCKS.

- reget_log: Mencuri data dari browser populer seperti Chrome, Edge, Brave, Opera, Vivaldi, dan Firefox, dengan kemampuan melewati proteksi enkripsi ABE Chrome.

- get_system_info: Mengirim informasi sistem korban.

- command: Menjalankan kode JavaScript yang dikirim penyerang.

Selain itu, malware memaksa pemasangan ekstensi Google Chrome "Google Docs Offline" pada sistem Windows dan macOS yang terinfeksi. Ekstensi ini terhubung ke server C2 untuk menerima perintah yang memungkinkan pencurian cookie, localStorage, DOM lengkap pada tab aktif, bookmark, tangkapan layar, ketukan tombol, isi clipboard, hingga 5.000 entri riwayat browser dan daftar ekstensi terpasang.

"Ekstensi ini juga melakukan pengawasan sesi secara khusus dengan target situs tertentu, seperti Bybit (.bybit.com), untuk mencuri cookie secure-token dan deviceid," kata Makari. "Saat deteksi terjadi, ekstensi mengirim data ke webhook C2 dan bisa mengarahkan ulang tab aktif ke URL yang dikontrol penyerang."

Perkembangan Terbaru dan Implikasi

Penemuan ini bertepatan dengan perubahan strategi terbaru GlassWorm yang kini juga menyebar melalui paket npm yang menyamar sebagai server Model Context Protocol (MCP) WaterCrawl, sebuah ekosistem yang sedang berkembang pesat terutama dengan kemajuan pengembangan berbasis AI.

"Ini adalah langkah pertama GlassWorm memasuki ekosistem MCP," ungkap peneliti Koi, Lotan Sery. "Dengan pesatnya pertumbuhan pengembangan AI dan kepercayaan besar pada server MCP, serangan seperti ini kemungkinan besar akan berlanjut."

Pengembang diimbau untuk ekstra hati-hati ketika menginstal ekstensi Open VSX, paket npm, dan server MCP. Pemeriksaan nama penerbit, riwayat paket, dan tidak hanya mengandalkan jumlah unduhan menjadi sangat penting.

Perusahaan keamanan siber asal Polandia, AFINE, telah merilis alat Python open-source bernama glassworm-hunter yang memungkinkan pengembang memindai sistem mereka dari muatan berbahaya terkait kampanye GlassWorm.

"glassworm-hunter tidak melakukan permintaan jaringan saat pemindaian, tanpa telemetri, tanpa telepon pulang, dan tanpa cek pembaruan otomatis. Hanya membaca file lokal," terang Paweł Woyke dan Sławomir Zakrzewski dari AFINE. "Perintah update satu-satunya yang menyentuh jaringan untuk mengambil database IoC terbaru dari GitHub."

Analisis Redaksi

Menurut pandangan redaksi, serangan GlassWorm menunjukkan bagaimana ancaman siber semakin canggih dengan memanfaatkan teknologi blockchain dan layanan publik seperti Google Calendar sebagai saluran komunikasi tersembunyi. Ini merupakan peringatan serius bagi komunitas pengembang dan pengguna kripto bahwa metode lama seperti phishing kini dipadukan dengan teknik inovatif untuk mengelabui keamanan tradisional.

Lebih jauh, infiltrasi ke platform distribusi paket dan ekosistem pengembangan AI menegaskan bahwa rantai pasok perangkat lunak menjadi target utama para pelaku kejahatan siber. Supply chain attack semacam ini bisa berdampak luas dan sulit dideteksi jika tidak ada kewaspadaan ekstra dari pengembang dan pengguna.

Maka dari itu, penting bagi para pengembang untuk menerapkan praktik keamanan berlapis, memverifikasi setiap paket dan ekstensi secara seksama, serta menggunakan alat pendeteksi malware seperti glassworm-hunter. Pemerintah dan komunitas keamanan juga harus meningkatkan edukasi dan pengawasan terhadap ekosistem pengembangan perangkat lunak yang terus berkembang.

Untuk pembaruan keamanan terbaru dan informasi mendalam lainnya, pantau terus berita dari sumber terpercaya dan tetap waspada terhadap potensi serangan siber berikutnya.

Artikel ini diadaptasi dari laporan asli di The Hacker News.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

/data/photo/2023/12/06/657011c148afc.jpeg)

/data/photo/2025/10/14/68ee3c54d4b82.jpg)

:strip_icc():format(jpeg)/kly-media-production/medias/5032122/original/009055300_1733123996-fotor-ai-2024120214150.jpg)