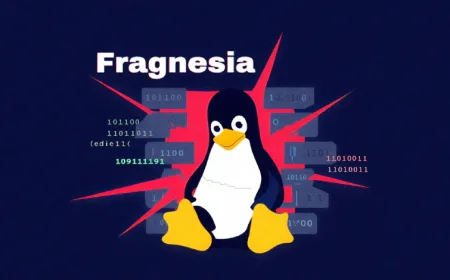

3 Klaster Terkait China Serang Pemerintah Asia Tenggara dengan Malware Canggih 2025

Dalam kampanye siber yang berlangsung sepanjang tahun 2025, tiga klaster ancaman yang terkait dengan China berhasil menargetkan sebuah organisasi pemerintah di Asia Tenggara dengan serangan yang digambarkan sebagai operasi yang kompleks dan sangat terorganisir. Serangan ini melibatkan berbagai keluarga malware yang canggih untuk memastikan akses jangka panjang ke jaringan korban.

Klaster China dan Malware yang Digunakan

Menurut analisis dari peneliti Palo Alto Networks Unit 42, Doel Santos dan Hiroaki Hara, kampanye ini melibatkan malware seperti HIUPAN (dikenal juga sebagai USBFect, MISTCLOAK, atau U2DiskWatch), PUBLOAD, EggStremeFuel (alias RawCookie), EggStremeLoader (alias Gorem RAT), MASOL RAT, PoshRAT, TrackBak Stealer, Hypnosis Loader, dan FluffyGh0st RAT.

Para peneliti menyebutkan bahwa klaster-klaster ini memiliki tumpang tindih teknik, taktik, dan prosedur (TTPs) yang menunjukkan kemungkinan koordinasi antar kelompok tersebut, dengan tujuan strategis yang sama untuk mengakses sistem pemerintah secara persisten.

Timeline dan Detil Klaster

- Mustang Panda (alias Stately Taurus): Beroperasi dari Juni hingga Agustus 2025, Mustang Panda menggunakan malware berbasis USB bernama HIUPAN untuk mengirimkan backdoor PUBLOAD melalui DLL palsu bernama Claimloader. Claimloader sendiri pertama kali digunakan pada akhir 2022 dalam serangan terhadap organisasi pemerintah di Filipina.

- CL-STA-1048: Berjalan antara Maret hingga September 2025, klaster ini tumpang tindih dengan kelompok yang dikenal sebagai Earth Estries dan Crimson Palace. Malware yang digunakan sangat beragam dan berisik, termasuk EggStremeFuel, EggStremeLoader, MASOL RAT, dan TrackBak Stealer, yang semuanya dirancang untuk mengumpulkan data sensitif dan mengontrol sistem korban secara luas.

- CL-STA-1049: Terjadi pada April dan Agustus 2025, klaster ini berkaitan dengan Unfading Sea Haze dan menggunakan teknik side-loading DLL untuk menjalankan Hypnosis Loader, yang kemudian menginstal FluffyGh0st RAT pada sistem target.

Detail Teknik dan Dampaknya

Mustang Panda, misalnya, mengoperasikan backdoor COOLCLIENT yang memungkinkan pengunduhan dan pengunggahan file, pencatatan ketukan keyboard, tunneling paket data, hingga pemetaan port jaringan. Sementara itu, EggStremeFuel dan EggStremeLoader mendukung banyak perintah backdoor untuk pencurian data yang luas, termasuk kemampuan untuk mengirim dan menerima file melalui layanan seperti Dropbox.

MASOL RAT dan TrackBak berfungsi sebagai remote access trojan dan pencuri informasi dengan kemampuan untuk mengakses clipboard, log jaringan, dan file penting di dalam penyimpanan korban.

Tujuan dan Implikasi Serangan

"Konvergensi klaster aktivitas ini, yang semuanya terkait dengan aktor yang berafiliasi dengan China, menunjukkan adanya koordinasi dengan tujuan strategis yang sama," jelas Unit 42. "Metodologi para penyerang menunjukkan niat untuk mendapatkan akses jangka panjang dan persisten ke jaringan pemerintah yang sensitif, bukan sekadar mengganggu."

Serangan ini bukan hanya ancaman terhadap keamanan data, tetapi juga dapat mengancam stabilitas politik dan keamanan nasional negara yang menjadi target, terutama mengingat kompleksitas dan kedalaman akses yang berhasil diperoleh oleh para penyerang.

Analisis Redaksi

Menurut pandangan redaksi, kampanye siber yang melibatkan tiga klaster China ini menandai eskalasi signifikan dalam kemampuan serangan terkoordinasi terhadap pemerintah Asia Tenggara. Penggunaan berbagai malware canggih dan teknik persistent access menunjukkan perencanaan jangka panjang yang bertujuan untuk spionase dan pengumpulan intelijen strategis.

Hal ini menimbulkan pertanyaan serius tentang kesiapan infrastruktur keamanan siber pemerintah di kawasan tersebut, yang harus segera diperkuat agar mampu menghadapi ancaman multi-dimensi seperti ini. Selain itu, kemungkinan adanya koordinasi antar klaster yang berbeda menandakan bahwa aktor ancaman kini semakin terorganisir dan mampu memanfaatkan sumber daya secara lebih efisien.

Ke depan, penting untuk memantau bagaimana pemerintah dan lembaga keamanan siber di Asia Tenggara merespons ancaman ini, termasuk kemungkinan peningkatan kerja sama regional dan internasional dalam menghadapi serangan siber yang semakin kompleks. Bagi pembaca yang ingin mengikuti perkembangan terbaru, disarankan untuk terus memantau informasi dari sumber terpercaya seperti The Hacker News dan laporan resmi pemerintah terkait.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0