Berita Keamanan Siber Terbaru: Perangkap OAuth, Malware EDR, Phishing Signal, dan Serangan AI

- Penyalahgunaan OAuth: Ancaman Serius di Balik Aplikasi Palsu

- Pengambilalihan Akun Pesan: Peretasan Signal dan WhatsApp oleh Hacker Rusia

- Eksploitasi Kerentanan Perangkat Lunak Pihak Ketiga untuk Menyerang Cloud

- Bypass Proteksi Debug Mikrocontroller RH850 dengan Fault Injection

- Kampanye Malware PlugX Memanfaatkan Konflik Timur Tengah

- Penangkapan Remaja Penjual Kit DDoS di Polandia

- Autentikasi Tanpa Phishing dengan Microsoft Entra Passkeys

- Integrasi Native Sysmon di Windows 11

- Kampanye Phishing Menyerang Warga Kanada

- Perlindungan Privasi Link di Messenger Meta

- Kampanye Malware BlackSanta Targetkan Tim HR dengan Teknik Evasion Canggih

- Teknik Zombie ZIP untuk Mengelabui Alat Keamanan

- Peretasan Platform AI McKinsey Lili oleh AI Agent

- Kampanye Malware A0Backdoor via Impersonasi Teams

- Analisis Redaksi

Setiap pekan, dunia keamanan siber selalu menghadirkan berbagai kejadian menarik yang terkadang mengejutkan hingga mengkhawatirkan. Dalam ThreatsDay Bulletin edisi kali ini, kita menemukan berbagai teknik lama yang semakin dipoles, riset baru yang membongkar kelemahan asumsi populer, serta aksi peretasan yang membuat kita bertanya-tanya, "Benarkah ini bisa terjadi di dunia nyata?" Tulisan ini akan mengupas tuntas berbagai insiden dan tren terbaru yang perlu Anda ketahui agar tetap waspada dan memahami lanskap ancaman digital saat ini.

Penyalahgunaan OAuth: Ancaman Serius di Balik Aplikasi Palsu

Perusahaan keamanan cloud Wiz mengeluarkan peringatan terkait bahaya aplikasi OAuth yang berbahaya, yang memanfaatkan fenomena consent fatigue atau kelelahan pengguna dalam memberikan izin. Pelaku menamai aplikasi berbahaya mereka dengan nama yang terlihat sah untuk mengecoh korban agar memberikan akses.

"Begitu pengguna mengklik 'Terima,' proses masuk selesai, tetapi alih-alih diarahkan ke halaman normal, token akses dikirim ke URL pengalihan pelaku. Dengan token ini, penyerang dapat mengakses file atau email korban tanpa perlu mengetahui kata sandi," jelas Wiz.

Kasus besar yang terdeteksi pada awal 2025 melibatkan 19 aplikasi OAuth yang menyamar sebagai merek ternama seperti Adobe, DocuSign, dan OneDrive, menargetkan berbagai organisasi. Rinciannya sudah didokumentasikan oleh Proofpoint pada Agustus 2025.

Pengambilalihan Akun Pesan: Peretasan Signal dan WhatsApp oleh Hacker Rusia

Kelompok hacker yang terkait Rusia berupaya membajak akun Signal dan WhatsApp pejabat pemerintah, jurnalis, dan personel militer di seluruh dunia. Mereka tidak memecahkan enkripsi, melainkan menggunakan teknik rekayasa sosial untuk menipu korban menyerahkan kode verifikasi atau PIN.

"Metode yang paling sering digunakan adalah menyamar sebagai chatbot dukungan Signal untuk memancing korban memberikan kode," ungkap Badan Intelijen Pertahanan dan Keamanan Belanda (MIVD) serta Badan Intelijen Umum (AIVD).

Metode lain memanfaatkan fungsi perangkat terkait dalam Signal dan WhatsApp. Serangan ini telah diperingatkan sebelumnya oleh Jerman dan Google juga mengingatkan bahwa Signal yang banyak digunakan oleh militer dan politisi Ukraina menjadi target operasi spionase Rusia.

Eksploitasi Kerentanan Perangkat Lunak Pihak Ketiga untuk Menyerang Cloud

Google Cloud melaporkan peningkatan serangan yang memanfaatkan celah di perangkat lunak pihak ketiga untuk membobol lingkungan cloud. Waktu antara pengungkapan kerentanan dan eksploitasi massal kini menyusut drastis dari minggu menjadi hanya beberapa hari.

Meski serangan berbasis perangkat lunak meningkat, akses awal melalui konfigurasi keliru menurun dari 29,4% menjadi 21% pada paruh kedua 2025. Hal ini menunjukkan bahwa otomatisasi pengamanan membantu mengurangi kesalahan konfigurasi, memaksa pelaku beralih ke teknik yang lebih kompleks dan mahal untuk mengeksploitasi kerentanan perangkat lunak.

Tujuan utama serangan ini adalah pengambilan data besar-besaran secara diam-diam tanpa pemerasan langsung dan mempertahankan akses jangka panjang.

Bypass Proteksi Debug Mikrocontroller RH850 dengan Fault Injection

Riset terbaru dari Quarkslab menunjukkan teknik bypass proteksi password debug pada keluarga mikrocontroller RH850 dengan metode voltage fault injection yang dapat dilakukan kurang dari satu menit.

"Teknik voltage glitching dilakukan dengan mengurangi atau meningkatkan daya chip secara terkontrol untuk mengubah perilakunya," jelas Quarkslab. "Serangan crowbar adalah tipe khusus yang men-short power supply ke ground menggunakan MOSFET."

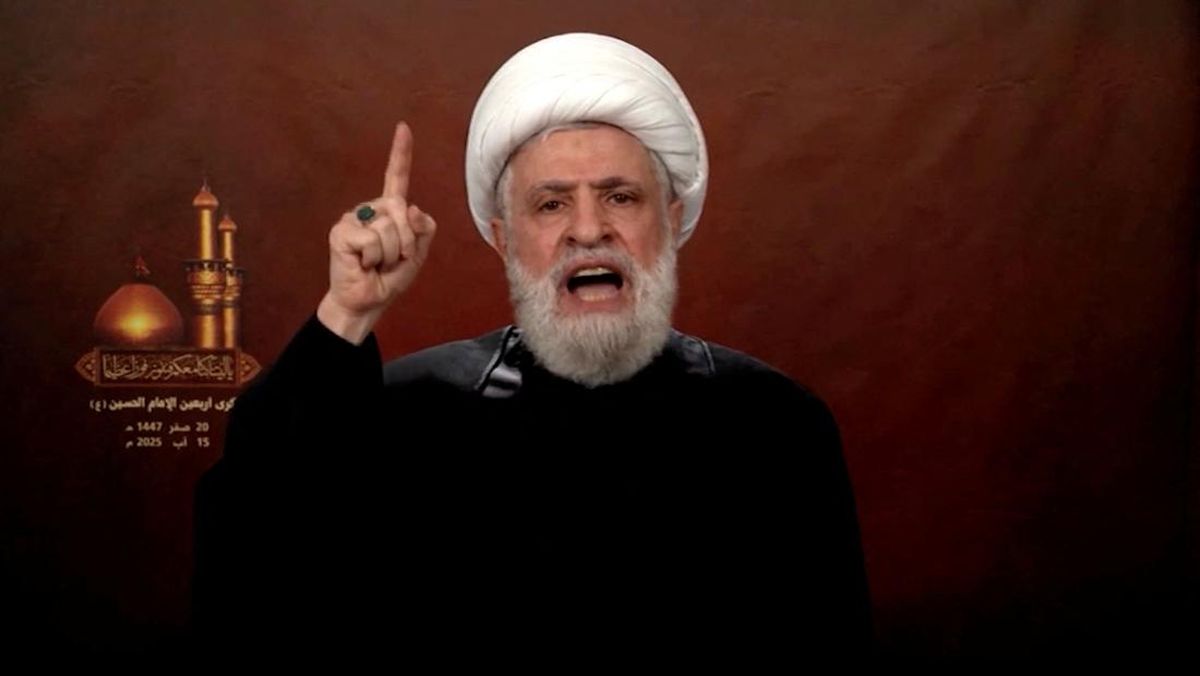

Kampanye Malware PlugX Memanfaatkan Konflik Timur Tengah

Check Point mengungkap kampanye siber yang menargetkan entitas di Qatar dengan konten terkait konflik Timur Tengah sebagai umpan. Malware PlugX dan Cobalt Strike digunakan dalam serangan melalui file shortcut Windows (LNK) yang dikemas dalam ZIP. Setelah dibuka, payload tahap berikutnya diunduh dari server yang dikompromikan.

Kampanye ini dihubungkan dengan kelompok Mustang Panda (juga dikenal sebagai Camaro Dragon). Metode terbaru juga melibatkan loader berbasis Rust yang belum pernah terungkap sebelumnya, menggunakan teknik DLL side-loading pada komponen pembaca layar open-source NVDA.

Meski diyakini terkait China, belum ada atribusi pasti. Pelaku memanfaatkan perang di Timur Tengah untuk meningkatkan kredibilitas umpan mereka dan menunjukkan kemampuan adaptasi cepat terhadap berita terbaru.

Penangkapan Remaja Penjual Kit DDoS di Polandia

Polisi Polandia menangkap tujuh remaja berusia 12-16 tahun yang diduga menjual alat serangan Distributed Denial of Service (DDoS) secara daring. Target serangan termasuk situs lelang, portal penjualan, domain TI, layanan hosting, dan situs pemesanan akomodasi.

"Dengan alat ini, situs populer di Polandia diserang," kata Biro Pusat Penanggulangan Kejahatan Siber Polandia (CBZC).

Autentikasi Tanpa Phishing dengan Microsoft Entra Passkeys

Microsoft menghadirkan dukungan passkey untuk Microsoft Entra di perangkat Windows, memungkinkan autentikasi tanpa kata sandi yang tahan phishing menggunakan Windows Hello (wajah, sidik jari, atau PIN).

Pembaruan ini memperluas dukungan passwordless ke perangkat Windows yang tidak terdaftar di Entra, memperkuat keamanan organisasi dan mengurangi ketergantungan pada kata sandi tradisional.

Integrasi Native Sysmon di Windows 11

Microsoft secara resmi mengintegrasikan fungsionalitas System Monitor (Sysmon) ke Windows 11 dan Windows Server 2025 sebagai fitur opsional sejak pembaruan fitur Maret 2026 (KB5079473), meski masih dinonaktifkan secara default.

"Kini Sysmon bisa diaktifkan via PowerShell tanpa perlu pengemasan dinamis," ujar Nick Carroll, manajer respons insiden siber di Nightwing. "Bersama fitur hotpatching Windows Intune yang akan aktif Mei 2026, ini sangat mempermudah visibilitas endpoint mendalam dan jadi kemenangan besar bagi pertahanan jaringan."

Kampanye Phishing Menyerang Warga Kanada

Kampanye phishing aktif menargetkan warga Kanada dengan domain palsu yang menyamar sebagai institusi terpercaya seperti Pemerintah British Columbia dan Hydro-Québec. Tujuannya mengumpulkan data pribadi dan informasi kartu kredit.

Infrastruktur hosting kampanye ini terkait dengan RouterHosting LLC (Cloudzy), yang sebelumnya dituding memberi layanan kepada 17 kelompok peretas negara, termasuk Iran, China, Rusia, dan Korea Utara.

Perlindungan Privasi Link di Messenger Meta

Meta menjelaskan fitur Advanced Browsing Protection (ABP) di Messenger yang menjaga privasi tautan yang diklik dalam chat sambil memperingatkan pengguna terhadap link berbahaya.

ABP menggunakan model on-device dan daftar pantauan yang diperbarui secara terus-menerus, dengan teknologi private information retrieval (PIR), HTTP Oblivious, AMD SEV-SNP, dan Path ORAM untuk menjamin privasi pengguna.

Kampanye Malware BlackSanta Targetkan Tim HR dengan Teknik Evasion Canggih

Sebuah kampanye canggih menargetkan departemen HR dan perekrut kerja menggunakan teknik social engineering dan modul khusus yang mampu mematikan antivirus dan sistem deteksi endpoint (EDR).

Serangan dimulai dari file ISO bertema resume yang dikirim lewat spam atau phishing, kemudian menurunkan payload tahap lanjut termasuk DLL yang menggunakan DLL side-loading untuk mengumpulkan info sistem, melakukan pengecekan sandbox, filter geografis, dan menyebarkan BlackSanta EDR.

"BlackSanta berfungsi sebagai modul netralisasi pertahanan yang mengganggu proses keamanan dan monitoring sebelum payload utama dijalankan," ujar Aryaka. "Ini mengurangi peringatan dan logging, melemahkan investigasi di host yang terinfeksi."

Phishing dengan modus impersonasi HR sangat berbahaya karena email HR biasanya memiliki kewenangan dan urgensi tinggi.

Teknik Zombie ZIP untuk Mengelabui Alat Keamanan

Peneliti keamanan menemukan teknik baru bernama Zombie ZIP yang memungkinkan pelaku menyembunyikan payload berbahaya dalam file ZIP dengan header rusak, sehingga antivirus dan EDR memberi hasil negatif palsu.

Meski demikian, beberapa perangkat lunak ekstraksi tetap mampu membuka file tersebut dan menjalankan payload berbahaya setelah dekompresi. Kerentanan ini tercatat sebagai CVE-2026-0866 dan ditemukan oleh Chris Aziz dari Bombadil Systems.

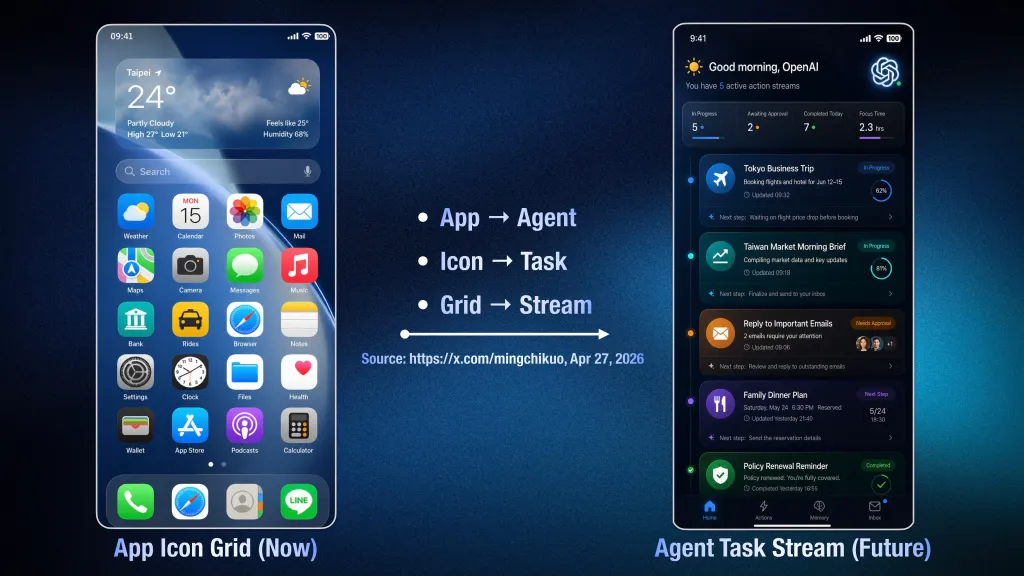

Peretasan Platform AI McKinsey Lili oleh AI Agent

Startup keamanan ofensif CodeWall melaporkan bahwa AI agent mereka berhasil membobol platform AI internal McKinsey bernama Lili dalam dua jam saja. Akses penuh baca tulis diperoleh ke database chat yang menyimpan 46,5 juta pesan terkait strategi dan klien, 728.000 file data rahasia, 57.800 akun pengguna, dan 95 prompt sistem pengendali AI.

AI tersebut menemukan lebih dari 200 endpoint terbuka, dengan 22 di antaranya tanpa proteksi. Salah satu endpoint rentan terhadap injeksi SQL yang memungkinkan akses dan modifikasi data secara diam-diam.

McKinsey sudah memperbaiki celah tersebut dan belum ada bukti eksploitasi di dunia nyata.

Kampanye Malware A0Backdoor via Impersonasi Teams

Hacker menghubungi karyawan di organisasi keuangan dan kesehatan melalui kampanye impersonasi Microsoft Teams, meski detail lengkap kampanye ini masih dalam penyelidikan.

Analisis Redaksi

Menurut pandangan redaksi, rangkaian insiden minggu ini menggambarkan evolusi ancaman siber yang semakin kompleks dan canggih, namun tetap memanfaatkan kelemahan dasar manusia dan teknologi. Penyalahgunaan OAuth menunjukkan betapa mudahnya pengguna terjebak oleh social engineering yang memoles trik lama dengan kemasan baru. Demikian pula, pembajakan akun Signal dan WhatsApp bukan soal memecahkan enkripsi, melainkan manipulasi psikologis yang efektif.

Serangan terhadap cloud menggunakan celah pihak ketiga menandakan bahwa perlindungan harus lebih menyeluruh dan proaktif, tidak hanya fokus pada produk utama. Sementara itu, teknik seperti Zombie ZIP dan modul BlackSanta EDR menunjukkan perkembangan metode penghindaran deteksi yang semakin rumit, memaksa para profesional keamanan memperkuat alat dan strategi pertahanan mereka.

Peretasan platform AI oleh AI agent sendiri adalah peringatan penting bahwa teknologi canggih tidak hanya digunakan untuk perlindungan, tetapi juga bisa menjadi alat serangan yang sangat efisien. Ini membuka babak baru dalam perang siber yang menuntut kesiapan dan inovasi berkelanjutan.

Ke depan, publik dan organisasi harus meningkatkan literasi keamanan digital, memperkuat prosedur otentikasi, dan menerapkan sistem deteksi yang adaptif agar mampu menghadapi ancaman yang semakin dinamis dan berlapis.

Terus pantau perkembangan terbaru agar tidak ketinggalan informasi penting dan strategi mitigasi ancaman siber.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

:quality(30):format(webp):focal(0.5x0.5:0.5x0.5)/bogor/foto/bank/originals/pulo-nusae.jpg)

:quality(30):format(webp):focal(0.5x0.5:0.5x0.5)/jakarta/foto/bank/originals/Ilustrasi-Kecelakaan-Shutterstock.jpg)

/data/photo/2022/10/26/6358affcaa88c.jpg)

/data/photo/2025/10/14/68ee3c54d4b82.jpg)

/data/photo/2025/11/27/6927dc6b8a2eb.jpg)

/data/photo/2026/04/27/69ef6085932bc.jpg)

/data/photo/2024/12/19/6763fc6864b1e.jpg)