3 Langkah Meningkatkan Deteksi Phishing di SOC untuk Para CISO

- Mengapa Deteksi Phishing Harus Ditingkatkan di SOC Modern?

- Bentuk Deteksi Phishing yang Skalabel

- Model Investigasi Phishing Modern: 3 Langkah yang Harus Diterapkan CISO

- Langkah #1: Interaksi Aman – Menyelami Perangkap Phishing Tanpa Risiko

- Langkah #2: Otomatisasi – Menangani Investigasi Phishing Tanpa Tambah Personil

- Langkah #3: Dekripsi SSL – Menguak Ilusi Lalu Lintas Terpercaya

- Contoh Kasus: Mengungkap Kampanye Phishing Salty2FA dengan HTTPS

- Membangun Model Investigasi Phishing yang Dapat Diskalakan

- Analisis Redaksi

Phishing telah berubah menjadi salah satu ancaman paling sulit dideteksi secara dini dalam dunia keamanan siber perusahaan. Berbeda dengan metode lama yang menggunakan umpan kasar dan payload jelas, kampanye phishing modern memanfaatkan infrastruktur tepercaya, alur autentikasi yang tampak sah, serta lalu lintas terenkripsi yang menyembunyikan perilaku berbahaya dari lapisan deteksi tradisional. Bagi CISO, prioritas utama adalah meningkatkan skala deteksi phishing agar SOC dapat mengidentifikasi risiko nyata sebelum berujung pada pencurian kredensial, gangguan bisnis, dan dampak serius di tingkat direksi.

Mengapa Deteksi Phishing Harus Ditingkatkan di SOC Modern?

Bagi banyak tim keamanan, phishing bukan lagi sekadar satu peringatan yang harus diperiksa, melainkan aliran terus-menerus dari tautan mencurigakan, upaya login, dan pesan yang dilaporkan pengguna yang harus divalidasi dengan cepat. Masalahnya, mayoritas alur kerja SOC tidak dirancang untuk menangani volume ini. Setiap investigasi masih memerlukan waktu, pengumpulan konteks, dan validasi manual, sementara pelaku serangan bergerak dengan kecepatan mesin.

Ketika deteksi phishing tidak dapat diskalakan, dampaknya langsung sampai ke meja CISO:

- Pencurian identitas korporat: Pelaku memperoleh kredensial karyawan dan mengakses email, platform SaaS, VPN, dan sistem internal.

- Pengambilalihan akun di lingkungan terpercaya: Setelah autentikasi, pelaku beroperasi sebagai pengguna sah, melewati banyak kontrol keamanan.

- Pergerakan lateral melalui SaaS dan cloud: Identitas yang terkompromi membuka akses ke data sensitif, alat internal, dan infrastruktur bersama.

- Keterlambatan deteksi insiden: Saat SOC mengonfirmasi aktivitas berbahaya, pelaku mungkin sudah aktif di lingkungan.

- Gangguan operasional dan dampak finansial: Pelanggaran akibat phishing dapat menyebabkan penipuan, kebocoran data, dan downtime bisnis.

- Konsekuensi regulasi dan kepatuhan: Insiden akses data dan kompromi identitas memicu kewajiban pelaporan dan investigasi.

Untuk CISO, pesan yang harus disampaikan jelas: deteksi phishing harus berjalan secepat dan sebesar serangan itu sendiri, atau organisasi akan selalu bereaksi setelah kerusakan terjadi.

Bentuk Deteksi Phishing yang Skalabel

Sebuah SOC yang mampu menangani phishing secara besar-besaran memiliki karakteristik berbeda. Aktivitas mencurigakan terverifikasi dengan cepat, antrean investigasi tidak membengkak, dan analis menghabiskan waktu lebih banyak untuk menindaklanjuti ancaman yang sudah dikonfirmasi daripada mencari-cari indikator. Eskalasi didasarkan pada bukti perilaku yang jelas, bukan asumsi. Serangan yang berbasis identitas terdeteksi sebelum menyebar ke platform SaaS dan sistem internal.

- Deteksi awal pencurian kredensial dan upaya pengambilalihan akun

- Penanganan cepat sebelum phishing berkembang menjadi kompromi luas

- Pengurangan beban kerja analis dan hambatan investigasi

- Eskalas berbasis bukti perilaku berkualitas tinggi

- Risiko gangguan lebih rendah di email, SaaS, VPN, dan cloud

- Pengurangan dampak finansial, operasional, dan regulasi

- Peningkatan kepercayaan SOC dalam mencegah serangan sebelum berdampak bisnis

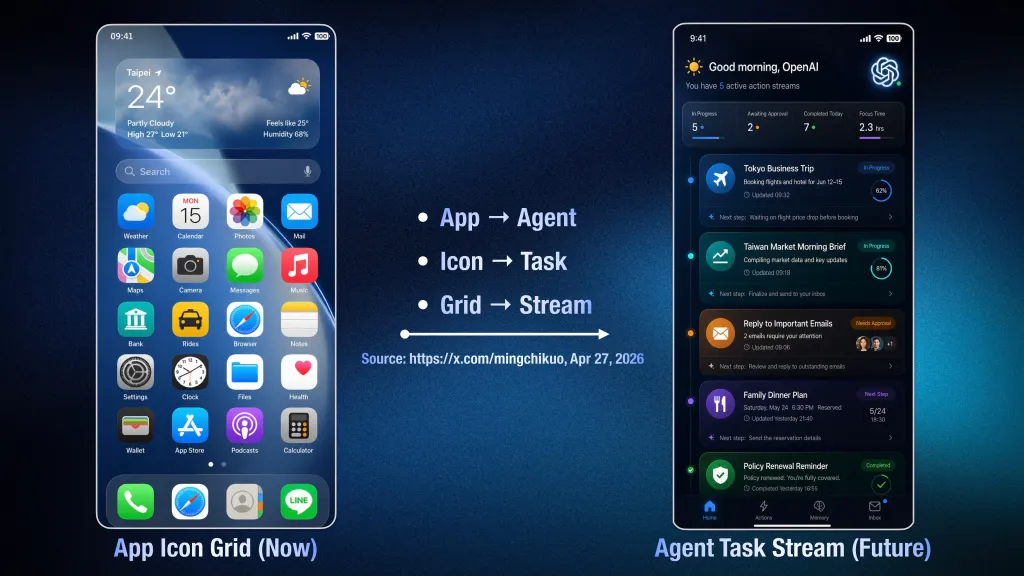

Model Investigasi Phishing Modern: 3 Langkah yang Harus Diterapkan CISO

Serangan phishing modern dirancang untuk mengeksploitasi keterlambatan, keterbatasan visibilitas, dan alur kerja investigasi terfragmentasi. Agar dapat mengikuti kecepatan serangan, tim SOC perlu model yang membantu memvalidasi aktivitas mencurigakan lebih cepat, mengungkap perilaku phishing secara aman, dan menyingkap yang terlewat oleh deteksi tradisional. Berikut tiga langkah penting:

Langkah #1: Interaksi Aman – Menyelami Perangkap Phishing Tanpa Risiko

Banyak serangan phishing modern tidak langsung menunjukkan tujuan sebenarnya. Tautan mencurigakan mungkin memuat halaman yang tampak biasa, sementara serangan sesungguhnya dimulai setelah pengguna mengikuti beberapa pengalihan atau memasukkan kredensial. Saat perilaku berbahaya terlihat, pelaku mungkin sudah mencuri data login atau sesi aktif.

Metode investigasi tradisional sering kewalahan menghadapi phishing modern. Analisis statis hanya menampilkan indikator seperti reputasi domain atau metadata file, tapi jarang menunjukkan bagaimana serangan berlangsung. Analis harus menebak risiko dari sinyal terpisah yang memperlambat pengambilan keputusan dan memicu asumsi berbahaya.

Analisis sandbox interaktif mengubah dinamika ini. Tim SOC dapat menjalankan tautan atau lampiran dalam lingkungan terkontrol dan berinteraksi persis seperti pengguna, klik halaman, ikuti pengalihan, masukkan kredensial uji, dan amati perilaku infrastruktur phishing secara real time tanpa risiko organisasi.

| Analisis Statis | Analisis Interaktif |

|---|---|

| Cek metadata, reputasi, dan sinyal permukaan | Jalankan link/file di lingkungan aman |

| Menampilkan hash, domain, isi halaman dasar | Menunjukkan pengalihan, halaman phishing, aktivitas jaringan, file yang terunduh |

| Sering melewatkan perilaku setelah klik atau input kredensial | Menampilkan alur phishing penuh secara langsung |

| Keputusan berdasarkan sinyal dan asumsi | Keputusan berdasarkan perilaku nyata |

| Proses lambat dengan verifikasi manual | Proses lebih cepat dengan putusan cepat |

| Risiko bisnis lebih tinggi karena keterlambatan deteksi | Deteksi lebih awal sebelum pengguna terekspos |

| Backlog meningkat, ketidakpastian lebih tinggi | Respons lebih cepat, eskalasi lebih jelas, risiko lebih rendah |

Dalam sebuah sesi analisis interaktif menggunakan sandbox ANY.RUN, perilaku penuh serangan phishing Tycoon2FA terungkap dalam 55 detik. Form login yang disimpan di Microsoft Azure Blob Storage, layanan sah yang menyulitkan deteksi statis, terkuak secara lengkap. Analis dapat mengekstrak indikator dan taktik serangan yang dapat digunakan untuk deteksi lebih lanjut.

Langkah #2: Otomatisasi – Menangani Investigasi Phishing Tanpa Tambah Personil

Meski sudah ada analisis interaktif, banyak SOC masih menghadapi masalah volume tinggi. Tautan mencurigakan, lampiran, kode QR, dan pesan laporan pengguna terus berdatangan, sementara pemeriksaan manual tidak berbanding lurus dengan volume.

Otomatisasi membantu dengan menjalankan artefak mencurigakan di sandbox terkontrol, mengumpulkan indikator, dan memberikan putusan awal dalam hitungan detik. Namun phishing modern sering menggunakan CAPTCHA, kode QR, pengalihan bertahap, dan rintangan lain yang mematahkan otomatisasi tradisional. Akibatnya, analis harus meluangkan waktu untuk mengklik halaman, memecahkan tantangan, dan mencapai konten berbahaya, yang memperlambat proses dan menyita waktu berharga.

Model yang lebih efektif menggabungkan otomatisasi dengan interaktivitas aman. Sandbox seperti ANY.RUN dapat meniru perilaku analis nyata, berinteraksi dengan halaman, menyelesaikan tantangan otomatis, dan menuntaskan alur phishing secara penuh. Daripada berhenti di tengah jalan atau menghasilkan hasil tidak pasti, sandbox terus mengeksekusi hingga perilaku berbahaya terungkap secara lengkap.

Dalam 90% kasus, putusan tersedia dalam waktu kurang dari 60 detik, memberikan kecepatan yang dibutuhkan SOC untuk mengikuti phishing berskala besar.

Langkah #3: Dekripsi SSL – Menguak Ilusi Lalu Lintas Terpercaya

Kampanye phishing modern semakin sering berjalan sepenuhnya dalam sesi HTTPS terenkripsi. Halaman login, rantai pengalihan, formulir pencurian kredensial, dan mekanisme pencurian token disampaikan lewat infrastruktur sah dengan sertifikat SSL valid. Bagi sebagian besar sistem pemantauan, lalu lintas ini tampak normal dan terpercaya.

Ilusi kepercayaan ini berbahaya. Koneksi ke port 443, halaman login aman, dan sertifikat valid sering sulit dibedakan dari aktivitas bisnis sah, walaupun kredensial sedang dicuri di dalam sesi tersebut.

Metode inspeksi tradisional kesulitan menghadapi tantangan ini. Banyak alat hanya melihat koneksi terenkripsi tanpa dapat mengungkap apa yang terjadi di dalamnya. Konfirmasi phishing sering membutuhkan investigasi tambahan yang memperlambat respons dan meningkatkan risiko kompromi kredensial.

Dekripsi SSL otomatis di dalam sandbox menghilangkan hambatan ini. Dengan mengekstrak kunci enkripsi langsung dari memori proses saat eksekusi, ANY.RUN mampu mendekripsi lalu lintas HTTPS secara internal dan menampilkan perilaku phishing secara utuh selama analisis. Rantai pengalihan, mekanisme pencurian kredensial, dan infrastruktur pelaku langsung terlihat jelas.

Seiring phishing yang semakin bersembunyi di balik enkripsi, kemampuan menganalisis lalu lintas HTTPS tanpa penundaan menjadi kunci menjaga deteksi handal secara skala besar.

Contoh Kasus: Mengungkap Kampanye Phishing Salty2FA dengan HTTPS

Dalam sesi analisis sandbox, serangan phishing Salty2FA yang tampak seperti lalu lintas HTTPS rutin berhasil diungkap dalam 40 detik menggunakan fitur dekripsi SSL otomatis ANY.RUN. Sandbox ini memicu aturan Suricata dan menghasilkan putusan siap tanggap yang dapat langsung dipakai SOC.

Fitur ini memberikan manfaat kritikal bagi CISO:

- Phishing terenkripsi terungkap sebelum berkembang menjadi pengambilalihan akun di platform bisnis inti

- Perlindungan lebih kuat terhadap pengelakan MFA, pembajakan sesi, dan kompromi identitas yang tersembunyi dalam HTTPS

- Konfirmasi berbasis bukti lebih cepat di investigasi pertama, mengurangi waktu eskalasi dan beban kerja analis

Membangun Model Investigasi Phishing yang Dapat Diskalakan

Kampanye phishing modern bergerak cepat, bersembunyi di infrastruktur tepercaya, dan semakin mengandalkan saluran terenkripsi yang membuat aktivitas berbahaya tampak sah. Untuk mengikuti kecepatan ini, tim SOC membutuhkan lebih dari sekedar alat terpisah; mereka perlu model investigasi yang dirancang untuk mengungkap perilaku phishing nyata lebih awal, menangani volume besar tanpa membebani analis, dan menyingkap ancaman yang tersembunyi dalam lalu lintas terenkripsi.

Dengan menggabungkan interaksi aman, otomatisasi, dan dekripsi SSL, organisasi dapat menyelidiki aktivitas mencurigakan lebih cepat, mengungkap rantai serangan tersembunyi, dan mengonfirmasi perilaku berbahaya dengan bukti jelas pada investigasi pertama.

Analisis Redaksi

Menurut pandangan redaksi, pendekatan tiga langkah ini bukan hanya solusi teknis, tetapi juga strategi operasional penting untuk SOC di era serangan phishing yang semakin canggih. Kecepatan, visibilitas, dan skalabilitas menjadi kunci agar SOC tidak sekadar reaktif, melainkan proaktif dalam mencegah dampak bisnis yang signifikan.

Lebih jauh, integrasi analisis interaktif dengan otomatisasi dan kemampuan mendekripsi lalu lintas HTTPS secara real-time akan menjadi standar baru dalam deteksi ancaman. CISO perlu mewaspadai bahwa tanpa model ini, risiko pencurian identitas dan kompromi platform kritikal akan terus meningkat, berpotensi menimbulkan kerugian finansial dan reputasi yang besar.

Ke depan, pembaca dan pengambil kebijakan harus memantau perkembangan teknologi sandbox interaktif dan otomatisasi yang semakin canggih, serta regulasi keamanan data yang menuntut respons cepat terhadap insiden. SOC yang mampu mengadopsi model ini akan memiliki keunggulan kompetitif dalam menjaga keamanan dan kelangsungan bisnis di tengah lanskap ancaman yang terus berubah.

Perkuat SOC Anda dengan model investigasi phishing yang dirancang untuk kecepatan, visibilitas, dan skalabilitas.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

:quality(30):format(webp):focal(0.5x0.5:0.5x0.5)/bogor/foto/bank/originals/pulo-nusae.jpg)

:quality(30):format(webp):focal(0.5x0.5:0.5x0.5)/jakarta/foto/bank/originals/Ilustrasi-Kecelakaan-Shutterstock.jpg)

/data/photo/2022/10/26/6358affcaa88c.jpg)

/data/photo/2025/10/14/68ee3c54d4b82.jpg)

/data/photo/2025/11/27/6927dc6b8a2eb.jpg)

/data/photo/2026/04/27/69ef6085932bc.jpg)

/data/photo/2024/12/19/6763fc6864b1e.jpg)