Citrix NetScaler Diserang Aktif untuk Celah Keamanan CVE-2026-3055 dengan Skor CVSS 9.3

Citrix NetScaler sedang menjadi sasaran aktivitas rekayasa aktif terkait celah keamanan serius dengan kode CVE-2026-3055 yang memiliki skor CVSS 9.3, menurut laporan dari Defused Cyber dan watchTowr. Kerentanan ini berpotensi mengancam kebocoran data sensitif, terutama bagi perangkat yang dikonfigurasi sebagai SAML Identity Provider (SAML IDP).

Detail Kerentanan CVE-2026-3055 dan Dampaknya pada NetScaler

CVE-2026-3055 merupakan kerentanan yang diakibatkan oleh insufficient input validation yang menyebabkan memory overread. Dalam kasus ini, penyerang dapat mengeksploitasi kelemahan tersebut untuk mengakses dan mengungkap informasi yang seharusnya terlindungi.

Citrix menyatakan bahwa keberhasilan eksploitasi bergantung pada konfigurasi perangkat sebagai SAML IDP. Ini berarti, hanya pengguna NetScaler ADC dan Gateway yang mengaktifkan peran tersebut yang berisiko tinggi terhadap serangan ini.

Aktivitas Rekayasa Aktif dan Upaya Penyerang

Defused Cyber melaporkan melalui akun media sosial X (sebelumnya Twitter) bahwa mereka telah mengamati aktivitas auth method fingerprinting yang menargetkan NetScaler ADC dan Gateway. Para penyerang melakukan probing pada endpoint /cgi/GetAuthMethods untuk mengetahui metode otentikasi yang aktif di perangkat tersebut.

"Kami kini mengamati aktivitas fingerprinting metode otentikasi terhadap NetScaler ADC/Gateway di alam liar," ujar Defused Cyber. "Penyerang mencoba mengidentifikasi apakah NetScaler dikonfigurasi sebagai SAML IDP di honeypot kami."

Hal yang sama juga dikonfirmasi oleh watchTowr, yang mendeteksi aktivitas rekayasa aktif pada jaringan honeypot mereka, mengindikasikan bahwa eksploitasi nyata bisa terjadi kapan saja.

"Organisasi yang menjalankan versi NetScaler rentan dengan konfigurasi terdampak wajib segera menghentikan aktivitas dan melakukan patch," tegas watchTowr. "Ketika rekayasa penyerang beralih ke eksploitasi aktif, waktu untuk merespons akan sangat singkat."

Versi NetScaler yang Terpengaruh dan Tindakan Mitigasi

Kerentanan CVE-2026-3055 mempengaruhi beberapa versi NetScaler ADC dan Gateway, khususnya:

- NetScaler ADC dan Gateway versi 14.1 sebelum patch 14.1-66.59

- Versi 13.1 sebelum patch 13.1-62.23

- NetScaler ADC 13.1-FIPS dan 13.1-NDcPP sebelum patch 13.1-37.262

Pengguna yang menjalankan versi tersebut sangat disarankan untuk segera memperbarui sistem ke versi terbaru guna menutup celah keamanan ini.

Sejarah Eksploitasi Kerentanan NetScaler

Dalam beberapa tahun terakhir, NetScaler telah menjadi sasaran eksploitasi aktif berbagai kerentanan keamanan. Contoh kerentanan sebelumnya yang dieksploitasi secara luas meliputi:

- CVE-2023-4966 atau dikenal sebagai Citrix Bleed

- CVE-2025-5777 atau Citrix Bleed 2

- CVE-2025-6543

- CVE-2025-7775

Fenomena ini menegaskan betapa pentingnya bagi organisasi untuk selalu memperbarui perangkat lunak mereka secara proaktif demi mencegah serangan yang tidak hanya mengancam data tetapi juga stabilitas sistem.

Analisis Redaksi

Menurut pandangan redaksi, serangan aktif pada Citrix NetScaler dengan CVE-2026-3055 bukan sekadar ancaman teknis tetapi juga peringatan serius bagi perusahaan yang mengandalkan teknologi ini untuk otentikasi dan akses jaringan. Karena kerentanan ini hanya dapat dieksploitasi jika konfigurasi SAML IDP diaktifkan, organisasi harus segera memverifikasi pengaturan mereka dan mempertimbangkan mitigasi tambahan sembari menunggu patch resmi.

Lebih jauh, aktivitas rekayasa aktif yang diamati memperlihatkan bahwa pelaku ancaman semakin agresif dan terorganisir dalam memetakan target mereka sebelum melakukan serangan. Ini mengindikasikan bahwa eksploitasi bisa terjadi kapan saja, sehingga waktu respons dan kecepatan patch menjadi kunci utama dalam perlindungan.

Para profesional keamanan dan pengelola TI harus waspada dan segera menerapkan pembaruan yang disarankan, serta melakukan audit menyeluruh terhadap konfigurasi sistem NetScaler mereka. Mengabaikan peringatan ini bisa membuka pintu bagi pencurian data yang berpotensi merusak reputasi dan keamanan perusahaan.

Untuk informasi lebih lengkap dan pembaruan terkini terkait perkembangan kerentanan ini, ikuti terus laporan dari sumber tepercaya seperti The Hacker News dan media keamanan siber terkemuka lainnya.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

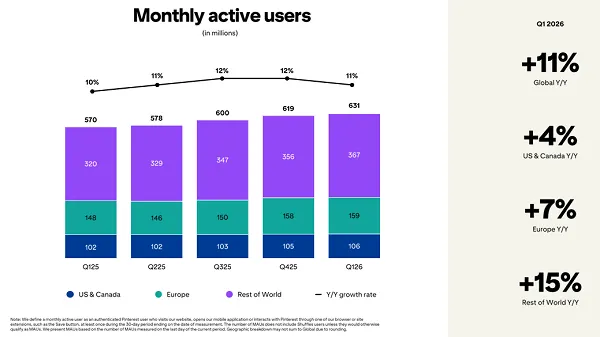

:strip_icc():format(jpeg)/kly-media-production/medias/5624125/original/038015500_1778216099-KV_MASTER_LANDSCAPE_NUMBERS_MAIN_KV.jpg)