Exploit Dirty Frag Linux Kernel: Akses Root Mudah di Ubuntu, RHEL, Fedora

Dirty Frag adalah kerentanan lokal eskalasi hak akses (LPE) terbaru yang ditemukan di Linux Kernel dan berpotensi mengancam berbagai distribusi Linux populer seperti Ubuntu 24.04.4, RHEL 10.1, Fedora 44, openSUSE Tumbleweed, CentOS Stream 10, dan AlmaLinux 10. Kerentanan ini dilaporkan ke para pengelola kernel Linux pada 30 April 2026 dan hingga kini belum mendapatkan patch resmi.

Apa itu Dirty Frag dan Bagaimana Cara Kerjanya?

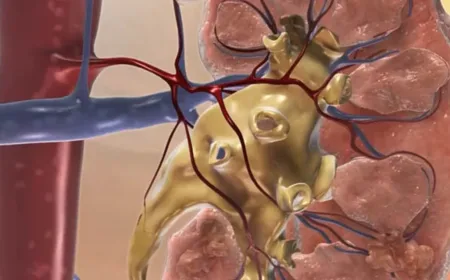

Menurut peneliti keamanan Hyunwoo Kim (@v4bel), Dirty Frag merupakan varian baru dari kelas kerentanan yang sebelumnya dikenal dengan nama Copy Fail (CVE-2026-31431). Dirty Frag menggabungkan dua kelemahan kernel, yaitu xfrm-ESP Page-Cache Write dan RxRPC Page-Cache Write, untuk mencapai eskalasi hak akses root secara deterministik tanpa perlu kondisi balapan (race condition).

"Dirty Frag adalah kerentanan yang dapat memberikan hak akses root di sebagian besar distribusi Linux dengan cara menggabungkan kelemahan pada xfrm-ESP dan RxRPC Page-Cache Write," ujar Kim. "Kerentanan ini tidak bergantung pada waktu eksekusi, tidak menyebabkan kernel panik saat gagal, dan tingkat keberhasilannya sangat tinggi."

Detail Teknis dan Dampak Kerentanan

- xfrm-ESP Page-Cache Write ditemukan pertama kali pada komit kode Januari 2017, berasal dari subsistem IPSec (xfrm), memungkinkan penyerang menulis 4 byte data yang dapat menimpa sebagian kecil cache halaman kernel.

- RxRPC Page-Cache Writerxrpc.ko tidak selalu tersedia pada semua distribusi.

- Dirty Frag memanfaatkan kedua kerentanan ini secara berantai untuk menutupi keterbatasan masing-masing, memungkinkan eksploitasi di lingkungan yang berbeda.

Misalnya, Ubuntu memblokir pembuatan namespace pengguna melalui AppArmor, sehingga eksploitasi xfrm-ESP tidak bisa berjalan, tapi modul rxrpc.ko aktif secara default sehingga eksploitasi RxRPC dapat berjalan. Sebaliknya, RHEL 10.1 tidak menyertakan modul rxrpc.ko, namun mengizinkan pembuatan namespace, sehingga eksploitasi xfrm-ESP bisa digunakan.

Risiko dan Mitigasi Sementara

Dirty Frag memungkinkan pengguna lokal yang tidak berhak mendapatkan akses root dengan mudah, membuka risiko serius pada keamanan sistem Linux yang banyak digunakan di server, cloud, dan infrastruktur kritikal.

CloudLinx menyatakan bahwa kerentanan ini ada pada "ESP-in-UDP MSG_SPLICE_PAGES no-COW fast path" yang dapat diakses melalui antarmuka XFRM user netlink. AlmaLinux menambahkan bahwa bug ini terjadi saat jalur penerimaan melakukan dekripsi langsung pada halaman yang tidak sepenuhnya dimiliki kernel, sehingga data yang semestinya terlindungi bisa terekspos atau rusak.

Peneliti juga telah merilis proof-of-concept (PoC) yang memungkinkan eskalasi root hanya dengan satu perintah, meningkatkan urgensi penanggulangan.

Sementara menunggu patch resmi, disarankan agar administrator sistem memblokir pemuatan modul-modul rawan dengan perintah berikut:

sudo sh -c "printf 'install esp4 /bin/false\ninstall esp6 /bin/false\ninstall rxrpc /bin/false\n' > /etc/modprobe.d/dirtyfrag.conf; rmmod esp4 esp6 rxrpc 2>/dev/null; true"Catatan Penting

Berbeda dengan Copy Fail yang bergantung pada modul algif_aead, Dirty Frag dapat dieksploitasi tanpa memperhatikan status modul tersebut, sehingga patch mitigasi lama tidak efektif.

"Dirty Frag dapat dijalankan tanpa bergantung pada keberadaan modul algif_aead, artinya sistem yang sudah menerapkan blacklist Copy Fail masih rentan terhadap Dirty Frag," jelas Kim.

Analisis Redaksi

Menurut pandangan redaksi, munculnya Dirty Frag menunjukkan bahwa meskipun Linux dikenal sebagai sistem operasi yang kuat dan aman, kompleksitas kernel dan banyaknya modul yang terintegrasi membuka celah yang bisa dimanfaatkan untuk eskalasi hak akses. Dirty Frag bukan hanya masalah teknis, tapi juga peringatan bagi komunitas dan vendor distribusi Linux untuk meningkatkan pengawasan keamanan terutama pada subsistem jaringan seperti IPSec dan RxRPC.

Kombinasi dua kerentanan yang secara individual mungkin terlihat kecil, namun bila digabungkan menjadi exploit yang sangat efektif, menandakan bahwa pendekatan pengamanan harus lebih holistik dan tidak hanya menutup satu celah saja. Pengguna Linux harus segera melakukan mitigasi sementara dan memantau pembaruan patch dari tim pengembang resmi.

Ke depannya, penting bagi pengelola sistem untuk turut memperhatikan modul apa saja yang aktif dan potensi risiko dari modul tersebut, serta menerapkan prinsip keamanan minimal privilege (hak akses minimal) untuk membatasi dampak serangan. Kami juga menyarankan agar pengguna dan administrator mengikuti berita keamanan terbaru melalui sumber terpercaya seperti The Hacker News dan media resmi terkait.

Dengan tingkat keberhasilan eksploitasi yang tinggi dan PoC yang sudah tersebar, Dirty Frag menjadi ancaman nyata di dunia Linux yang harus segera direspons secara serius oleh seluruh ekosistem pengguna dan pengembang.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

![[QUIZ] Apakah Kamu Pencemburu? Cek dari Cara Memperlakukan Orang](https://cdn.indowarta.com/uploads/images/202605/image_450x280_6a1a60d27eec4.webp)