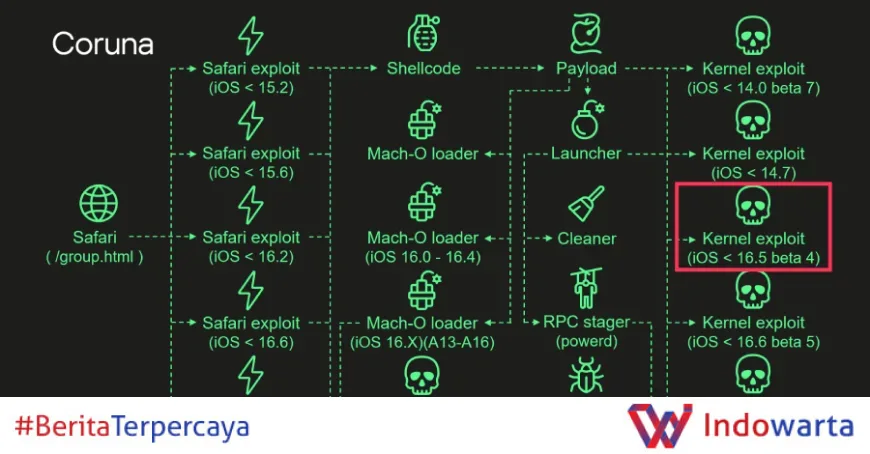

Eksploit Coruna iOS Gunakan Kode Triangulation 2023 untuk Serangan Massal Terbaru

Eksploit iOS Coruna kembali mengadopsi kode kernel dari kampanye Operation Triangulation 2023 dalam serangan massal terbaru yang menyasar perangkat iPhone dengan iOS versi 13 hingga 17.2.1, menurut temuan terbaru dari Kaspersky.

Hubungan antara Coruna dan Triangulation

Boris Larin, peneliti keamanan utama di Kaspersky GReAT, menjelaskan bahwa saat Coruna pertama kali terungkap, bukti publik belum cukup untuk menghubungkan langsung kode tersebut dengan Triangulation. Namun, analisis lebih lanjut memperlihatkan bahwa Coruna bukan sekadar kumpulan eksploit publik, melainkan perkembangan berkelanjutan dari framework asli Operation Triangulation.

"Coruna bukan sekadar kumpulan eksploit publik; ini adalah evolusi yang terus dipelihara dari framework Operation Triangulation asli. Penambahan cek untuk prosesor terbaru seperti M3 dan versi iOS terbaru menunjukkan pengembang asli terus mengembangkan kode ini. Dari alat mata-mata presisi kini digunakan tanpa pandang bulu," ujar Larin kepada The Hacker News.

Coruna pertama kali didokumentasikan oleh Google dan iVerify pada bulan Maret 2026 sebagai alat yang menargetkan iPhone dengan iOS 13.0 hingga 17.2.1.

Penggunaan dan Perkembangan Serangan

Awalnya, kit ini digunakan oleh pelanggan perusahaan pengawasan tak dikenal pada awal 2025. Namun, kini dipakai oleh aktor negara yang diduga terkait dengan Rusia dalam serangan watering hole di Ukraina dan kampanye eksploitasi massal yang memanfaatkan situs palsu judi dan cryptocurrency asal Tiongkok untuk menyebarkan malware pencuri data bernama PlasmaLoader (PLASMAGRID).

Kit eksploit ini berisi lima rantai eksploit iOS lengkap dan total 23 eksploit, termasuk dua yang pertama kali digunakan sebagai zero-day di Operation Triangulation, yaitu CVE-2023-32434 dan CVE-2023-38606.

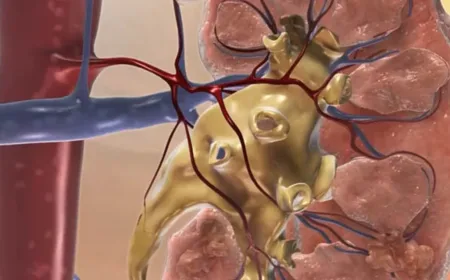

Teknologi dan Cara Kerja Exploit Coruna

Kaspersky mengungkapkan bahwa eksploit kernel di Triangulation dan Coruna dibuat oleh pengembang yang sama. Coruna bahkan menambahkan empat eksploit kernel baru yang dibangun di atas framework eksploit kernel yang sama dengan kode dasar yang serupa.

- Dukungan untuk prosesor terbaru: Apple A17, M3, M3 Pro, dan M3 Max.

- Cek versi iOS: iOS 17.2 dan iOS 16.5 beta 4, di mana versi 16.5 beta 4 sudah menambal empat kerentanan di Triangulation.

Serangan dimulai ketika pengguna mengunjungi situs yang telah dikompromikan melalui browser Safari. Sebuah stager melakukan fingerprinting browser dan memilih eksploit yang sesuai berdasarkan versi iOS dan perangkat.

Setelah komponen diunduh, payload mulai mengeksekusi eksploit kernel, Mach-O loaders, dan peluncur malware. Peluncur ini bertugas menginisiasi aktivitas pasca eksploitasi, menggunakan eksploit kernel untuk menyuntik dan menjalankan implant final, sekaligus menghapus jejak eksploitasi agar sulit dilacak secara forensik.

Implikasi dan Risiko Keamanan

Larin menegaskan bahwa framework ini awalnya dikembangkan untuk tujuan mata-mata siber, namun kini telah digunakan oleh kelompok kriminal siber yang lebih luas, menempatkan jutaan pengguna perangkat iOS yang belum diperbarui dalam risiko.

"Dengan desain modular dan kemudahan penggunaan ulang, kami memperkirakan aktor ancaman lain akan mulai mengintegrasikan framework ini dalam serangan mereka," tambah Larin.

Kejadian ini juga bertepatan dengan kebocoran versi baru kit eksploit iPhone bernama DarkSword di GitHub, yang dapat memperkuat kemampuan aktor ancaman lain untuk mengkompromikan perangkat secara massal — mengubah alat hacking elit menjadi framework eksploitasi massal. Laporan ini pertama kali diungkap oleh TechCrunch.

Analisis Redaksi

Menurut pandangan redaksi, pengungkapan bahwa Coruna menggunakan kembali kode dari kampanye Triangulation 2023 menunjukkan tren berbahaya dalam evolusi eksploit iOS. Awalnya alat ini dikembangkan untuk serangan mata-mata terfokus, namun kini telah menjadi weaponized secara masif dan digunakan oleh berbagai aktor dengan motif yang lebih luas, termasuk kriminal siber. Hal ini memperbesar risiko keamanan bagi jutaan pengguna yang belum melakukan pembaruan sistem operasi.

Selain itu, penyesuaian eksploit untuk mendukung prosesor dan versi iOS terbaru menandakan bahwa pengembangnya terus mengikuti perkembangan teknologi Apple, sehingga patch keamanan yang ada saat ini berpotensi segera usang. Pengguna dan organisasi harus semakin waspada dan proaktif dalam melakukan pembaruan sistem.

Ke depan, penting untuk memantau apakah eksploit ini akan semakin tersebar dan digunakan oleh aktor ancaman lain, terutama dengan munculnya kebocoran DarkSword yang dapat memperluas kemampuan eksploitasi secara signifikan. Penguatan kolaborasi antara vendor keamanan, Apple, dan pengguna menjadi kunci dalam menghadapi ancaman ini.

Untuk informasi lebih lengkap dan update terkini tentang ancaman keamanan siber, Anda dapat membaca laporan asli dari The Hacker News dan sumber terpercaya lainnya seperti TechCrunch.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

![[FULL] Majelis Etik Ungkap Ada 14 Laporan Kasus Hukum Terkait Ketua Ombudsman Hery Santoso](https://cdn.indowarta.com/uploads/images/202605/image_450x280_6a1b20f7bd52e.webp)

/data/photo/2026/05/30/6a1a2ef452cca.jpg)

![[QUIZ] Apakah Kamu Pencemburu? Cek dari Cara Memperlakukan Orang](https://cdn.indowarta.com/uploads/images/202605/image_450x280_6a1a60d27eec4.webp)