Red Menshen China Gunakan BPFDoor untuk Mata-mata di Jaringan Telekomunikasi

Sejak tahun 2021, kelompok ancaman yang dikaitkan dengan China, Red Menshen, telah melakukan kampanye spionase jangka panjang dengan menyusupkan implant tersembunyi di jaringan telekomunikasi. Aksi ini bertujuan untuk mengintai jaringan pemerintah dan infrastruktur kritikal lainnya di wilayah Timur Tengah dan Asia.

Implantasi BPFDoor: Backdoor Stealth di Level Kernel

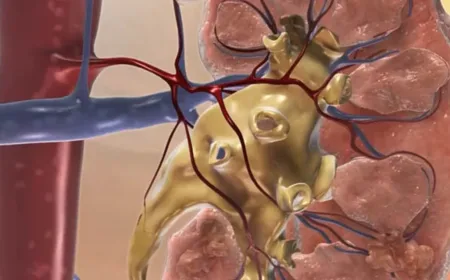

Menurut laporan keamanan dari Rapid7, Red Menshen menggunakan sebuah malware backdoor Linux bernama BPFDoor yang sangat sulit dideteksi. Berbeda dari malware konvensional, BPFDoor tidak membuka port yang terlihat atau saluran komunikasi yang jelas. Sebaliknya, ia memanfaatkan fungsi Berkeley Packet Filter (BPF) untuk memeriksa lalu lintas jaringan langsung di dalam kernel sistem operasi, dan hanya aktif ketika menerima paket khusus yang sudah dirancang khusus.

"Tidak ada pendengar persisten atau beaconing yang terlihat. Hasilnya adalah sebuah pintu belakang tersembunyi yang tertanam dalam sistem operasi itu sendiri," jelas Rapid7.

Metode Serangan dan Alat Pendukung

Red Menshen memulai serangan dengan menargetkan infrastruktur yang terhubung langsung ke internet, seperti perangkat VPN, firewall, dan platform web dari berbagai vendor besar seperti Ivanti, Cisco, Juniper Networks, Fortinet, VMware, Palo Alto Networks, dan Apache Struts. Setelah mendapat akses awal, mereka memasang beberapa perangkat lunak berbahaya lain, termasuk framework beacon Linux seperti CrossC2, Sliver, TinyShell (backdoor Unix), keylogger, serta alat serangan brute force untuk mengumpulkan kredensial dan bergerak lateral di dalam jaringan.

Namun, BPFDoor tetap menjadi komponen inti dari operasi Red Menshen. Malware ini memiliki dua bagian utama:

- Backdoor pasif di sistem Linux yang terinfeksi, yang memasang filter BPF dan membuka shell jarak jauh saat menerima paket "ajaib" yang diprogram khusus.

- Kontroler yang dioperasikan oleh penyerang untuk mengirimkan paket aktifasi tersebut, yang juga dapat menyamar sebagai proses sistem yang sah untuk menyebarkan implant ke host internal lain.

Fungsi Lanjutan dan Evasif BPFDoor di Jaringan Telekomunikasi

Lebih jauh lagi, beberapa artefak BPFDoor mendukung protokol Stream Control Transmission Protocol (SCTP), memungkinkan penyerang untuk memantau protokol asli telekomunikasi, mengamati perilaku pelanggan, lokasi, hingga melacak individu target. Fungsi ini menjadikan BPFDoor bukan hanya sebagai backdoor Linux biasa, melainkan lapisan akses tersembunyi di tulang punggung jaringan telekomunikasi dengan visibilitas rendah namun jangka panjang.

Varian BPFDoor yang baru ditemukan juga menunjukkan peningkatan kemampuan mengelabui sistem keamanan modern. Paket pemicu dapat disembunyikan dalam lalu lintas HTTPS yang tampak sah, memanfaatkan mekanisme parsing baru sehingga string "9999" muncul pada posisi byte tertentu dalam paket, menjadi sinyal aktifasi tanpa mengubah data lain.

Selain itu, metode komunikasi ringan menggunakan protokol Internet Control Message Protocol (ICMP) juga diperkenalkan untuk interaksi antar host yang terinfeksi, semakin meningkatkan kemampuan bertahan dan menyembunyikan aktivitas penyerang.

Implikasi Serangan di Lingkungan Telekomunikasi

Menurut Rapid7, implantasi semacam ini mencerminkan evolusi teknik penyerang yang kini menyasar lebih dalam ke tumpukan komputasi, termasuk kernel sistem operasi dan platform infrastruktur, bukan hanya malware ruang pengguna biasa. Lingkungan telekomunikasi yang mengombinasikan sistem bare-metal, lapisan virtualisasi, perangkat berperforma tinggi, dan komponen inti 4G/5G containerized menjadi medan ideal untuk keberadaan jangka panjang dengan jejak yang minim.

Dengan menyamar sebagai layanan perangkat keras yang sah dan runtime container, implant dapat menghindari pemantauan titik akhir tradisional dan tetap tak terdeteksi dalam waktu lama.

Analisis Redaksi

Menurut pandangan redaksi, kampanye Red Menshen ini menunjukkan betapa canggih dan terorganisirnya operasi spionase siber yang mengincar infrastruktur kritis negara. Penggunaan BPFDoor sebagai backdoor kernel yang sangat stealthy adalah game-changer dalam dunia keamanan siber, terutama karena targetnya adalah jaringan telekomunikasi yang menjadi tulang punggung komunikasi nasional dan global.

Kemampuan untuk memonitor protokol asli telekomunikasi dan melacak perilaku pelanggan membuka potensi pelanggaran privasi dan keamanan yang jauh lebih besar daripada serangan siber biasa. Hal ini menandakan bahwa negara-negara dan operator telekomunikasi perlu meningkatkan pertahanan mereka secara drastis, tidak hanya di lapisan aplikasi tapi di level kernel dan infrastruktur inti.

Ke depan, penting untuk mengawasi perkembangan teknik serangan yang semakin menyatu dengan sistem operasi dan perangkat keras, serta memperkuat kolaborasi internasional untuk mencegah eskalasi spionase semacam ini. Pemantauan aktif dan penggunaan solusi keamanan berlapis akan menjadi kunci untuk mengantisipasi ancaman yang terus berevolusi.

Untuk informasi lebih lengkap, Anda bisa membaca laporan lengkap dari The Hacker News dan ulasan mendalam dari Rapid7.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

![[FULL] Majelis Etik Ungkap Ada 14 Laporan Kasus Hukum Terkait Ketua Ombudsman Hery Santoso](https://cdn.indowarta.com/uploads/images/202605/image_450x280_6a1b20f7bd52e.webp)

/data/photo/2026/05/30/6a1a2ef452cca.jpg)

![[QUIZ] Apakah Kamu Pencemburu? Cek dari Cara Memperlakukan Orang](https://cdn.indowarta.com/uploads/images/202605/image_450x280_6a1a60d27eec4.webp)