Kerentanan Vertex AI Google Cloud: Ekspos Data Sensitif dan Artifak Pribadi

Peneliti keamanan siber mengungkap kerentanan serius pada platform Vertex AI milik Google Cloud yang memungkinkan agen kecerdasan buatan (AI) digunakan oleh penyerang untuk mendapatkan akses tidak sah ke data sensitif dan mengancam keamanan lingkungan cloud organisasi.

Kerentanan Izin Berlebihan pada Agen Layanan Vertex AI

Berdasarkan laporan dari Palo Alto Networks Unit 42, masalah utama terletak pada model perizinan Vertex AI yang secara default memberikan izin berlebihan pada Per-Project, Per-Product Service Agent (P4SA) yang digunakan oleh agen AI yang dibangun menggunakan Agent Development Kit (ADK) Vertex AI.

Ofir Shaty, peneliti Unit 42, menjelaskan bahwa agen yang salah konfigurasi atau terkompromi bisa menjadi "agen ganda" yang tampak menjalankan fungsi seharusnya namun diam-diam mencuri data sensitif, merusak infrastruktur, dan membuka pintu belakang ke sistem penting organisasi.

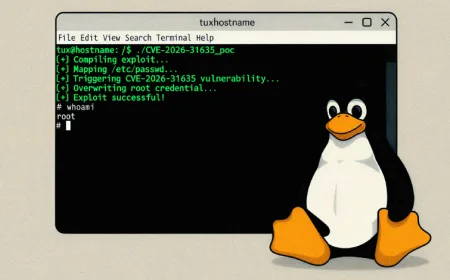

Bagaimana Eksploitasi Kerentanan Terjadi

Setelah agen Vertex AI dikerahkan melalui Agent Engine, setiap panggilan ke agen tersebut akan memicu layanan metadata Google yang secara tidak sengaja mengungkapkan kredensial agen layanan, identitas agen AI, proyek Google Cloud Platform (GCP) yang menjadi host, serta cakupan izin mesin yang menjalankan agen tersebut.

Unit 42 berhasil menggunakan kredensial yang dicuri tersebut untuk melompat dari konteks eksekusi agen AI ke proyek pelanggan, melemahkan jaminan isolasi, dan memperoleh akses baca tanpa batas ke semua data dalam Google Cloud Storage bucket pada proyek itu.

Tingkat akses ini merupakan risiko keamanan signifikan, mengubah agen AI dari alat bantu menjadi potensi ancaman internal bagi organisasi.

Eksposur Infrastruktur Internal dan Artifak Pribadi

Selain itu, dengan agen Vertex AI yang berjalan di dalam proyek tenant yang dikelola Google, kredensial ini juga memberi akses ke bucket Google Cloud Storage dalam tenant tersebut, meskipun kredensial tersebut tidak sepenuhnya memiliki izin yang diperlukan untuk mengakses semua bucket tersebut.

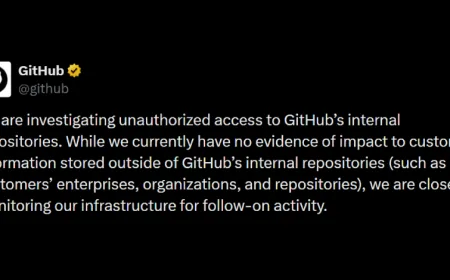

Lebih parah, kredensial P4SA yang sama memungkinkan akses ke repositori Artifact Registry milik Google yang bersifat terbatas dan pribadi, yang berisi gambar container dari inti Vertex AI Reasoning Engine. Seorang penyerang dapat memanfaatkan ini untuk mengunduh gambar container dari repositori privat tersebut.

Kredensial yang terkompromi bukan hanya dapat mengunduh gambar yang tercatat selama penyebaran Agent Engine, tetapi juga mengungkap isi repositori Artifact Registry, termasuk beberapa gambar terbatas lainnya.

"Mendapatkan akses ke kode kepemilikan ini tidak hanya membocorkan kekayaan intelektual Google, tetapi juga memberi penyerang cetak biru untuk menemukan kerentanan lebih lanjut," jelas Unit 42.

Kesalahan konfigurasi Artifact Registry ini menandakan kegagalan manajemen kontrol akses pada infrastruktur kritis Google. Penyerang bisa memetakan rantai pasokan perangkat lunak internal Google, mengidentifikasi gambar yang sudah usang atau rentan, serta merencanakan serangan selanjutnya.

Rekomendasi Google dan Tindakan Mitigasi

Merespon temuan ini, Google telah memperbarui dokumentasi resmi untuk menjelaskan secara rinci penggunaan sumber daya, akun, dan agen di Vertex AI. Google juga merekomendasikan pelanggan menerapkan Bring Your Own Service Account (BYOSA) untuk menggantikan agen layanan default dan menerapkan prinsip least privilege agar agen hanya memiliki izin yang diperlukan.

"Memberikan izin luas secara default bertentangan dengan prinsip least privilege dan merupakan kelemahan keamanan berbahaya secara desain," ujar Shaty. "Organisasi harus memperlakukan penyebaran agen AI dengan ketelitian setara kode produksi baru, termasuk memvalidasi batas izin, membatasi cakupan OAuth, meninjau integritas sumber, dan melakukan pengujian keamanan terkontrol sebelum produksi."

Analisis Redaksi

Menurut pandangan redaksi, temuan Unit 42 ini mengungkapkan risiko mendasar dalam arsitektur keamanan AI dan cloud modern yang sering kali terabaikan. Pemberian izin berlebihan pada agen otomatisasi AI dapat menjadi pintu masuk bagi serangan siber yang sulit dideteksi, mengingat agen ini beroperasi secara internal dan dipercaya oleh sistem.

Lebih jauh, eksposur terhadap Artifact Registry milik Google menunjukkan bahwa rantai pasokan perangkat lunak cloud juga rentan terhadap eksploitasi, yang dapat berdampak luas terhadap ekosistem layanan cloud Google dan penggunanya. Ini mengingatkan pentingnya pengelolaan hak akses dan audit keamanan yang ketat pada setiap lapisan infrastruktur cloud, terutama yang mengintegrasikan AI.

Ke depan, organisasi yang memanfaatkan Vertex AI dan platform AI serupa harus meningkatkan standar keamanan mereka, tidak hanya mengandalkan konfigurasi default dari penyedia layanan. Monitoring aktivitas agen AI dan penerapan prinsip least privilege wajib menjadi praktik standar untuk mengurangi potensi insiden serupa.

Ikuti terus perkembangan keamanan cloud dan AI melalui sumber terpercaya seperti The Hacker News agar tetap waspada terhadap ancaman siber terkini.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

/data/photo/2026/05/20/6a0d3b9a6b390.jpeg)