Kerentanan Kritis nginx-ui CVE-2026-33032: Ambil Alih Nginx Tanpa Autentikasi

Kerentanan Kritis CVE-2026-33032 baru-baru ini ditemukan pada nginx-ui, sebuah alat manajemen Nginx berbasis web open-source, yang memungkinkan pengambilalihan penuh server Nginx tanpa autentikasi. Kerentanan ini telah dieksploitasi secara aktif di dunia maya dan mengancam lebih dari 2.600 instansi nginx-ui yang terekspos secara publik.

Detail Kerentanan nginx-ui CVE-2026-33032

CVE-2026-33032 memiliki skor CVSS tinggi, yaitu 9,8, dan merupakan sebuah bypass autentikasi yang memungkinkan penyerang mengambil alih layanan Nginx secara penuh. Kerentanan ini ditemukan oleh peneliti Pluto Security, Yotam Perkal, dan dinamai MCPwn.

Menurut pengumuman dari pengelola nginx-ui, protokol Model Context Protocol (MCP) membuka dua endpoint HTTP yaitu /mcp dan /mcp_message. Endpoint /mcp menerapkan whitelist IP dan autentikasi, sedangkan /mcp_message hanya mengandalkan whitelist IP. Namun, whitelist IP secara default kosong, yang artinya mengizinkan akses tanpa batas.

"Ini berarti penyerang dari jaringan manapun dapat mengakses semua alat MCP tanpa autentikasi, termasuk merestart nginx, mengubah konfigurasi nginx, dan memicu reload konfigurasi otomatis — sehingga memungkinkan pengambilalihan penuh layanan nginx," jelas pengumuman tersebut.

Cara Eksploitasi dan Dampaknya

Penyerang bisa melakukan serangan dengan dua permintaan HTTP sederhana:

- Melakukan

GETke/mcpuntuk membuat sesi dan mendapatkan session ID. - Melakukan

POSTke/mcp_messagedengan session ID tersebut untuk menjalankan perintah MCP tanpa autentikasi.

Dengan cara ini, penyerang dapat mengubah konfigurasi Nginx, merestart layanan, bahkan menyadap lalu lintas dan mencuri kredensial administrator.

Penanganan dan Anjuran Pengguna

Setelah laporan resmi, versi patch nginx-ui 2.3.4 dirilis pada 15 Maret 2026 yang memperbaiki celah ini. Pengguna disarankan untuk segera memperbarui ke versi ini.

Alternatif sementara yang dianjurkan adalah menambahkan middleware.AuthRequired() pada endpoint /mcp_message agar autentikasi wajib diterapkan, atau mengubah perilaku whitelist IP dari "mengizinkan semua" menjadi "menolak semua".

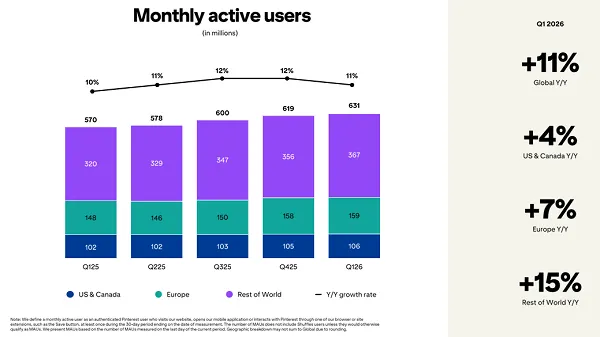

Skala dan Risiko Eksposur

Menurut data dari Shodan, ada sekitar 2.689 instansi nginx-ui terbuka di internet, dengan konsentrasi tertinggi di China, Amerika Serikat, Indonesia, Jerman, dan Hong Kong.

"Dengan ribuan instansi yang terekspos, risiko bagi sistem yang belum diperbarui sangat nyata dan mendesak," ujar Pluto Security. "Organisasi harus menganggap ini sebagai keadaan darurat dan segera melakukan pembaruan atau menonaktifkan fungsi MCP serta membatasi akses jaringan."

Konteks Lebih Luas dan Ancaman Terkait

Kerentanan ini muncul setelah ditemukannya dua celah pada server MCP Atlassian yang juga dapat memungkinkan eksekusi kode jarak jauh tanpa autentikasi (CVE-2026-27825 dan CVE-2026-27826), yang dinamakan MCPwnfluence.

Peneliti Pluto Security menyatakan, jika kedua celah tersebut digabungkan, penyerang dalam jaringan lokal dapat mengirim permintaan MCP, mengarahkan server ke mesin penyerang, mengunggah file berbahaya, dan menjalankan kode tanpa autentikasi.

Analisis Redaksi

Menurut pandangan redaksi, CVE-2026-33032 bukan hanya sekadar celah keamanan biasa, melainkan sebuah peringatan keras tentang bagaimana integrasi protokol baru tanpa kontrol keamanan yang ketat bisa membuka pintu bagi serangan besar. Mekanisme MCP yang secara tidak sengaja melewatkan autentikasi di endpoint /mcp_message memperlihatkan betapa pentingnya desain keamanan yang holistik dalam pengembangan perangkat lunak manajemen server.

Lebih jauh, dengan ribuan instansi yang masih rentan dan aktif dieksploitasi, risiko kompromi data dan infrastruktur kritikal sangat tinggi. Organisasi yang mengandalkan nginx-ui harus memprioritaskan pembaruan dan memperketat pengamanan jaringan internal, sekaligus mengawasi aktivitas mencurigakan.

Ke depan, pengawasan berkelanjutan terhadap kerentanan serupa dalam protokol manajemen dan integrasi sistem penting untuk mencegah terulangnya insiden yang dapat berdampak luas, baik dari sisi keamanan maupun kepercayaan pengguna.

Untuk informasi lebih lanjut dan pembaruan terkait kerentanan ini, kunjungi sumber asli artikel di The Hacker News.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

/data/photo/2026/05/09/69feae1dbf132.png)

/data/photo/2026/03/21/69be69b8be486.jpg)

/data/photo/2026/05/08/69fdb92632ca1.jpg)