Penyalahgunaan Webhook n8n Sejak Oktober 2025 untuk Sebar Malware Lewat Email Phishing

Webhook n8n telah menjadi alat baru yang dimanfaatkan oleh pelaku kejahatan siber sejak Oktober 2025 untuk mengirimkan malware melalui kampanye phishing yang semakin canggih. Para penyerang menggunakan platform otomatisasi workflow berbasis kecerdasan buatan (AI) ini untuk mengirim email otomatis yang membawa payload berbahaya atau bahkan melacak perangkat korban.

Pemanfaatan Infrastruktur Terpercaya untuk Serangan Phishing

Menurut analisis yang dipublikasikan oleh peneliti Cisco Talos, Sean Gallagher dan Omid Mirzaei, para peretas memanfaatkan infrastruktur terpercaya milik n8n agar bisa melewati filter keamanan tradisional. Dengan begitu, alat produktivitas ini berubah menjadi sarana pengiriman akses jarak jauh yang sulit dideteksi.

n8n sendiri adalah platform otomatisasi workflow yang menghubungkan berbagai aplikasi web, API, dan layanan AI untuk menyinkronkan data serta menjalankan tugas berulang secara otomatis. Pengguna dapat mendaftar akun developer gratis dan menggunakan layanan cloud-hosted yang dikelola n8n tanpa harus mengatur infrastruktur sendiri.

Alamat domain unik yang diberikan berupa format <nama akun>.app.n8n.cloud memungkinkan pengguna mengakses aplikasi mereka. Platform ini juga mendukung pembuatan webhook yang berfungsi menerima data saat suatu event terjadi dan kemudian memicu workflow secara otomatis melalui URL unik.

Bagaimana Webhook n8n Disalahgunakan dalam Phishing

Menurut Cisco Talos, webhook yang terekspos melalui URL dengan subdomain *.app.n8n.cloud sudah disalahgunakan dalam serangan phishing sejak Oktober 2025. Webhook merupakan semacam "API terbalik" yang memungkinkan satu aplikasi mengirim informasi real-time ke aplikasi lain. Ketika URL ini diakses, workflow aktif dan mengirimkan data sebagai HTTP stream ke aplikasi peminta.

Jika URL webhook diklik melalui email, browser korban bertindak sebagai aplikasi penerima yang memproses hasilnya sebagai halaman web. Hal ini memberikan kesan bahwa aktivitas berasal dari domain terpercaya n8n, sehingga meningkatkan keberhasilan serangan.

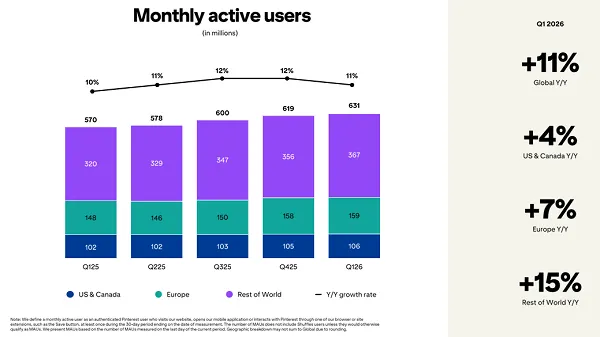

Volume email yang berisi URL webhook ini mengalami lonjakan drastis, yaitu 686% lebih tinggi pada Maret 2026 dibanding Januari 2025. Dalam satu kampanye yang diamati Talos, email phishing menyertakan tautan webhook n8n yang mengarahkan korban ke halaman CAPTCHA. Setelah CAPTCHA diselesaikan, malware diunduh dari server eksternal, tetapi proses ini tampak berasal dari domain n8n karena dijalankan sepenuhnya lewat JavaScript di halaman HTML.

Payload berbahaya ini berupa file executable atau installer MSI yang memodifikasi alat Remote Monitoring and Management (RMM) sah seperti Datto dan ITarian Endpoint Management. Alat RMM ini digunakan untuk mempertahankan akses dan menghubungkan perangkat korban ke server komando dan kontrol (C2).

Abuse Webhook untuk Pelacakan Perangkat

Kasus lain yang juga sering terjadi adalah penyalahgunaan webhook n8n untuk fingerprinting atau pelacakan perangkat. Penyerang menyisipkan gambar atau pixel pelacak tersembunyi dalam email yang dihosting di URL webhook n8n.

Begitu email dibuka, permintaan HTTP GET otomatis dikirim ke URL webhook tersebut beserta parameter pelacakan seperti alamat email korban. Dengan cara ini, pelaku dapat mengidentifikasi dan melacak korban secara efektif.

Risiko dan Tantangan Keamanan Otomatisasi Workflow

Menurut Cisco Talos, workflow yang dirancang untuk menghemat waktu pengembang kini disalahgunakan untuk mengotomasi penyebaran malware dan pelacakan perangkat karena fleksibilitas dan kemudahan integrasinya. Mereka menekankan pentingnya tim keamanan untuk menjaga agar platform otomatisasi seperti n8n tetap menjadi aset, bukan menjadi celah keamanan.

"Karena kekuatan otomatisasi low-code yang terus berkembang, tanggung jawab ada pada tim keamanan untuk memastikan platform dan alat ini tetap menjadi aset, bukan liabilitas," ujar para peneliti Cisco Talos.

Analisis Redaksi

Menurut pandangan redaksi, penyalahgunaan webhook n8n ini menandai fase baru dalam evolusi serangan siber yang semakin memanfaatkan trusted infrastructure dan layanan cloud untuk menyembunyikan aktivitas berbahaya. Lonjakan 686% dalam penggunaan URL webhook untuk phishing bukan hanya angka statistik, melainkan indikasi bahwa penyerang semakin inovatif dalam mengeksploitasi teknologi modern.

Serangan ini juga memperlihatkan bagaimana kemudahan akses dan otomatisasi yang menjadi keunggulan platform seperti n8n dapat berubah menjadi celah besar jika tidak diiringi pengawasan keamanan yang ketat. Penggunaan alat RMM yang dimodifikasi menunjukkan bahwa pelaku tidak hanya ingin menginfeksi, tetapi juga mempertahankan akses dan mengontrol perangkat korban dalam jangka panjang.

Masyarakat dan perusahaan harus waspada terhadap email yang mengandung link dari domain-domain yang tampak resmi tetapi sebenarnya digunakan sebagai vektor serangan. Di sisi lain, penyedia layanan seperti n8n harus meningkatkan mekanisme keamanan, seperti pembatasan akses webhook atau validasi lebih ketat terhadap konten yang dijalankan, untuk meminimalisir penyalahgunaan.

Untuk informasi lebih lengkap dan update terkini, Anda dapat membaca laporan asli di The Hacker News serta mengikuti berita keamanan siber terpercaya lainnya.

Dalam era digital saat ini, kewaspadaan terhadap serangan berbasis otomatisasi seperti ini sangat krusial. Ke depannya, kita perlu mengintegrasikan keamanan secara lebih menyeluruh dalam pengembangan dan penggunaan platform-platform otomatisasi guna mencegah eksploitasi serupa.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

/data/photo/2026/05/09/69feae1dbf132.png)

/data/photo/2026/03/21/69be69b8be486.jpg)

/data/photo/2026/05/08/69fdb92632ca1.jpg)