Malware Fast16 dari 2005 Ungkap Sejarah Baru Serangan Siber Pra-Stuxnet

Peneliti keamanan siber baru saja mengungkap keberadaan sebuah malware bernama Fast16 yang dibuat sejak 2005, lima tahun sebelum kemunculan worm ikonik Stuxnet. Malware ini didesain untuk menargetkan perangkat lunak rekayasa dengan presisi tinggi guna merusak perhitungan dan simulasi, sebuah temuan yang berpotensi mengubah pemahaman kita tentang sejarah perang siber.

Fast16: Malware Pra-Stuxnet dengan Target Perangkat Lunak Teknik

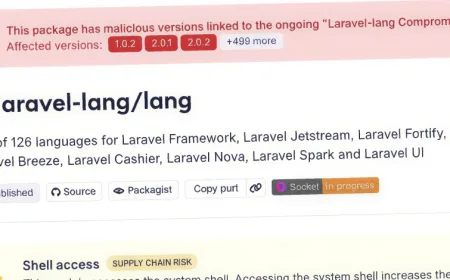

Menurut laporan terbaru dari SentinelOne, Fast16 adalah kerangka kerja sabotase siber berbasis bahasa pemrograman Lua yang dirancang untuk mengganggu hasil kalkulasi pada perangkat lunak teknik dan simulasi. Para peneliti, Vitaly Kamluk dan Juan Andrés Guerrero-Saade, menjelaskan bahwa malware ini menggabungkan payload dengan mekanisme penyebaran mandiri untuk menghasilkan kesalahan perhitungan yang seragam di seluruh fasilitas target.

"Dengan menggabungkan payload ini dengan mekanisme penyebaran sendiri, penyerang bertujuan memproduksi perhitungan tidak akurat yang merata di seluruh fasilitas," ujar para peneliti dalam laporan mendalam mereka.

Fast16 diperkirakan lebih tua dari Stuxnet, yang dikenal sebagai senjata digital pertama yang dirancang untuk tindakan disruptif dan menjadi dasar bagi rootkit pencuri informasi Duqu, setidaknya lima tahun sebelumnya. Selain itu, Fast16 juga mendahului malware kompleks lain seperti Flame (alias Flamer dan Skywiper) yang ditemukan pada 2012 dan juga menggunakan mesin virtual Lua.

Temuan Teknis dan Indikasi Asal-Usul Fast16

SentinelOne menemukan malware ini setelah mengidentifikasi sebuah file bernama "svcmgmt.exe" yang awalnya tampak seperti pembungkus layanan konsol biasa. File tersebut dibuat pada 30 Agustus 2005 dan diunggah ke VirusTotal pada 8 Oktober 2016.

Investigasi mendalam mengungkap adanya mesin virtual Lua 5.0 yang tertanam, bytecode terenkripsi, serta modul-modul lain yang berinteraksi langsung dengan sistem file Windows NT, registri, layanan, dan API jaringan. Logika inti malware terletak di bytecode Lua, sementara binary tersebut juga merujuk pada driver kernel bernama "fast16.sys" yang berfungsi mengintersep dan memodifikasi kode eksekusi saat dibaca dari disk.

Menariknya, driver ini tidak dapat berjalan pada Windows 7 atau versi lebih baru, menegaskan bahwa malware ini memang dikembangkan pada pertengahan 2000-an.

SentinelOne juga menemukan kaitan dengan sebuah file teks berjudul "drv_list.txt" berisi daftar driver yang digunakan dalam serangan APT, yang bocor oleh kelompok hacker misterius bernama The Shadow Brokers sekitar sembilan tahun lalu. Kelompok ini pernah membocorkan banyak data yang diduga berasal dari Equation Group, APT yang diduga terkait dengan NSA Amerika Serikat.

"String di dalam svcmgmt.exe menjadi kunci forensik dalam investigasi ini," jelas SentinelOne, yang menegaskan hubungan antara kebocoran 2017 dan malware yang ditemukan.

Cara Kerja dan Target Fast16

File "svcmgmt.exe" digambarkan sebagai modul pembawa yang sangat adaptif, mampu mengubah perilakunya berdasarkan argumen baris perintah, menjalankan layanan Windows atau kode Lua. Malware ini memiliki tiga payload utama:

- Bytecode Lua untuk konfigurasi, penyebaran, dan koordinasi.

- ConnotifyDLL ("svcmgmt.dll") yang dipanggil saat koneksi jaringan baru terbentuk.

- Driver kernel "fast16.sys" yang bertanggung jawab atas sabotase presisi.

Malware ini dirancang untuk memparsing konfigurasi, meningkatkan dirinya sebagai layanan, menyebarkan driver kernel, dan meluncurkan wormlet Service Control Manager (SCM) untuk mencari server jaringan dan menyebarkan malware ke lingkungan Windows 2000/XP dengan kredensial lemah atau default.

Penularan ini hanya berjalan saat dipicu secara manual atau ketika produk keamanan tertentu tidak ditemukan di sistem. Daftar keamanan yang diperiksa mencakup Agnitum, F-Secure, Kaspersky, McAfee, Microsoft, Symantec, Sygate Technologies, dan Trend Micro, menegaskan usia malware yang dikembangkan di era mid-2000-an.

Sabotase Presisi pada Perangkat Lunak Teknik

Driver "fast16.sys" menyasar eksekusi program yang dikompilasi dengan Intel C/C++ compiler, melakukan patching berbasis aturan untuk menyuntikkan kode jahat yang mengganggu alur eksekusi. Efek utamanya adalah merusak perhitungan matematis, terutama pada perangkat lunak teknik sipil, fisika, dan simulasi proses fisik.

Dengan memperkenalkan kesalahan kecil namun sistematis dalam kalkulasi dunia nyata, malware ini berpotensi menghambat penelitian ilmiah, merusak sistem teknik secara bertahap, atau bahkan menyebabkan kerusakan bencana.

Analisis terhadap 101 aturan patching menunjukkan bahwa tiga paket perangkat lunak simulasi presisi tinggi kemungkinan menjadi target Fast16:

- LS-DYNA 970 (sekarang bagian dari Ansys Suite)

- PKPM

- MOHID, platform pemodelan hidrodinamika

LS-DYNA terutama digunakan untuk simulasi kecelakaan, benturan, dan ledakan, dan pernah dikaitkan dengan penelitian pengembangan senjata nuklir Iran berdasarkan laporan Institut untuk Ilmu Pengetahuan dan Keamanan Internasional (ISIS) pada 2024.

Kaitan dengan Program Nuklir Iran dan Era Stuxnet

Penemuan Fast16 sangat signifikan mengingat Stuxnet, yang menyerang fasilitas pengayaan uranium di Natanz pada Juni 2010, diyakini menghambat program nuklir Iran secara substansial. Bahkan, versi Stuxnet yang lebih awal ditemukan oleh Symantec menunjukkan pengembangan malware sabotase sejak November 2005, bersamaan dengan catatan pembuatan Fast16.

"Stuxnet 0.5 adalah versi tertua yang dianalisis, mengandung strategi serangan alternatif yang dapat menutup katup di fasilitas Natanz, menyebabkan kerusakan serius," ungkap Symantec pada 2013.

Temuan ini memaksa peninjauan ulang terhadap garis waktu perkembangan operasi sabotase siber rahasia, menunjukkan bahwa alat sabotase digital berbasiskan negara sudah dikembangkan dan digunakan sejak pertengahan 2000-an.

Analisis Redaksi

Menurut pandangan redaksi, penemuan Fast16 mengubah narasi dominan tentang evolusi perang siber yang selama ini berpusat pada Stuxnet sebagai pelopor. Malware ini membuktikan bahwa operasi siber tingkat lanjut telah berlangsung lebih lama dan lebih tersembunyi dari yang diperkirakan, dengan kemampuan sabotase presisi terhadap perangkat lunak kritikal.

Implikasi lainnya adalah bahwa negara-negara dengan program siber ofensif telah mengembangkan teknologi yang dapat merusak infrastruktur fisik secara halus melalui manipulasi perangkat lunak, membuka babak baru dalam bentuk peperangan yang tidak terdeteksi selama bertahun-tahun.

Ke depan, penting untuk memantau evolusi malware berarsitektur modular seperti Fast16 yang mampu menyembunyikan tujuan dan menyebar secara selektif, serta dampaknya terhadap keamanan nasional dan riset ilmiah global.

Untuk informasi lebih lengkap, Anda dapat membaca laporan lengkap di sumber asli The Hacker News dan mengikuti perkembangan terbaru dari media terpercaya lainnya.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

/data/photo/2026/05/25/6a13fa6d26c0a.jpg)

/data/photo/2026/04/08/69d678b39062c.png)

/data/photo/2026/05/23/6a11132dcadd7.jpg)