Kerentanan Weaver E-cology CVE-2026-22679 Dieksploitasi Aktif Melalui Debug API

Kerentanan kritis pada Weaver E-cology, platform otomasi kantor dan kolaborasi perusahaan, kini sedang dieksploitasi secara aktif di dunia maya. Kerentanan ini tercatat dengan kode CVE-2026-22679 dan memiliki skor CVSS sebesar 9.8, yang menunjukkan tingkat keparahan sangat tinggi.

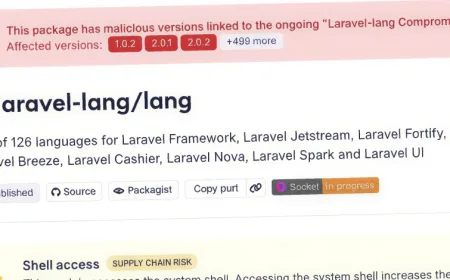

Masalah utama terletak pada versi Weaver E-cology 10.0 sebelum tanggal 12 Maret 2026, khususnya pada endpoint "/papi/esearch/data/devops/dubboApi/debug/method". Endpoint ini mengekspos fungsi debug yang memungkinkan penyerang menjalankan perintah arbitrer tanpa otentikasi.

Detail Kerentanan dan Cara Eksploitasi

Menurut National Vulnerability Database (NVD) milik NIST, pelaku dapat membuat permintaan POST dengan parameter interfaceName dan methodName yang dikendalikan penyerang untuk mengakses helper eksekusi perintah dan mengeksekusi perintah apa pun pada sistem target.

"Penyerang dapat membuat permintaan POST dengan parameter interfaceName dan methodName yang mereka kendalikan untuk mencapai helper eksekusi perintah dan menjalankan perintah arbitrer pada sistem," jelas NVD.

Penemuan eksploitasi aktif pertama kali dilaporkan oleh Shadowserver Foundation pada 31 Maret 2026. Vendor keamanan asal Tiongkok, QiAnXin, berhasil mereproduksi kerentanan ini pada 17 Maret 2026, beberapa hari setelah patch dirilis.

Aktivitas Penyerang dan Teknik Serangan

Tim riset Vega menyatakan dalam laporannya minggu lalu bahwa eksploitasi aktif terjadi sejak 17 Maret 2026, hanya lima hari setelah patch resmi diluncurkan.

Penyerang melakukan serangkaian aktivitas selama kurang lebih satu minggu, termasuk:

- Verifikasi eksekusi kode jarak jauh (RCE)

- Tiga kali percobaan gagal memasang payload

- Upaya pivot ke implant MSI yang gagal terpasang

- Serangkaian percobaan mengambil payload PowerShell dari infrastruktur yang dikendalikan penyerang

Menurut peneliti keamanan Daniel Messing, file MSI berjudul "fanwei0324.msi" digunakan untuk menyamarkan payload berbahaya dengan nama romanisasi dari Weaver. Penyerang juga menjalankan perintah discovery seperti whoami, ipconfig, dan tasklist untuk mengumpulkan informasi sistem.

Rekomendasi dan Alat Deteksi

Peneliti Kerem Oruc menyediakan skrip Python yang dapat mendeteksi instansi Weaver E-cology yang rentan dengan memeriksa aksesibilitas endpoint debug tersebut.

Pengguna sangat dianjurkan untuk segera menerapkan pembaruan keamanan jika belum dilakukan, guna menghindari kompromi sistem yang serius.

Menurut laporan The Hacker News, kerentanan ini menjadi perhatian serius di kalangan komunitas keamanan siber global.

Analisis Redaksi

Menurut pandangan redaksi, eksploitasi aktif CVE-2026-22679 memperlihatkan bagaimana kesalahan desain dalam pengelolaan fungsi debug dapat berakibat fatal pada keamanan sistem perusahaan. Banyak organisasi yang mengandalkan Weaver E-cology mungkin tidak menyadari risiko besar ini karena patch baru tersedia beberapa hari sebelum eksploitasi aktif terdeteksi.

Lebih jauh, pola serangan yang melibatkan upaya memasang payload berbahaya dan pengumpulan informasi sistem menunjukkan bahwa pelaku berusaha menguasai sistem secara menyeluruh. Jika dibiarkan, hal ini dapat berujung pada pencurian data sensitif, gangguan operasional, atau bahkan penyebaran malware lebih luas.

Ke depan, penting bagi perusahaan untuk tidak hanya segera menerapkan patch, tetapi juga melakukan audit mendalam terhadap fungsi debug dan endpoint yang tidak aman. Pemantauan aktif terhadap aktivitas mencurigakan di jaringan dan penggunaan alat deteksi seperti yang disediakan oleh Kerem Oruc juga menjadi langkah proaktif yang wajib dilakukan.

Terus pantau perkembangan informasi keamanan terkait Weaver E-cology dan berbagai kerentanan lainnya untuk memastikan perlindungan optimal bagi infrastruktur TI Anda.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

/data/photo/2026/05/25/6a13fa6d26c0a.jpg)

/data/photo/2026/04/08/69d678b39062c.png)

/data/photo/2026/05/23/6a11132dcadd7.jpg)