UNC6426 Manfaatkan Serangan Rantai Pasokan nx npm untuk Kuasai AWS Admin dalam 72 Jam

Kelompok ancaman siber yang dikenal sebagai UNC6426 berhasil memanfaatkan token GitHub yang dicuri dari serangan rantai pasokan pada paket nx npm tahun 2025 untuk menguasai akses administrator di lingkungan cloud korban dalam waktu kurang dari 72 jam.

Awal Serangan dan Pencurian Token GitHub

Serangan ini bermula dari pencurian token GitHub milik seorang pengembang. Token ini kemudian digunakan oleh UNC6426 untuk mendapatkan akses tidak sah ke lingkungan cloud korban dan mencuri data penting.

"Pelaku ancaman, UNC6426, memanfaatkan akses ini dengan menyalahgunakan kepercayaan GitHub-ke-AWS OpenID Connect (OIDC) untuk membuat peran administrator baru di lingkungan cloud," jelas Google dalam Cloud Threat Horizons Report untuk semester pertama 2026. "Mereka menggunakan peran ini untuk mengekstrak file dari Amazon S3 dan melakukan penghancuran data pada lingkungan produksi cloud korban."

Serangan Rantai Pasokan pada Paket nx npm

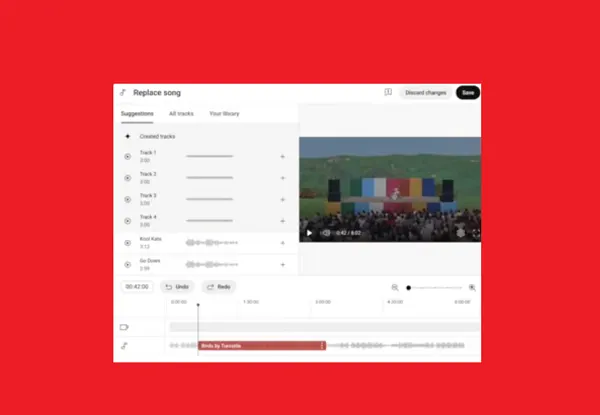

Serangan pada paket nx npm terjadi pada Agustus 2025, ketika aktor tak dikenal mengeksploitasi kerentanan pada pull_request_target workflow — teknik serangan yang disebut Pwn Request — untuk mendapatkan hak istimewa tinggi dan akses ke data sensitif termasuk GITHUB_TOKEN. Pelaku kemudian mendorong versi paket yang telah disusupi (trojanized) ke registry npm.

Paket yang terinfeksi ini menyisipkan postinstall script yang menjalankan pencuri kredensial JavaScript bernama QUIETVAULT. Script ini mencuri environment variables, informasi sistem, dan token berharga seperti GitHub Personal Access Tokens (PATs). QUIETVAULT menggunakan alat Large Language Model (LLM) yang sudah terpasang pada endpoint korban untuk mencari data tersebut dan mengunggahnya ke repository GitHub publik bernama "/s1ngularity-repository-1".

Google mengungkapkan bahwa seorang karyawan di organisasi korban menjalankan aplikasi editor kode yang menggunakan plugin Nx Console, memicu pembaruan yang mengaktifkan eksekusi QUIETVAULT.

Eksploitasi Lingkungan GitHub dan AWS

Dua hari setelah kompromi awal, UNC6426 melakukan aktivitas pengintaian di lingkungan GitHub korban menggunakan PAT yang dicuri. Mereka menggunakan alat open-source resmi bernama Nord Stream untuk mengekstrak rahasia dari lingkungan CI/CD, yang menyebabkan bocornya kredensial akun layanan GitHub.

Setelah memperoleh kredensial ini, pelaku menggunakan parameter "--aws-role" dalam Nord Stream untuk menghasilkan token sementara AWS Security Token Service (STS) untuk peran "Actions-CloudFormation", memungkinkan mereka mendapatkan pijakan di lingkungan AWS korban.

"Peran Github-Actions-CloudFormation yang dikompromikan memiliki izin yang terlalu luas," kata Google. "UNC6426 menggunakan izin ini untuk menyebarkan AWS Stack baru dengan kemampuan [CAPABILITY_NAMED_IAM, CAPABILITY_IAM]. Stack ini dibuat hanya untuk membuat peran IAM baru dan melampirkan kebijakan AdministratorAccess. Dengan demikian, UNC6426 berhasil meningkatkan hak akses dari token yang dicuri menjadi akses administrator AWS penuh dalam waktu kurang dari 72 jam."

Dampak Serangan dan Tindakan Pelaku

Dengan peran administrator baru, pelaku melakukan berbagai aksi berbahaya, antara lain:

- Menjelajah dan mengakses objek dalam bucket S3.

- Mematikan instance produksi Elastic Compute Cloud (EC2) dan Relational Database Service (RDS).

- Mendekripsi kunci aplikasi.

- Mengubah nama semua repository internal GitHub korban menjadi format "/s1ngularity-repository-[karakter acak]" dan menjadikannya publik.

Rekomendasi Keamanan untuk Mencegah Serangan Serupa

Untuk melindungi diri dari serangan seperti ini, Google dan para ahli keamanan menyarankan beberapa langkah penting:

- Gunakan package manager yang dapat mencegah postinstall scripts atau gunakan alat sandboxing.

- Terapkan prinsip least privilege (PoLP) pada akun layanan CI/CD dan peran yang terhubung dengan OIDC.

- Gunakan token PAT dengan izin terperinci, masa berlaku pendek, dan batasan repository spesifik.

- Hilangkan hak istimewa yang tidak perlu, terutama untuk tindakan berisiko tinggi seperti pembuatan peran administrator.

- Monitor aktivitas IAM yang mencurigakan secara ketat.

- Implementasikan kontrol kuat untuk mendeteksi risiko Shadow AI.

Ancaman AI dalam Rantai Pasokan Perangkat Lunak

Insiden ini juga menyoroti fenomena yang dijuluki oleh perusahaan keamanan Socket sebagai penyalahgunaan rantai pasokan berbantuan AI. Dalam kasus ini, eksekusi serangan dialihkan ke agen AI yang sudah memiliki akses istimewa ke sistem pengembang, kredensial, dan alat yang terautentikasi.

"Niat jahat diekspresikan melalui perintah bahasa alami, bukan callback jaringan eksplisit atau endpoint yang dikodekan keras, sehingga menyulitkan pendekatan deteksi konvensional," kata Socket. "Seiring asisten AI semakin terintegrasi dalam alur kerja pengembang, permukaan serangan pun melebar. Setiap alat yang dapat memanggilnya akan mewarisi jangkauannya."

Analisis Redaksi

Menurut pandangan redaksi, peristiwa ini menandai titik kritis dalam evolusi serangan siber yang menggabungkan eksploitasi rantai pasokan tradisional dengan kecanggihan AI. Penggunaan token GitHub yang dicuri untuk mendapatkan kontrol penuh atas cloud AWS dalam waktu singkat menunjukkan betapa rapuhnya keamanan modern jika tidak diimbangi dengan pengelolaan hak akses yang ketat dan pengawasan menyeluruh.

Lebih jauh, serangan ini menyoroti risiko integrasi AI dalam proses pengembangan perangkat lunak tanpa pengendalian yang cukup. AI yang seharusnya mempercepat pekerjaan justru bisa menjadi pintu masuk otomatis bagi penyerang. Oleh karena itu, organisasi harus lebih waspada terhadap potensi Shadow AI dan menerapkan kebijakan keamanan yang tidak hanya berbasis teknologi, tapi juga pada budaya keamanan yang kuat.

Ke depan, penting bagi perusahaan dan pengembang untuk terus memantau perkembangan teknik serangan baru, mengadopsi prinsip keamanan berlapis, dan mempersiapkan diri menghadapi ancaman yang semakin kompleks dan canggih. Kunci utama adalah menggabungkan teknologi deteksi terbaru dengan pelatihan keamanan yang intensif dan pembaruan kebijakan secara rutin.

Ikuti terus perkembangan berita keamanan siber dan teknologi dengan mengikuti kami di Google News, Twitter, dan LinkedIn untuk informasi eksklusif dan update terkini.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

_wmcomp.jpg)