Microsoft Ungkap Phishing IRS Serang 29.000 Pengguna dengan Malware RMM

Microsoft baru-baru ini mengeluarkan peringatan serius terkait gelombang kampanye phishing yang memanfaatkan musim pajak di Amerika Serikat pada tahun 2026 untuk mencuri data kredensial dan menyebarkan malware berbahaya.

Kampanye email ini memanfaatkan urgensi dan sifat waktu yang sensitif pada masa pajak untuk mengirim pesan phishing yang menyamar sebagai pemberitahuan pengembalian pajak, formulir penggajian, pengingat pengarsipan, hingga permintaan dari profesional pajak. Tujuannya adalah menipu penerima agar membuka lampiran berbahaya, memindai kode QR, atau mengklik tautan mencurigakan.

"Banyak kampanye menargetkan individu untuk pencurian data pribadi dan finansial, tetapi ada pula yang secara spesifik membidik akuntan dan profesional lain yang menangani dokumen sensitif, memiliki akses ke data finansial, dan terbiasa menerima email terkait pajak selama periode ini," ungkap tim Intelijen Ancaman Microsoft dan Penelitian Keamanan Microsoft Defender dalam laporan yang dipublikasikan pekan lalu.

Kampanye Phishing dengan Beragam Metode dan Target

Microsoft mengidentifikasi sejumlah metode dan target berbeda dalam kampanye ini, antara lain:

- Penggunaan umpan Certified Public Accountant (CPA) yang mengarahkan korban ke halaman phishing berbasis Energy365 Phishing-as-a-Service (PhaaS) untuk mencuri email dan kata sandi. Kit Energy365 ini mengirimkan ratusan ribu email berbahaya setiap hari.

- Umpan kode QR dan formulir W2 menarget sekitar 100 organisasi di sektor manufaktur, ritel, dan kesehatan di AS, mengarahkan pengguna ke halaman phishing yang meniru halaman login Microsoft 365 melalui platform SneakyLog (alias Kratos) PhaaS untuk mencuri kredensial dan kode autentikasi dua faktor (2FA).

- Penggunaan domain bertema pajak untuk memancing pengguna mengklik tautan palsu yang mengklaim menyediakan formulir pajak terbaru, yang kemudian menyebarkan perangkat lunak ScreenConnect.

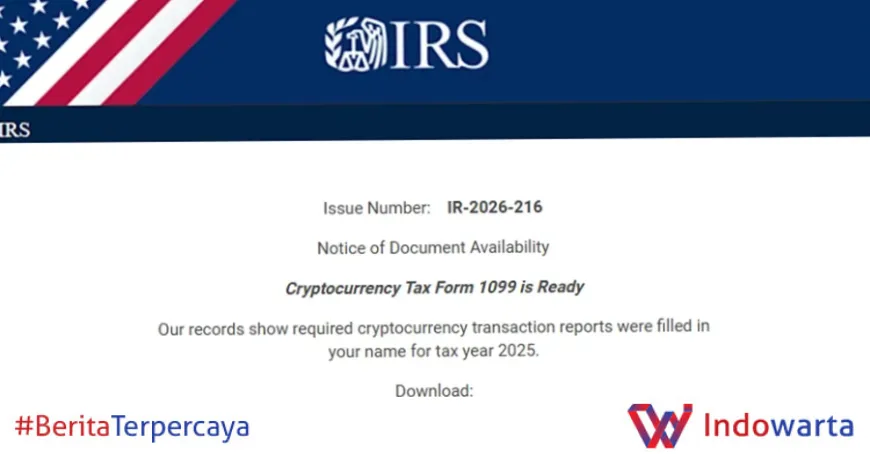

- Peniruan Internal Revenue Service (IRS) dengan umpan cryptocurrency yang menyasar sektor pendidikan tinggi di AS, mengarahkan penerima untuk mengunduh "Formulir Pajak Cryptocurrency 1099" melalui domain berbahaya ("irs-doc[.]com" atau "gov-irs216[.]net") yang memasang ScreenConnect atau SimpleHelp.

- Target pada akuntan dan organisasi terkait dengan permintaan bantuan pengarsipan pajak melalui tautan berbahaya yang menginstal malware Datto.

Serangan Besar pada Februari 2026

Pada 10 Februari 2026, Microsoft mencatat kampanye phishing besar yang mempengaruhi lebih dari 29.000 pengguna dari 10.000 organisasi, dengan 95% target berdomisili di AS. Sektor yang terdampak meliputi jasa keuangan (19%), teknologi dan perangkat lunak (18%), serta ritel dan barang konsumen (15%).

"Email-email ini menyamar sebagai IRS, mengklaim ada pengembalian pajak tidak teratur yang dilaporkan menggunakan Nomor Identifikasi Pengarsipan Elektronik (EFIN) penerima. Penerima diminta meninjau pengembalian tersebut dengan mengunduh 'IRS Transcript Viewer' yang diklaim sah," kata Microsoft.

Email dikirim melalui Amazon Simple Email Service (SES) dengan tombol "Download IRS Transcript View 5.1" yang mengarahkan pengguna ke domain smartvault[.]im, yang menyamar sebagai platform manajemen dokumen SmartVault.

Halaman phishing ini menggunakan layanan Cloudflare untuk menghindari pemindai otomatis dan bot, sehingga hanya pengguna manusia yang menerima muatan utama berupa paket malware ScreenConnect berbahaya. Malware ini memberikan akses jarak jauh kepada penyerang, memungkinkan pencurian data, pengumpulan kredensial, dan aktivitas eksploitasi lanjutan.

Rekomendasi Keamanan untuk Organisasi

Untuk melindungi diri dari serangan ini, Microsoft merekomendasikan organisasi menerapkan langkah-langkah berikut:

- Memaksimalkan penggunaan autentikasi dua faktor (2FA) untuk semua pengguna.

- Menerapkan kebijakan akses kondisional guna membatasi akses berdasarkan risiko dan kondisi pengguna.

- Memantau dan memindai email masuk serta situs web yang dikunjungi untuk mendeteksi tautan berbahaya.

- Mencegah akses pengguna ke domain-domain yang diketahui berbahaya.

Serangan Siber Lain yang Ditemukan Bersamaan

Selain kampanye phishing IRS, Microsoft juga mengamati berbagai serangan lain yang memanfaatkan metode serupa, seperti:

- Penggunaan halaman palsu Google Meet dan Zoom yang menjerat pengguna ke dalam panggilan video palsu untuk menginstal perangkat lunak pengawasan jarak jauh Teramind.

- Situs palsu bermerek Avast yang menipu pengguna berbahasa Prancis agar memberikan data kartu kredit penuh dalam skema pengembalian dana palsu.

- Situs typosquatting "telegrgam[.]com" yang menyebarkan installer Trojan berbahaya untuk Telegram dengan payload tersembunyi dan komunikasi command-and-control.

- Penyalahgunaan notifikasi Azure Monitor untuk mengirim email phishing dengan umpan faktur palsu dan pembayaran tidak sah, mengelabui korban menggunakan alamat pengirim resmi Microsoft.

- Pengiriman malware XWorm 7.1 melalui email phishing bertema kuotasi yang memanfaatkan injeksi DLL reflektif dan teknik canggih untuk menghindari deteksi.

- Serangan dengan NetSupport RAT dan Remcos RAT yang menggunakan email phishing dan teknik ClickFix untuk mendapatkan akses sistem tanpa izin dan mencuri data.

- Penyalahgunaan layanan penulisan ulang URL dari berbagai vendor keamanan untuk menyembunyikan URL berbahaya dalam email phishing, membuat deteksi menjadi lebih sulit.

- Distribusi malware melalui file ZIP palsu yang mengaku sebagai perangkat lunak populer seperti generator gambar AI atau VPN, menginfeksi pengguna di berbagai negara termasuk AS dan Eropa.

- Pengiriman malware ScreenConnect melalui undangan digital palsu yang mengarahkan ke halaman CAPTCHA Cloudflare palsu dan menggunakan loader evasif SILENTCONNECT dari Google Drive.

Lonjakan Penyalahgunaan Alat Remote Monitoring and Management (RMM)

Menurut laporan terbaru dari Huntress, penyalahgunaan alat RMM meningkat drastis hingga 277% secara tahunan. Karena alat ini digunakan secara luas oleh departemen TI resmi, mereka sering dianggap sebagai 'terpercaya' dan tidak dicurigai, sehingga menjadi pintu masuk menarik bagi pelaku kejahatan siber.

"Organisasi harus tetap waspada dan melakukan audit menyeluruh untuk mendeteksi penggunaan RMM yang tidak sah," kata peneliti Elastic Security Labs, Daniel Stepanic dan Salim Bitam.

Analisis Redaksi

Menurut pandangan redaksi, peningkatan serangan phishing yang mengatasnamakan IRS dan penyebaran malware RMM menunjukkan tren pelaku kejahatan siber yang semakin canggih dan menargetkan sektor vital dengan memanfaatkan momen krusial seperti musim pajak. Penipuan yang mengincar akuntan dan profesional keuangan menandakan bahwa risiko tidak hanya pada individu umum, tetapi juga pada rantai pasokan data keuangan perusahaan dan institusi.

Selain itu, penyalahgunaan alat RMM yang sah mengungkap celah besar dalam pengelolaan keamanan TI internal perusahaan. Serangan yang memanfaatkan kepercayaan terhadap alat resmi ini bisa menyebabkan kompromi jangka panjang dan sulit dideteksi. Oleh karena itu, perusahaan perlu memperketat pengawasan akses dan memastikan hanya pengguna berwenang yang menggunakan alat ini.

Kita harus terus memantau perkembangan serangan ini, terutama menjelang puncak musim pajak berikutnya. Organisasi dan individu harus meningkatkan kesadaran keamanan siber, memperkuat autentikasi, dan waspada terhadap email mencurigakan untuk mencegah kerugian besar akibat serangan yang semakin canggih ini.

Terus ikuti update keamanan siber terbaru agar Anda dan organisasi tetap terlindungi dari ancaman yang terus berkembang.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

/data/photo/2026/05/20/6a0d3b9a6b390.jpeg)