Kejahatan Siber Terbaru: Backdoor CI/CD, FBI Beli Data Lokasi, WhatsApp Ganti Nomor dengan Username

- Backdoor Pada Scanner Kerentanan Trivy

- Penangkapan Botnet DDoS IoT oleh Departemen Kehakiman AS

- Fitur Baru WhatsApp: Username Gantikan Nomor Telepon

- Eksploitasi Cepat Kerentanan Kritikal Langflow

- Ransomware Interlock Manfaatkan Zero-Day Cisco FMC

- Kit Eksploitasi iOS DarkSword dan Malware Perseus di Android

- FBI Bongkar Pusat Penipuan di Asia Tenggara

- Kerentanan dan Patch yang Harus Diwaspadai

- Analisis Redaksi

Internet terus menunjukkan betapa rapuhnya keamanan sistem yang selama ini dianggap aman. Berbagai serangan baru dan eksposur celah keamanan mengingatkan bahwa ancaman siber terus berevolusi dengan metode yang semakin kompleks namun tetap memanfaatkan kelalaian dasar.

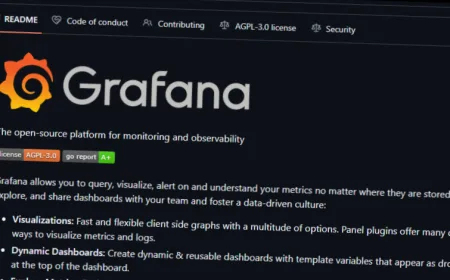

Backdoor Pada Scanner Kerentanan Trivy

Salah satu berita paling menggemparkan minggu ini adalah penyusupan backdoor pada Trivy, scanner kerentanan open-source yang banyak digunakan dalam lingkungan CI/CD. Para penyerang berhasil menyisipkan malware pencuri kredensial ke dalam rilis resmi dan GitHub Actions, yang digunakan oleh ribuan alur kerja CI/CD. Akibatnya, terjadi rantai kompromi rantai pasokan yang meluas, termasuk penyebaran worm mandiri bernama CanisterWorm.

Trivy, yang dikembangkan oleh Aqua Security, memiliki lebih dari 32.000 bintang di GitHub dan 100 juta unduhan di Docker Hub, sehingga dampak serangan ini sangat luas. Penyerang memanfaatkan kelalaian pengelolaan rahasia (secret rotation) pada proyek-proyek terdampak. Insiden ini menjadi contoh nyata bagaimana serangan pada GitHub Actions semakin menjadi perhatian serius, meski GitHub telah mengubah perilaku default pull_request_target pada Desember 2025 untuk mengurangi risiko eksploitasi.

Penangkapan Botnet DDoS IoT oleh Departemen Kehakiman AS

Dalam operasi besar, Departemen Kehakiman AS berhasil menumpas empat botnet IoT yang bertanggung jawab atas serangan DDoS terbesar, yaitu AISURU, Kimwolf, JackSkid, dan Mossad. Botnet ini terdiri dari lebih dari 3 juta perangkat yang tersebar di router, kamera IP, dan DVR dengan kredensial lemah dan jarang diperbarui.

Para operator botnet ini menjual akses kepada pelaku kejahatan lain yang menggunakan botnet untuk menjatuhkan situs web dan layanan internet, serta menyamarkan aktivitas ilegal lainnya. Serangan DDoS bahkan pernah menyasar sistem Departemen Pertahanan AS dan target bernilai tinggi lainnya. Meskipun belum ada penangkapan, dua tersangka AISURU/Kimwolf diyakini berada di Kanada dan Jerman.

Fitur Baru WhatsApp: Username Gantikan Nomor Telepon

WhatsApp tengah menguji coba fitur username unik yang memungkinkan pengguna mengirim pesan dan melakukan panggilan tanpa perlu membagikan nomor telepon. Fitur ini diperkirakan diluncurkan secara global pada Juni 2026 dan akan memungkinkan pengguna serta bisnis untuk memesan username khusus mereka.

"Kami sangat antusias menghadirkan username di WhatsApp untuk membantu orang terhubung dengan teman baru, grup, dan bisnis tanpa harus membagikan nomor telepon mereka," ujar perwakilan WhatsApp dalam pernyataan resmi.

Fitur ini sudah diuji coba sejak Januari 2026 dan mirip dengan fitur yang lebih dulu diperkenalkan Signal pada awal 2024.

Eksploitasi Cepat Kerentanan Kritikal Langflow

Dalam waktu kurang dari 20 jam setelah pengumuman publik, kerentanan kritikal pada Langflow (CVE-2026-33017) sudah mulai dieksploitasi secara aktif. Kerentanan ini memungkinkan remote code execution akibat kombinasi kegagalan autentikasi dan injeksi kode.

"Bukti nyata menunjukkan aktor ancaman mengeksploitasi ini hanya dari deskripsi advisori, tanpa kode Proof-of-Concept, dalam hitungan jam," kata Aviral Srivastava, penemu kerentanan.

Hal ini menandakan betapa cepatnya para penyerang mengubah data terbuka menjadi serangan nyata, sehingga mempercepat kebutuhan patch dan mitigasi.

Ransomware Interlock Manfaatkan Zero-Day Cisco FMC

Ransomware Interlock menggunakan celah zero-day kritikal di Cisco Secure Firewall Management Center (FMC) yang belum diketahui publik lebih dari sebulan sebelum pengumuman resmi (CVE-2026-20131). Kerentanan ini memungkinkan penyerang jarak jauh tanpa autentikasi untuk menjalankan kode Java secara root dan melewati kontrol keamanan.

Amazon yang mendeteksi aktivitas ini menyebutkan, "Interlock memiliki keuntungan satu minggu untuk mengkompromikan organisasi sebelum para pembela mengetahui adanya serangan."

Kit Eksploitasi iOS DarkSword dan Malware Perseus di Android

DarkSword, kit eksploitasi iOS baru yang belum pernah didokumentasikan sebelumnya, ditemukan dalam serangan watering hole yang menargetkan pengguna iPhone, terutama di Ukraina, Arab Saudi, Turki, dan Malaysia. Kit ini menggunakan enam eksploit iOS untuk memasang malware pengawasan dan intelijen, namun tidak efektif pada perangkat yang mengaktifkan Lockdown Mode atau iPhone 17 dengan Memory Integrity Enforcement.

Sementara itu, malware Android bernama Perseus menyamar dalam aplikasi streaming TV IPTV di luar toko resmi. Malware ini mencuri data perbankan dan password serta memata-matai aplikasi catatan pribadi pengguna, terutama di Turki dan Italia. Perseus menggunakan teknik overlay dan keylogging untuk mencuri data secara real-time.

FBI Bongkar Pusat Penipuan di Asia Tenggara

FBI bekerja sama dengan otoritas Thailand menutup pusat penipuan yang menargetkan pensiunan, pelaku usaha kecil, dan pencari pasangan di Asia Tenggara. Penipuan ini melibatkan pencucian uang, perdagangan manusia, dan skema penipuan yang terorganisir seperti korporasi, termasuk perekrutan palsu dan penyanderaan pekerja.

Meski ribuan korban berhasil diselamatkan di beberapa negara, FBI memperingatkan jaringan kriminal ini sering berpindah lokasi dan mengubah modus operandi.

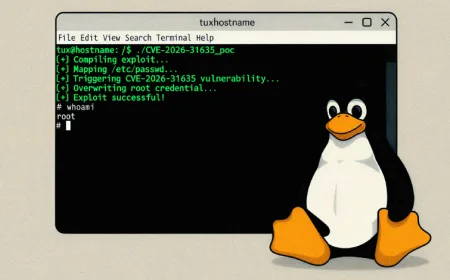

Kerentanan dan Patch yang Harus Diwaspadai

Berikut daftar kerentanan kritikal yang perlu segera diperbaiki untuk mencegah eksploitasi:

- CVE-2026-21992 (Oracle)

- CVE-2026-33017 (Langflow)

- CVE-2026-20131 (Cisco FMC)

- CVE-2026-32297 dan CVE-2026-32298 (Angeet ES3 KVM)

- CVE-2026-20643 (Apple WebKit)

- CVE-2026-24291 aka RegPwn (Microsoft Windows)

- CVE-2026-21643 (Fortinet FortiClient)

- CVE-2026-32635 (Angular)

- CVE-2026-4440 (Google Chrome)

- dan lainnya yang terkait dengan Jenkins, Atlassian, Kubernetes, Wazuh, ConnectWise, dan LibreChat.

Analisis Redaksi

Menurut pandangan redaksi, serangan backdoor pada Trivy dan eksploitasi zero-day Cisco FMC menandai tren serius dalam serangan rantai pasokan dan eksploitasi sebelum patch tersedia. Ini menunjukkan bahwa organisasi harus memperkuat pengelolaan rahasia dan mempercepat respons keamanan internal.

Fitur username WhatsApp yang menggantikan nomor telepon merupakan langkah penting dalam privasi digital, namun juga menimbulkan potensi tantangan baru terkait penyalahgunaan identitas digital yang perlu diantisipasi oleh regulator dan pengguna.

Selain itu, keberhasilan FBI dan otoritas dalam menutup pusat penipuan dan botnet IoT menunjukkan pentingnya kolaborasi internasional dalam menghadapi kejahatan siber yang semakin terorganisir dan lintas negara.

Kedepannya, pengguna dan institusi harus lebih waspada terhadap kecepatan eksploitasi kerentanan baru dan tidak menunda pembaruan keamanan, mengingat serangan saat ini bisa terjadi dalam hitungan jam setelah pengumuman resmi.

Terus ikuti perkembangan keamanan siber terbaru dan pastikan sistem Anda terlindungi dengan baik untuk menghindari kerugian besar.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

/data/photo/2026/05/20/6a0d3b9a6b390.jpeg)