Serangan Rantai Pasokan DAEMON Tools: Installer Resmi Terinfeksi Malware Berbahaya

Serangan rantai pasokan yang menargetkan perangkat lunak DAEMON Tools telah menginfeksi installer resmi dengan muatan berbahaya, menurut temuan dari perusahaan keamanan siber Kaspersky. Insiden ini mengancam pengguna di seluruh dunia karena installer yang terinfeksi didistribusikan langsung dari situs resmi DAEMON Tools serta ditandatangani dengan sertifikat digital asli dari pengembangnya.

Detail Serangan Rantai Pasokan DAEMON Tools

Sejak 8 April 2026, versi installer DAEMON Tools antara 12.5.0.2421 hingga 12.5.0.2434 telah disusupi malware. Kaspersky mengungkapkan bahwa tiga komponen utama perangkat lunak ini telah dimanipulasi, yakni:

- DTHelper.exe

- DiscSoftBusServiceLite.exe

- DTShellHlp.exe

Setiap kali salah satu dari file biner ini dijalankan, biasanya saat startup sistem, sebuah implant akan aktif di perangkat yang terinfeksi. Implant tersebut mengirim permintaan HTTP GET ke domain "env-check.daemontools[.]cc" yang baru terdaftar pada 27 Maret 2026, guna menerima perintah shell yang dieksekusi melalui proses cmd.exe.

Bagaimana Malware Bekerja dan Jenis Payload yang Didistribusikan

Perintah shell tersebut digunakan untuk mengunduh dan menjalankan beberapa file executable berbahaya, antara lain:

- envchk.exe – sebuah executable .NET yang mengumpulkan informasi sistem secara mendalam.

- cdg.exe dan cdg.tmp – cdg.exe berfungsi sebagai loader shellcode yang mendekripsi cdg.tmp dan meluncurkan backdoor minimalis yang menghubungi server jarak jauh untuk mengunduh file, menjalankan perintah shell, dan mengeksekusi payload shellcode di memori.

Kaspersky melaporkan bahwa mereka mencatat ribuan upaya infeksi DAEMON Tools di lebih dari 100 negara, termasuk Rusia, Brasil, Turki, Spanyol, Jerman, Prancis, Italia, dan Cina. Namun, backdoor tahap berikutnya hanya dikirimkan ke sekitar selusin host, menandakan pendekatan yang sangat tertarget.

Target Serangan dan Dampak yang Teridentifikasi

Sistem yang menerima malware lanjutan ini berasal dari sektor ritel, ilmiah, pemerintahan, dan manufaktur di Rusia, Belarus, dan Thailand. Salah satu payload yang didistribusikan melalui backdoor adalah Trojan akses jarak jauh bernama QUIC RAT. Penggunaan implant berbasis C++ ini tercatat hanya terhadap satu korban, yaitu sebuah institusi pendidikan di Rusia.

"Cara penyebaran backdoor ke sejumlah kecil mesin yang terinfeksi ini jelas menunjukkan bahwa pelaku memiliki tujuan untuk melakukan infeksi secara tertarget. Namun, niat mereka – apakah untuk spionase siber atau berburu target besar – saat ini belum jelas," jelas Kaspersky.

Malware ini mendukung berbagai protokol command-and-control (C2) seperti HTTP, UDP, TCP, WSS, QUIC, DNS, dan HTTP/3, serta mampu menyuntikkan payload ke proses sistem yang sah seperti notepad.exe dan conhost.exe.

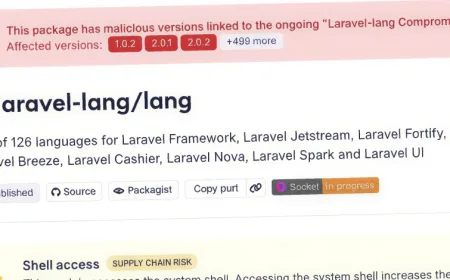

Asal Usul dan Konteks Serangan Rantai Pasokan

Hingga kini, aktivitas ini belum diatribusikan ke kelompok ancaman tertentu, namun analisis artefak menunjukkan kemungkinan pelaku berasal dari kelompok yang menggunakan bahasa Mandarin. Insiden ini menjadi salah satu dari rangkaian serangan rantai pasokan yang makin marak sepanjang paruh pertama tahun 2026, mengikuti kasus serupa pada eScan (Januari), Notepad++ (Februari), dan CPUID (April).

"Kompromi seperti ini melewati pertahanan perimeter tradisional karena pengguna biasanya mempercayai perangkat lunak yang sudah ditandatangani digital dari vendor resmi," kata Georgy Kucherin, peneliti senior Kaspersky GReAT, dalam pernyataan resmi yang dibagikan ke The Hacker News.

"Karena itu, serangan DAEMON Tools tak terdeteksi selama hampir sebulan. Jangka waktu ini menunjukkan pelaku sangat canggih dan memiliki kemampuan ofensif tingkat lanjut. Mengingat kompleksitas ini, sangat penting bagi organisasi untuk mengisolasi mesin yang menginstal DAEMON Tools dan melakukan pemeriksaan keamanan menyeluruh guna mencegah penyebaran lebih lanjut dalam jaringan perusahaan."

Langkah Pencegahan dan Rekomendasi Keamanan

Organisasi dan pengguna yang mengandalkan DAEMON Tools harus segera melakukan tindakan pencegahan sebagai berikut:

- Memeriksa versi perangkat lunak DAEMON Tools yang terpasang dan melakukan pembaruan dari sumber terpercaya.

- Melakukan isolasi sistem yang terindikasi terinfeksi untuk menghindari penyebaran malware ke jaringan internal.

- Melakukan pemindaian keamanan menyeluruh dengan solusi anti-malware yang up-to-date.

- Memantau aktivitas jaringan untuk mendeteksi komunikasi dengan domain mencurigakan seperti "env-check.daemontools[.]cc".

- Mengedukasi pengguna tentang risiko serangan rantai pasokan dan pentingnya verifikasi perangkat lunak yang diunduh.

Analisis Redaksi

Menurut pandangan redaksi, serangan rantai pasokan pada DAEMON Tools ini merupakan peringatan serius bagi seluruh pelaku industri TI dan keamanan siber. Serangan yang mampu menyusup ke installer resmi menunjukkan bahwa metode tradisional verifikasi digital tidak lagi cukup untuk mencegah infeksi. Hal ini berpotensi membuka celah besar bagi aktivitas spionase siber dan serangan siber terarah yang lebih kompleks di masa depan.

Selain itu, pendekatan tertarget yang dipilih penyerang menunjukkan bahwa mereka memiliki tujuan yang sangat spesifik, mungkin untuk mengumpulkan intelijen dari sektor strategis seperti pemerintahan dan riset ilmiah. Ini memperlihatkan tren meningkatnya penggunaan serangan rantai pasokan sebagai vektor untuk operasi siber canggih yang sulit dideteksi dan diatasi.

Ke depan, organisasi harus memperkuat kontrol keamanan rantai pasokan mereka, termasuk audit menyeluruh pada perangkat lunak pihak ketiga dan penerapan solusi deteksi anomali yang lebih canggih. Masyarakat juga disarankan untuk terus mengikuti perkembangan ancaman ini melalui sumber berita terpercaya agar dapat merespons dengan cepat jika terkena dampak.

Untuk informasi lebih lengkap dan update terkini mengenai serangan rantai pasokan DAEMON Tools, kunjungi artikel asli di The Hacker News dan sumber berita teknologi terpercaya lainnya.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

/data/photo/2026/04/08/69d678b39062c.png)

/data/photo/2023/11/02/654377d31edea.jpg)

/data/photo/2026/05/23/6a11132dcadd7.jpg)