Serangan Phishing Kini Menyerang Beban Kerja SOC, Ancaman Besar untuk Keamanan Siber

- Perubahan Paradigma dalam Pertahanan Phishing

- Bagaimana Volume Phishing Menjadi Senjata

- Titik Kegagalan yang Bisa Diprediksi

- Ekonomi Serangan Phishing yang Menguntungkan Penyerang

- Masalah Utama: Kecepatan dan Ketepatan Pengambilan Keputusan

- Mengapa Otomasi Berbasis Aturan Tidak Cukup

- Solusi Masa Depan: Agen Investigasi Khusus Berbasis AI

- Perbedaan Besar dalam Waktu Investigasi

- Analisis Redaksi

- Kesimpulan

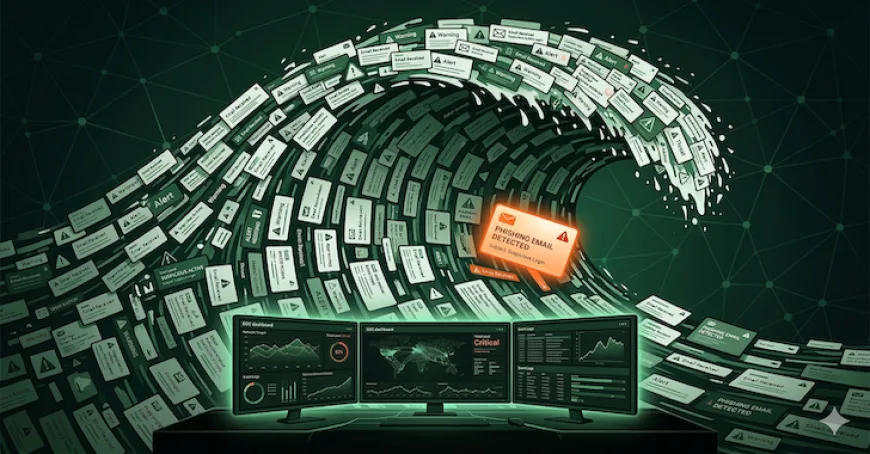

Serangan phishing kini tidak lagi sekadar mengelabui karyawan dengan email palsu. Penyerang memanfaatkan beban kerja Security Operations Center (SOC) untuk melemahkan pertahanan organisasi. Ketika investigasi phishing yang seharusnya selesai dalam lima menit melambat hingga 12 jam, potensi insiden berubah menjadi kebocoran data serius.

Perubahan Paradigma dalam Pertahanan Phishing

Selama ini, industri keamanan siber fokus pada pertahanan awal terhadap phishing, seperti pelatihan karyawan, filter email, dan program pelaporan. Namun, jarang sekali perhatian diberikan pada proses investigasi setelah laporan diterima. Inilah celah yang dimanfaatkan penyerang dengan membanjiri SOC dengan volume laporan phishing yang sangat tinggi.

Kelelahan analis SOC bukan hanya masalah operasional, tapi menjadi permukaan serangan baru. Kampanye phishing kini dirancang untuk tidak hanya menginfeksi korban, tapi juga melelahkan analis dengan jumlah insiden yang harus mereka tangani.

Bagaimana Volume Phishing Menjadi Senjata

Phishing sering dipandang sebagai ancaman individual: satu email, satu korban, satu investigasi. Namun, penyerang melihat SOC sebagai sistem yang memiliki kapasitas terbatas dan titik kegagalan yang bisa diprediksi.

- Penyerang mengirim ribuan email phishing dengan tingkat kecanggihan rendah, yang mudah dideteksi dan dilaporkan.

- Volume besar ini membanjiri SOC dengan laporan, memperlambat proses penyelidikan.

- Di antara ‘banjir’ ini, terdapat beberapa email spear-phishing yang sangat cermat dan ditargetkan pada individu kunci.

- Banjir email ini menjadi semacam serangan Informational Denial-of-Service (IDoS), mengalihkan perhatian analis dari ancaman nyata.

Strategi ini sudah terbukti dalam latihan red team dan laporan insiden, di mana kampanye phishing besar-besaran sengaja dijalankan bersamaan dengan serangan spear-phishing yang disembunyikan.

Titik Kegagalan yang Bisa Diprediksi

66% tim SOC tidak mampu mengejar laju laporan yang masuk. Ketika volume meningkat, analis mempercepat triase dengan mengurangi waktu investigasi setiap laporan, yang berujung pada penurunan kualitas pengambilan keputusan.

Manajer SOC sering menurunkan prioritas laporan phishing dibandingkan alert lain, menganggap laporan pengguna kurang akurat. Ini menciptakan kondisi ideal untuk penyerang menyelundupkan email berbahaya yang tampak seperti email biasa, seperti notifikasi vendor atau dokumen bersama.

Ekonomi Serangan Phishing yang Menguntungkan Penyerang

- Biaya per email phishing palsu hampir nol, apalagi dengan kemajuan AI generatif yang mempermudah produksi massal.

- Setiap laporan phishing yang harus diperiksa menghabiskan waktu analis yang berharga.

- Email spear-phishing yang cermat membutuhkan biaya menengah untuk penyerang.

- Kerugian bagi defender jika gagal mendeteksi email berbahaya bisa sangat besar, mulai dari pencurian kredensial hingga ransomware.

Penyerang memanfaatkan ketidakseimbangan biaya ini untuk menguras sumber daya investigasi dengan email palsu sebelum meluncurkan serangan utama.

Masalah Utama: Kecepatan dan Ketepatan Pengambilan Keputusan

Banyak solusi keamanan justru menambah volume data dan alert, memperparah kelelahan analis. Masalah sebenarnya adalah ketidakmampuan SOC membuat keputusan cepat dan tepat atas data yang ada.

Organisasi yang berhasil keluar dari siklus ini memandang triase phishing sebagai masalah "presisi keputusan", bukan sekadar analisis email. Tujuannya adalah menyediakan investigasi yang siap keputusan, dengan kesimpulan lengkap dan jelas, sehingga analis tidak perlu menebak.

Mengapa Otomasi Berbasis Aturan Tidak Cukup

Meski banyak SOC menerapkan otomasi seperti penutupan otomatis laporan dari domain terpercaya atau deduplikasi, metode ini memiliki blind spot yang mudah dieksploitasi penyerang. Contohnya, penyerang dapat memalsukan domain terpercaya atau memvariasikan subjek email agar lolos filter.

Selain itu, kepercayaan analis terhadap otomasi rendah jika sistem tidak transparan, sehingga mereka sering mengabaikan atau membatalkan keputusan otomatis, menghilangkan efisiensi yang diharapkan.

Solusi Masa Depan: Agen Investigasi Khusus Berbasis AI

Strategi baru mengandalkan arsitektur AI yang terdiri dari agen khusus yang menangani aspek berbeda investigasi phishing:

- Verifikasi keaslian pengirim melalui SPF, DKIM, DMARC, dan analisis domain.

- Analisis isi pesan untuk mendeteksi pola bahasa, inkonsistensi, dan teknik rekayasa sosial.

- Sinkronisasi dengan data telemetri endpoint untuk mendeteksi perilaku anomali penerima.

Agen-agen ini menghasilkan penilaian yang transparan dan dapat diaudit, sehingga analis dapat memahami dasar kesimpulan dan membangun kepercayaan. Pendekatan ini menggantikan otomatisasi kotak hitam dengan investigasi siap keputusan yang dapat diandalkan.

Perbedaan Besar dalam Waktu Investigasi

Dengan AI kognitif, investigasi phishing yang biasanya memakan waktu 3-12 jam bisa dipangkas menjadi kurang dari lima menit. Ini bukan sekadar efisiensi, tetapi mengubah hasil keamanan secara drastis. Dalam 12 jam, kredensial yang dicuri bisa digunakan untuk serangan lanjutan; dalam lima menit, kredensial bisa dicabut sebelum penyerang bertindak.

Sistem ini menyerap banjir email palsu tanpa kelelahan dan tetap menginvestigasi email spear-phishing dengan cermat, mendeteksi pola yang mencurigakan berdasarkan konteks volume pesan.

Analisis Redaksi

Menurut pandangan redaksi, fenomena ini menunjukkan bahwa ancaman phishing bukan hanya soal teknologi atau kesalahan pengguna, tetapi juga soal kapasitas manusia dalam SOC. Strategi serangan yang memanfaatkan kelelahan analis adalah bentuk serangan psikologis dan operasional yang sangat efektif.

Oleh karena itu, organisasi perlu berinvestasi lebih dari sekadar pelatihan atau filter email. Pengembangan sistem AI yang transparan dan mampu menghasilkan investigasi siap keputusan menjadi kunci untuk meningkatkan ketahanan SOC.

Ke depan, kita harus mengawasi bagaimana integrasi AI dalam SOC berkembang, terutama kemampuan sistem untuk mempertahankan kualitas investigasi di tengah lonjakan volume dan serangan yang semakin canggih. Organisasi yang gagal beradaptasi akan semakin rentan terhadap serangan phishing yang berlapis dan terkoordinasi.

Kesimpulan

Serangan phishing saat ini telah berevolusi menjadi ancaman yang tidak hanya mengincar karyawan, tapi juga menghabiskan sumber daya keamanan siber organisasi. Dengan memanfaatkan beban kerja SOC, penyerang meningkatkan risiko kebocoran data secara signifikan. Solusi efektif harus menggabungkan AI canggih yang mampu menghasilkan keputusan cepat dan akurat, mengurangi kelelahan analis, serta meningkatkan transparansi dan kepercayaan pada sistem keamanan.

Organisasi yang mengadopsi pendekatan ini akan mampu mengubah ketidakseimbangan ekonomi serangan phishing dan memperkuat pertahanan siber secara fundamental.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

/data/photo/2026/04/24/69eb39de44f85.jpg)

:strip_icc():format(jpeg)/kly-media-production/medias/5624125/original/038015500_1778216099-KV_MASTER_LANDSCAPE_NUMBERS_MAIN_KV.jpg)