CISA Tambah 4 Kerentanan Eksploitasi di KEV, Tetapkan Batas Waktu Mei 2026

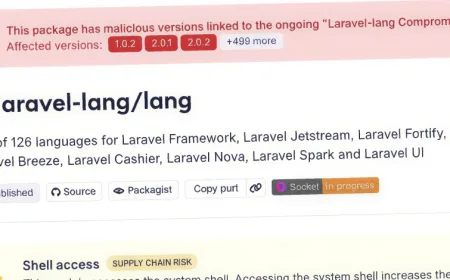

CISA atau Badan Keamanan Siber dan Infrastruktur AS baru-baru ini mengumumkan penambahan empat kerentanan keamanan yang sudah dieksploitasi aktif ke dalam katalog Known Exploited Vulnerabilities (KEV). Keempat kerentanan tersebut berdampak pada perangkat lunak SimpleHelp, Samsung MagicINFO 9 Server, serta router D-Link seri DIR-823X. Pengumuman ini juga menetapkan batas waktu bagi instansi pemerintah federal untuk melakukan mitigasi hingga 8 Mei 2026.

Daftar Kerentanan dan Dampaknya

Berikut rincian empat kerentanan yang dimasukkan ke dalam daftar KEV oleh CISA:

- CVE-2024-57726 (CVSS 9.9): Kerentanan missing authorization di SimpleHelp yang memungkinkan teknisi dengan hak rendah membuat kunci API dengan izin berlebih, yang dapat digunakan untuk meningkatkan hak akses menjadi admin server.

- CVE-2024-57728 (CVSS 7.2): Kerentanan path traversal di SimpleHelp yang memungkinkan pengguna admin mengunggah berkas berbahaya ke manapun di sistem dengan memanfaatkan teknik zip slip, berpotensi menjalankan kode arbitrer di server.

- CVE-2024-7399 (CVSS 8.8): Kerentanan path traversal pada Samsung MagicINFO 9 Server yang dapat digunakan penyerang untuk menulis berkas sembarangan dengan hak akses sistem.

- CVE-2025-29635 (CVSS 7.5): Kerentanan command injection pada router D-Link DIR-823X seri yang sudah mencapai end-of-life, memungkinkan penyerang yang berwenang mengeksekusi perintah arbitrer via permintaan POST ke endpoint tertentu.

Eksploitasi dan Ancaman Serius

Meskipun dua kerentanan SimpleHelp tersebut belum dikonfirmasi secara resmi sebagai bagian kampanye ransomware, laporan dari Field Effect dan Sophos awal tahun lalu mengungkap bahwa mereka telah digunakan sebagai tahap awal dalam serangan ransomware yang dilakukan oleh kelompok DragonForce. Hal ini menunjukkan bahwa ancaman tersebut bukan sekadar potensi, melainkan sudah terjadi di lapangan.

Untuk CVE-2024-7399, eksploitasi sebelumnya dikaitkan dengan aktivitas penyebaran botnet Mirai, yang terkenal karena menginfeksi perangkat IoT dan melakukan serangan DDoS masif. Sementara itu, untuk CVE-2025-29635, Akamai baru-baru ini melaporkan adanya percobaan serangan pada perangkat D-Link untuk menginstal varian botnet Mirai bernama "tuxnokill".

Rekomendasi dan Tenggat Waktu Mitigasi

CISA secara tegas mendorong semua instansi di Federal Civilian Executive Branch (FCEB) untuk segera melakukan tindakan mitigasi terhadap kerentanan tersebut. Mitigasi bisa berupa penerapan patch keamanan yang tersedia atau, khusus untuk kerentanan pada perangkat D-Link yang sudah tidak didukung, menghentikan penggunaan perangkat sebelum tanggal 8 Mei 2026.

Langkah ini diambil untuk mengurangi risiko serangan ransomware dan penyebaran botnet yang berpotensi mengancam infrastruktur penting pemerintah. CISA juga menegaskan pentingnya pemantauan berkelanjutan terhadap kerentanan yang sudah diketahui dan dieksploitasi secara luas.

Analisis Redaksi

Menurut pandangan redaksi, langkah CISA memasukkan kerentanan ini ke dalam daftar KEV dan menetapkan tenggat waktu mitigasi menunjukkan peningkatan keseriusan dalam penanganan keamanan siber pemerintah AS. Deadline yang cukup jauh ke depan, yakni Mei 2026, memberi waktu yang cukup namun tetap menuntut instansi untuk cepat beradaptasi dan memperbarui sistem mereka.

Kerentanan pada perangkat lunak manajemen jarak jauh seperti SimpleHelp dan perangkat IoT seperti router D-Link menunjukkan bahwa attack surface pemerintah semakin luas dengan kompleksitas teknologi yang terus bertambah. Ini juga mengindikasikan bahwa penyerang semakin canggih memanfaatkan celah kecil untuk mendapatkan akses besar, yang dapat berakibat fatal jika tidak segera ditangani.

Ke depan, pembaca dan pihak terkait harus mencermati bagaimana implementasi kebijakan mitigasi ini berjalan, serta bagaimana perkembangan ancaman ransomware dan botnet yang kini semakin menjadi momok serius bagi keamanan nasional dan sektor publik. Pemantauan dan pelaporan secara berkala sangat diperlukan agar langkah-langkah yang diambil efektif dan responsif terhadap ancaman yang dinamis.

Untuk informasi lebih lengkap dan update terkini, Anda dapat mengunjungi sumber asli berita di The Hacker News serta mengikuti laporan keamanan siber dari lembaga resmi lainnya.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

/data/photo/2023/11/02/654377d31edea.jpg)

/data/photo/2026/05/21/6a0ec93ce7e10.jpg)

/data/photo/2026/04/08/69d678b39062c.png)