Peretas Tiongkok Serang Militer Asia Tenggara dengan Malware AppleChris dan MemFun

Sejak tahun 2020, kelompok peretas yang diduga berasal dari Tiongkok telah melakukan serangan siber terstruktur terhadap organisasi militer di Asia Tenggara. Operasi ini merupakan bagian dari kampanye spionase yang didukung negara, dengan tujuan utama pengumpulan intelijen strategis yang sangat spesifik.

Identifikasi dan Karakteristik Kampanye CL-STA-1087

Unit 42 dari Palo Alto Networks mengawasi aktivitas ini dengan kode CL-STA-1087, di mana "CL" mengacu pada klaster dan "STA" berarti motivasi yang didukung negara. Para peneliti keamanan, Lior Rochberger dan Yoav Zemah, menyatakan bahwa:

"Aktivitas ini menunjukkan kesabaran operasional strategis dan fokus pada pengumpulan intelijen yang sangat terarah, bukan pencurian data massal."

Para peretas secara aktif mencari dan mengumpulkan data terkait kemampuan militer, struktur organisasi, serta kerja sama militer dengan negara Barat.

Kampanye ini memperlihatkan ciri khas operasi Advanced Persistent Threat (APT), seperti metode pengiriman yang terencana, strategi pengelakan pertahanan, infrastruktur operasi yang stabil, serta penggunaan payload khusus yang memungkinkan akses tidak sah berkelanjutan ke sistem yang disusupi.

Malware AppleChris dan MemFun: Senjata Utama Peretas

Dalam serangan ini, kelompok CL-STA-1087 menggunakan beberapa alat berbahaya, termasuk backdoor yang dinamai AppleChris dan MemFun, serta alat pencuri kredensial bernama Getpass.

Palo Alto Networks mendeteksi kelompok ini setelah menemukan eksekusi PowerShell mencurigakan yang memasukkan skrip dalam mode tidur selama enam jam sebelum membuat reverse shell ke server komando dan kontrol (C2) yang dikuasai penyerang. Namun, vektor akses awal serangan ini masih belum terungkap.

Proses infeksi dimulai dengan penyebaran AppleChris, yang versi-versinya disebarkan ke berbagai titik akhir setelah pergerakan lateral untuk menjaga keberlangsungan akses dan menghindari deteksi berbasis tanda tangan. Para penyerang juga diketahui mencari dokumen seperti catatan rapat resmi, aktivitas militer bersama, dan evaluasi kemampuan operasional secara detail.

Para peneliti menyoroti minat khusus penyerang terhadap file terkait struktur organisasi militer dan strategi, termasuk sistem Command, Control, Communications, Computers, and Intelligence (C4I).

Teknologi dan Metode Pengelakan Deteksi

Baik varian AppleChris maupun MemFun dirancang untuk mengakses akun Pastebin bersama yang berfungsi sebagai dead drop resolver guna mengambil alamat C2 yang disimpan dalam format Base64. Salah satu varian AppleChris juga menggunakan Dropbox sebagai sumber informasi C2, dengan Pastebin sebagai opsi cadangan. Pastebin tersebut telah aktif sejak September 2020.

AppleChris diluncurkan melalui teknik DLL hijacking, yang kemudian menghubungi server C2 untuk menerima perintah, termasuk enumerasi drive, listing direktori, unggah unduh hapus berkas, enumerasi proses, eksekusi shell jarak jauh, dan penciptaan proses diam-diam.

Varian tunneler kedua merupakan pengembangan dari pendahulunya, hanya menggunakan Pastebin untuk alamat C2 dan menambahkan kemampuan proxy jaringan yang canggih.

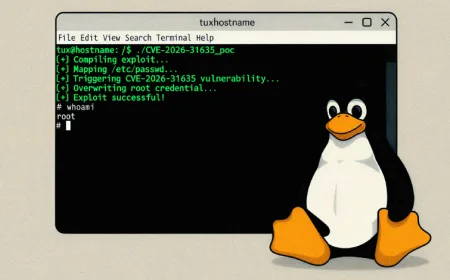

Untuk menghindari sistem keamanan otomatis, beberapa varian malware menggunakan taktik pengelakan sandbox pada waktu eksekusi, seperti penundaan eksekusi selama 30 detik (EXE) dan 120 detik (DLL), sehingga melewati waktu pengawasan standar sandbox otomatis.

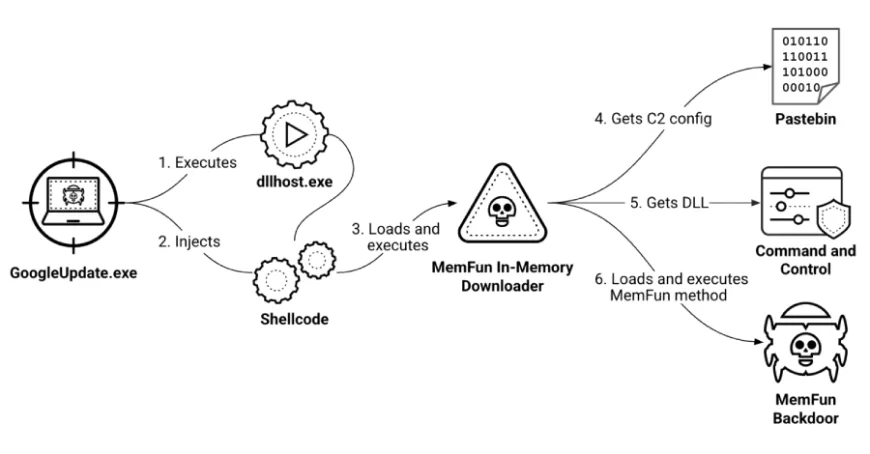

Modularitas dan Teknik MemFun dalam Serangan

MemFun dijalankan melalui rantai multi-tahap: loader awal menyuntikkan shellcode yang meluncurkan downloader dalam memori, yang bertugas mengambil konfigurasi C2 dari Pastebin, berkomunikasi dengan server, dan mengambil DLL yang kemudian menjalankan backdoor.

Karena DLL diambil saat runtime dari C2, penyerang dapat dengan mudah mengirim payload lain tanpa mengubah malware yang sudah ada, sehingga MemFun berfungsi sebagai platform malware modular, berbeda dengan AppleChris yang bersifat statis.

Eksekusi MemFun dimulai dengan dropper yang melakukan pemeriksaan anti-forensik, kemudian mengubah timestamp file-nya agar cocok dengan waktu pembuatan direktori Sistem Windows. Selanjutnya, payload utama disuntikkan ke memori proses "dllhost.exe" yang sedang ditangguhkan menggunakan teknik process hollowing.

Dengan cara ini, malware berjalan di bawah proses Windows yang sah, sehingga sulit terdeteksi dan tidak meninggalkan jejak tambahan di disk.

Getpass: Pencuri Kredensial Canggih

Selain itu, kelompok ini juga menggunakan versi khusus dari Mimikatz bernama Getpass untuk meningkatkan hak akses dan mencuri kata sandi plaintext, hash NTLM, serta data otentikasi langsung dari memori proses "lsass.exe".

Kesimpulan dan Dampak Jangka Panjang

Unit 42 menegaskan bahwa kelompok CL-STA-1087 menunjukkan kesabaran operasional dan kesadaran keamanan yang tinggi. Mereka mempertahankan akses dorman selama berbulan-bulan sambil fokus pada pengumpulan intelijen yang sangat terarah dan menerapkan langkah keamanan operasional yang kuat untuk memastikan keberlangsungan kampanye.

Analisis Redaksi

Menurut pandangan redaksi, serangan siber yang dilakukan oleh kelompok CL-STA-1087 bukan sekadar kebetulan atau serangan acak, melainkan bagian dari strategi jangka panjang Tiongkok untuk memperkuat posisi geo-militer di kawasan Asia Tenggara. Fokus pada pengumpulan data intelijen militer yang sangat spesifik menunjukkan bahwa kampanye ini bertujuan untuk mengantisipasi dan memetakan potensi ancaman serta kerja sama militer antara negara-negara di kawasan dengan kekuatan Barat.

Kemampuan malware yang modular dan teknik pengelakan canggih memperlihatkan bahwa kelompok ini sangat terorganisir dan berpengalaman, sehingga potensi dampak jangka panjangnya sangat serius. Selain risiko kebocoran data rahasia militer, serangan ini juga mengancam stabilitas keamanan regional dan kepercayaan antar negara sekutu.

Ke depan, penting bagi negara-negara di Asia Tenggara untuk meningkatkan kemampuan pertahanan siber mereka, terutama proteksi terhadap teknik infiltrasi yang semakin canggih. Pengawasan dan kerja sama internasional dalam bidang intelijen siber harus diperkuat untuk meminimalkan dampak dari kampanye spionase seperti ini.

Simak terus perkembangan terbaru terkait serangan siber dan keamanan militer di platform kami untuk mendapatkan update eksklusif dan analisis mendalam.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

/data/photo/2026/05/19/6a0c68c391abd.jpg)

:strip_icc():format(jpeg)/kly-media-production/medias/6299011/original/038792900_1779173500-ClipDown.com_682701121_18591546583061553_7408664614727289367_n.jpg)