Backdoor DRILLAPP Serang Ukraina dengan Eksploitasi Debug Microsoft Edge untuk Spionase

Dalam kampanye spionase siber terbaru yang terungkap pada Februari 2026, kelompok ancaman yang diduga terkait dengan Rusia melancarkan serangan canggih menggunakan backdoor JavaScript bernama DRILLAPP yang menargetkan entitas di Ukraina. Teknik serangan ini memanfaatkan fitur debugging pada browser Microsoft Edge untuk mengakses mikrofon, kamera, dan menangkap layar secara tersembunyi, demikian laporan dari tim intelijen ancaman S2 Grupo LAB52.

Modus Operandi Backdoor DRILLAPP

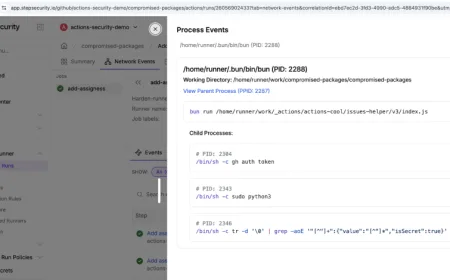

DRILLAPP menggunakan pendekatan stealth dengan menyusup melalui berkas pintasan Windows (LNK) yang membuat aplikasi HTML (HTA) di folder sementara. Dari sana, malware memuat skrip jarak jauh yang dihosting di layanan paste resmi Pastefy. Malware ini kemudian dijalankan melalui browser Edge dalam mode headless dengan parameter khusus yang menonaktifkan banyak fitur keamanan, seperti sandboxing dan perlindungan media, sehingga dapat mengakses sistem file lokal, mikrofon, kamera, dan menangkap layar tanpa interaksi pengguna.

Untuk memastikan persistensi, berkas LNK disalin ke folder Startup Windows, sehingga otomatis dijalankan setelah komputer di-restart. Kampanye ini menggunakan umpan bertema hukum dan amal, termasuk URL palsu mengenai instalasi Starlink dan yayasan amal Ukraina bernama Come Back Alive Foundation.

Fitur dan Kemampuan Malware

- Upload dan download berkas secara diam-diam.

- Merekam audio dari mikrofon.

- Menangkap gambar melalui webcam.

- Melakukan screen capture secara otomatis.

- Menghasilkan device fingerprint melalui teknik canvas fingerprinting.

- Berkomunikasi dengan server pengendali melalui WebSocket yang URL-nya diambil dari Pastefy.

Malware ini juga mengirimkan data sidik jari perangkat bersama dengan informasi negara korban yang diidentifikasi berdasarkan zona waktu sistem. DRILLAPP memeriksa zona waktu negara seperti Inggris, Rusia, Jerman, Prancis, China, Jepang, AS, Brasil, India, Ukraina, Kanada, Australia, Italia, Spanyol, dan Polandia. Jika zona waktu tidak termasuk daftar tersebut, maka secara default dianggap berasal dari AS.

Perkembangan Versi Kedua Kampanye

Versi kedua yang terdeteksi pada akhir Februari 2026 menggantikan penggunaan berkas LNK dengan modul Control Panel Windows, namun urutan infeksinya tetap mirip. Versi ini meningkatkan kemampuan backdoor dengan menambahkan fitur enumerasi berkas secara rekursif, pengunggahan berkas secara batch, dan pengunduhan berkas secara arbitrer.

Sebagai catatan, JavaScript secara default tidak mengizinkan pengunduhan berkas jarak jauh. Untuk mengatasi hal ini, para pelaku menggunakan Chrome DevTools Protocol (CDP), protokol internal browser berbasis Chromium, yang hanya aktif ketika parameter --remote-debugging-port diaktifkan. Hal ini memungkinkan malware melakukan aksi yang biasanya dibatasi oleh browser demi keamanan.

Inovasi dan Risiko dari Penggunaan Browser untuk Malware

"Salah satu aspek paling mencolok adalah penggunaan browser untuk menyebarkan backdoor, yang menunjukkan para pelaku sedang menjajaki cara baru untuk menghindari deteksi,"

ujar perwakilan dari LAB52. Browser menjadi medium efektif karena prosesnya umum dan tidak mencurigakan, serta menawarkan kemampuan luas yang bisa dimanfaatkan melalui parameter debugging untuk melakukan tindakan tidak aman, seperti unduh berkas jarak jauh dan akses ke sumber daya sensitif seperti mikrofon, kamera, dan rekaman layar tanpa memicu peringatan langsung.

Sejarah dan Tahapan Awal Malware

Varian awal DRILLAPP yang ditemukan pada 28 Januari 2026 masih dalam tahap pengembangan awal dan hanya berkomunikasi dengan domain gnome[.]com tanpa mengunduh payload utama dari Pastefy. Ini mengindikasikan bahwa malware ini sedang dalam proses pengembangan dan kemungkinan akan terus berevolusi.

Analisis Redaksi

Menurut pandangan redaksi, penggunaan browser sebagai vektor serangan merupakan tren berbahaya yang mengindikasikan kecanggihan teknik pelaku ancaman siber. Browser, khususnya yang berbasis Chromium seperti Microsoft Edge, memiliki akses luas ke sistem dan perangkat keras, yang selama ini dianggap aman karena sifatnya yang umum dan sering digunakan. Dengan memanfaatkan protokol debugging yang jarang diperhatikan, malware seperti DRILLAPP dapat beroperasi tanpa terdeteksi oleh solusi keamanan tradisional.

Lebih jauh, serangan ini menyoroti pentingnya pengawasan dan pembaruan sistem keamanan yang tidak hanya fokus pada aplikasi antivirus, tetapi juga pada konfigurasi browser dan kebijakan keamanan sistem operasi. Pengguna dan organisasi harus meningkatkan kewaspadaan terhadap berkas pintasan yang mencurigakan dan aktivitas debugging browser yang tidak biasa.

Ke depan, kita harus mengantisipasi serangan dengan metode serupa yang mungkin menyasar sektor lain di luar Ukraina atau menggunakan browser sebagai sarana eksekusi malware. Edukasi keamanan siber dan penguatan kontrol akses browser menjadi kunci utama dalam melindungi data dan privasi pengguna dari ancaman seperti ini.

Terus ikuti perkembangan terbaru keamanan siber untuk memahami dan mengantisipasi ancaman yang semakin kompleks dan canggih.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

:strip_icc():format(jpeg)/kly-media-production/medias/6299011/original/038792900_1779173500-ClipDown.com_682701121_18591546583061553_7408664614727289367_n.jpg)