Serangan Trivy: Infostealer Menyebar Lewat Docker, Picu Worm dan Penghapus Kubernetes

Peneliti keamanan siber mengungkapkan adanya distribusi artefak berbahaya melalui Docker Hub setelah serangan rantai pasokan Trivy, yang menunjukkan perluasan dampak terhadap lingkungan pengembang.

Serangan Rantai Pasokan Trivy dan Versi Docker Berbahaya

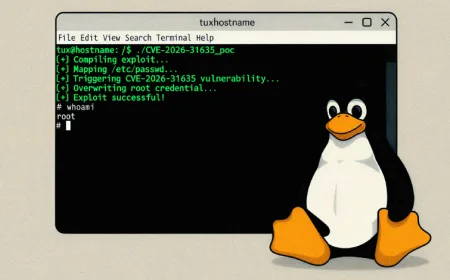

Versi Trivy terakhir yang bersih di Docker Hub adalah 0.69.3. Namun, versi 0.69.4, 0.69.5, dan 0.69.6 yang berbahaya telah didorong dan kemudian dihapus dari perpustakaan image kontainer. Versi berbahaya ini didapati mengandung indikator kompromi terkait infostealer TeamPCP yang sama dengan yang diamati pada tahap awal kampanye serangan.

"Tag image baru 0.69.5 dan 0.69.6 didorong pada 22 Maret tanpa rilis atau tag GitHub yang sesuai. Kedua image ini mengandung indikator kompromi yang terkait dengan infostealer TeamPCP yang sama," ujar Philipp Burckhardt, peneliti dari Socket Security.

Trivy sendiri adalah alat pemindai kerentanan open-source yang populer, dikelola oleh Aqua Security. Pelaku ancaman berhasil memanfaatkan kredensial yang telah dikompromikan untuk menyisipkan pencuri kredensial dalam versi Trojan dari Trivy dan dua GitHub Actions terkait, yakni aquasecurity/trivy-action dan aquasecurity/setup-trivy.

Dampak Lanjutan: Worm CanisterWorm dan Deface Repositori GitHub

Pencurian data kredensial ini berujung pada kompromi puluhan paket npm yang kemudian digunakan untuk menyebarkan worm yang dapat memperbanyak diri bernama CanisterWorm. Pelaku yang diyakini sebagai kelompok TeamPCP juga melakukan deface terhadap 44 repositori internal pada organisasi GitHub Aqua Security "aquasec-com". Semua repositori ini diganti nama dengan prefix "tpcp-docs-" dan deskripsinya diubah menjadi "TeamPCP Owns Aqua Security", serta dibuat publik.

- Perubahan terjadi secara terprogram dalam waktu 2 menit, antara 20:31:07 UTC dan 20:32:26 UTC pada 22 Maret 2026.

- Analisis menunjukkan akun layanan "Argon-DevOps-Mgt" yang dikompromikan digunakan untuk melakukan aksi ini.

"Analisis forensik terhadap GitHub Events API menunjukkan token akun layanan yang dikompromikan — kemungkinan dicuri saat kompromi GitHub Actions Trivy sebelumnya — sebagai vektor serangan," jelas Paul McCarty, peneliti keamanan.

Token akun bot tersebut memiliki akses tulis dan admin ke dua organisasi GitHub yang berbeda, sehingga memberikan kontrol penuh pada pelaku.

Serangan Terus Berkembang: Penyebaran Malware dan Penghapus Kubernetes

TeamPCP dikenal sebagai pelaku ancaman yang menargetkan infrastruktur cloud secara bertahap. Mereka mengeksploitasi API Docker, cluster Kubernetes, dashboard Ray, dan server Redis untuk mencuri data, menyebarkan ransomware, melakukan pemerasan, dan menambang cryptocurrency.

Serangan terbaru menampilkan malware wiper baru yang menyebar melalui SSH menggunakan kunci yang dicuri dan mengeksploitasi API Docker yang terbuka di port 2375 pada subnet lokal. Malware ini tidak hanya mencuri kredensial, tetapi juga menghapus seluruh cluster Kubernetes di Iran.

"Pada Kubernetes: malware ini menyebarkan privileged DaemonSets di setiap node, termasuk control plane. Node di Iran dihapus dan dipaksa reboot melalui container bernama 'kamikaze'. Node di luar Iran dipasang backdoor CanisterWorm sebagai layanan systemd. Host non-Kubernetes di Iran dihapus dengan perintah 'rm -rf / --no-preserve-root'," jelas Charlie Eriksen, peneliti dari Aikido Security.

Imbauan bagi Organisasi dan Pengguna Trivy

Dengan serangan yang masih berlangsung, sangat penting bagi organisasi untuk meninjau penggunaan Trivy dalam pipeline CI/CD mereka, menghindari versi yang terpengaruh, dan menganggap setiap eksekusi baru-baru ini sebagai potensi kompromi.

"Serangan ini menunjukkan dampak jangka panjang serangan rantai pasokan. Kredensial yang dicuri dari kompromi GitHub Actions Trivy beberapa bulan lalu digunakan hari ini untuk merusak seluruh organisasi GitHub internal," kata OpenSourceMalware.

Kompromi ini juga menunjukan lemahnya pengelolaan token akun bot yang menghubungkan dua organisasi dengan hak akses penuh, yang menjadi titik lemah utama.

Analisis Redaksi

Menurut pandangan redaksi, insiden serangan Trivy ini merupakan peringatan serius bagi ekosistem open-source dan keamanan cloud. Rantai pasokan perangkat lunak yang tampak terpercaya kini menjadi celah masuk utama serangan siber, terutama ketika kredensial sensitif dan token bot digunakan secara tidak aman.

Pelaku TeamPCP tidak hanya mencuri data, tetapi juga menunjukkan kemampuan serangan yang terintegrasi dan berlapis, dari penyebaran worm otomatis hingga penghapusan sistem kritikal seperti Kubernetes cluster di wilayah tertentu. Ini bukan hanya masalah keamanan teknis, tapi juga masalah strategis bagi perusahaan keamanan dan pengembang open-source yang harus segera memperkuat pengelolaan akses dan audit token.

Ke depan, semua organisasi yang memanfaatkan Trivy dan layanan terkait harus meningkatkan pengawasan terhadap pipeline CI/CD dan menerapkan prinsip zero-trust. Selain itu, perhatian khusus perlu diberikan pada keamanan token bot yang bisa menjadi pintu gerbang bagi pelaku ancaman untuk melakukan serangan lanjutan dengan dampak luas.

Kesimpulan

Serangan rantai pasokan Trivy yang menyebarkan infostealer melalui Docker dan memicu worm serta penghapus Kubernetes menjadi contoh nyata bagaimana keamanan cloud dan open-source harus diperketat. Dengan semakin canggihnya metode serangan, organisasi harus proaktif melakukan audit keamanan, pembaruan versi perangkat lunak, dan pengamanan akses agar terhindar dari kerugian besar di masa depan.

Ikuti terus berita terbaru dan update keamanan siber untuk menjaga sistem Anda tetap terlindungi dari ancaman yang semakin kompleks.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

/data/photo/2026/05/19/6a0c68c391abd.jpg)

:strip_icc():format(jpeg)/kly-media-production/medias/6299011/original/038792900_1779173500-ClipDown.com_682701121_18591546583061553_7408664614727289367_n.jpg)