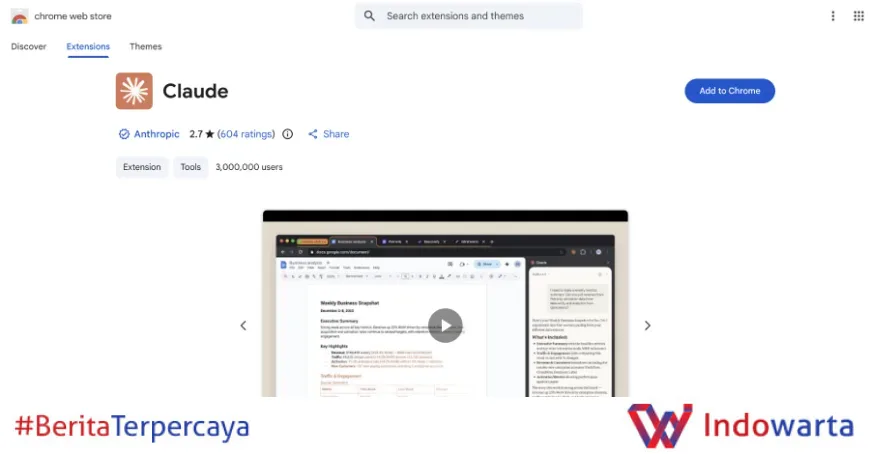

Kelemahan Ekstensi Claude Memungkinkan Serangan XSS Tanpa Klik dari Situs Manapun

Peneliti keamanan siber baru-baru ini mengungkapkan sebuah kerentanan serius pada ekstensi Google Chrome Claude buatan Anthropic yang memungkinkan penyerang menjalankan prompt berbahaya hanya dengan mengunjungi sebuah situs web tanpa perlu interaksi pengguna.

“Kelemahan ini memungkinkan situs web manapun secara diam-diam menyuntikkan prompt ke asisten tersebut seolah-olah ditulis langsung oleh pengguna,” kata Oren Yomtov, peneliti dari Koi Security, dalam laporan yang dibagikan kepada The Hacker News. “Tidak perlu klik, tidak ada permintaan izin. Cukup kunjungi halaman, dan penyerang sepenuhnya mengontrol browser Anda.”

Rangkaian Kerentanan Penyebab Serangan

Masalah ini merupakan kombinasi dari dua kelemahan mendasar:

- Daftar asal (origin allowlist) yang terlalu permisif dalam ekstensi yang mengizinkan subdomain manapun dengan pola

(*.claude.ai)untuk mengirim prompt agar dijalankan Claude. - Kerentanan cross-site scripting (XSS) berbasis Document Object Model (DOM) pada komponen CAPTCHA Arkose Labs yang dihosting di

a-cdn.claude.ai.

Lebih rinci, kerentanan XSS memungkinkan eksekusi kode JavaScript arbitrer dalam konteks domain a-cdn.claude.ai. Penyerang dapat memanfaatkan celah ini untuk menyuntikkan JavaScript yang mengirimkan prompt ke ekstensi Claude.

Ekstensi kemudian mempercayai prompt tersebut karena berasal dari domain yang masuk daftar asal, sehingga langsung memunculkannya di sidebar Claude seolah-olah itu permintaan asli pengguna.

“Halaman penyerang menyematkan komponen Arkose yang rentan itu dalam sebuah

iframetersembunyi, mengirim payload XSS melaluipostMessage, dan skrip yang disuntikkan tersebut memicu prompt ke ekstensi,” jelas Yomtov. “Korban tidak akan melihat apapun.”

Dampak Serangan dan Risiko Keamanan

Eksploitasi keberhasilan celah ini memungkinkan penyerang untuk:

- Mencuri data sensitif seperti token akses.

- Mengakses riwayat percakapan dengan agen AI.

- Melakukan aksi atas nama korban, misalnya mengirim email palsu yang menyamar sebagai pengguna dan meminta data rahasia.

Setelah pengungkapan bertanggung jawab pada 27 Desember 2025, Anthropic segera memperbaiki ekstensi tersebut dengan menerapkan pemeriksaan asal yang ketat, hanya mengizinkan domain claude.ai secara tepat untuk mengirim prompt.

Sementara itu, Arkose Labs juga telah menambal kerentanan XSS tersebut sejak 19 Februari 2026.

Analisis Redaksi

Menurut pandangan redaksi, kasus ini menyoroti betapa rentannya asisten AI berbasis browser terhadap serangan yang canggih dan diam-diam. Semakin canggih kemampuan asisten AI dalam mengendalikan browser dan mengakses data pengguna, semakin tinggi pula nilai mereka sebagai target serangan.

Ekstensi yang bisa membaca kredensial, mengirim email, dan menjalankan perintah atas nama pengguna merupakan agen otonom yang keamanannya sangat bergantung pada kepercayaan domain asal yang diizinkan. Kelemahan sekecil apapun dalam konfigurasi daftar asal bisa berujung pada kompromi total.

Dengan pembaruan keamanan yang sudah diterapkan, para pengguna ekstensi Claude disarankan untuk selalu memperbarui ke versi terbaru dan waspada terhadap aktivitas mencurigakan. Ke depan, pengembang ekstensi AI dan penyedia layanan CAPTCHA harus meningkatkan verifikasi keamanan domain dan metode komunikasi antar komponen untuk mencegah eksploitasi serupa.

Berita ini juga menjadi pengingat pentingnya tinjauan keamanan berlapis pada produk AI yang semakin terintegrasi dalam kehidupan digital sehari-hari.

Untuk informasi lebih lanjut dan pembaruan keamanan terkini, ikuti terus berita teknologi dan keamanan siber terpercaya di platform kami.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

/data/photo/2020/11/13/5fae3285c7720.jpg)

/data/photo/2019/02/12/1291999198.jpg)