Hive0163 Gunakan Malware Slopoly Berbasis AI untuk Akses Persisten dalam Serangan Ransomware

Kelompok ancaman siber Hive0163 diketahui menggunakan malware bernama Slopoly yang dibantu oleh kecerdasan buatan (Artificial Intelligence/AI) untuk mempertahankan akses secara persisten dalam serangan ransomware mereka pada tahun 2026. Penemuan ini menunjukkan bagaimana AI semakin mempercepat proses pengembangan malware oleh pelaku kejahatan siber.

Slopoly: Malware AI yang Mempertahankan Akses Lebih dari Seminggu

Peneliti keamanan siber dari IBM X-Force membagikan laporan terkait malware Slopoly yang diduga dihasilkan dengan bantuan model bahasa besar (Large Language Model/LLM) yang belum diketahui secara pasti. Menurut Golo Mühr, peneliti IBM X-Force, meskipun Slopoly belum memperlihatkan teknik canggih yang spektakuler, malware ini memperlihatkan bagaimana pelaku kejahatan dengan mudah menggunakan AI untuk membuat kerangka malware baru dalam waktu singkat.

"Meskipun masih relatif biasa, malware yang dihasilkan AI seperti Slopoly memperlihatkan betapa mudahnya pelaku kejahatan memanfaatkan AI untuk mengembangkan kerangka malware baru hanya dalam sebagian kecil waktu yang dibutuhkan sebelumnya," ujar Mühr.

Dalam satu serangan ransomware yang diamati pada awal 2026, Hive0163 menggunakan Slopoly pada tahap pasca-eksploitasi untuk menjaga akses ke server yang sudah dikompromikan selama lebih dari satu minggu. Ini menandakan kemampuan malware dalam mempertahankan kehadirannya secara persisten dan sulit dideteksi.

Cara Kerja dan Keunikan Slopoly

Slopoly dioperasikan melalui sebuah PowerShell script yang kemungkinan besar dibuat oleh sebuah builder. Script ini juga menetapkan persistence dengan membuat tugas terjadwal bernama "Runtime Broker". Script tersebut dilengkapi dengan komentar yang cukup lengkap, penanganan error, pencatatan log, dan variabel dengan penamaan yang akurat — hal yang mengindikasikan keterlibatan AI dalam proses pembuatannya.

Slopoly digambarkan dalam komentarnya sebagai "Polymorphic C2 Persistence Client," yang berarti bagian dari kerangka kerja command-and-control (C2). Namun, Mühr mengungkapkan bahwa script ini tidak benar-benar bersifat polymorphic karena tidak mengubah kode dirinya sendiri saat berjalan. Builder yang digunakan mungkin hanya menghasilkan klien baru dengan variasi konfigurasi dan nama fungsi secara acak, sebuah teknik umum pada builder malware.

Fungsionalitas utama Slopoly adalah sebagai backdoor yang mengirimkan sinyal "heartbeat" berisi informasi sistem ke server C2 setiap 30 detik, kemudian mengecek perintah baru setiap 50 detik. Perintah dieksekusi melalui cmd.exe dan hasilnya dikirim kembali ke server. Meski demikian, detail perintah yang dijalankan masih belum diketahui publik.

Serangkaian Serangan Hive0163 dan Teknik Akses Awal

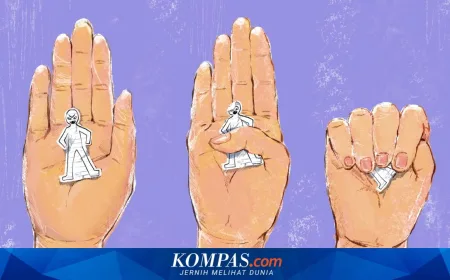

Dalam serangan yang sama, metode serangan awal menggunakan teknik ClickFix berupa rekayasa sosial untuk membujuk korban menjalankan perintah PowerShell, yang kemudian mengunduh malware NodeSnake. NodeSnake adalah komponen tahap pertama yang dibuat untuk menjalankan perintah shell, menetapkan persistence, dan mengunduh kerangka malware yang lebih besar seperti Interlock RAT dan ransomware Interlock.

Hive0163 dikenal menggunakan berbagai metode untuk mendapatkan akses awal, termasuk ClickFix, malvertising, serta memanfaatkan broker akses awal seperti TA569 (alias SocGholish) dan TAG-124 (alias KongTuke dan LandUpdate808). Kerangka malware yang digunakan mendukung berbagai bahasa pemrograman seperti PowerShell, PHP, C/C++, Java, dan JavaScript untuk sistem operasi Windows dan Linux.

Mirip dengan NodeSnake, malware ini berkomunikasi dengan server jarak jauh untuk menerima perintah yang memungkinkan pembuatan terowongan SOCKS5 proxy, pembukaan shell balik (reverse shell), dan pengiriman payload tambahan seperti Interlock ransomware dan Slopoly.

Tren Malware Berbasis AI yang Semakin Meningkat

Slopoly merupakan bagian dari tren malware yang dibantu AI yang semakin berkembang, termasuk juga malware seperti VoidLink dan PromptSpy. Ini menandakan bahwa pelaku kejahatan siber semakin memanfaatkan AI untuk mempercepat proses pengembangan malware dan memperbesar skala operasi mereka.

"Pengenalan malware yang dihasilkan AI tidak menghadirkan ancaman baru yang lebih canggih secara teknis, namun secara tidak proporsional membantu pelaku kejahatan dengan mengurangi waktu yang dibutuhkan untuk mengembangkan dan melancarkan serangan," jelas IBM X-Force.

Analisis Redaksi

Menurut pandangan redaksi, penggunaan AI dalam pengembangan malware seperti Slopoly merupakan perubahan paradigma dalam ancaman siber yang tidak boleh diabaikan. Meskipun secara teknis malware ini belum terlalu kompleks, kemampuan AI dalam mempercepat pembuatan dan modifikasi kode memungkinkan pelaku kejahatan untuk lebih cepat bereaksi dan mengadaptasi serangan mereka.

Hal ini juga membuka kemungkinan munculnya malware yang lebih canggih dan sulit dideteksi dengan siklus pengembangan yang jauh lebih singkat. Organisasi dan perusahaan perlu meningkatkan kesiapan mereka dalam menghadapi malware yang tidak hanya dibuat oleh manusia, tetapi juga oleh mesin yang terus belajar dan berinovasi.

Ke depan, pemantauan intensif terhadap teknik serangan baru dan investasi pada teknologi pertahanan siber berbasis AI akan menjadi kunci untuk mengimbangi laju inovasi berbahaya ini. Masyarakat juga harus lebih waspada terhadap metode rekayasa sosial yang semakin canggih, seperti ClickFix, yang menjadi pintu masuk utama malware berbahaya tersebut.

Terus ikuti perkembangan terbaru dalam dunia keamanan siber untuk memahami bagaimana AI mengubah lanskap ancaman digital dan langkah apa yang dapat diambil untuk melindungi data serta infrastruktur penting.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

:quality(30):format(webp):focal(0.5x0.5:0.5x0.5)/tribunnews/foto/bank/originals/tindakaaaannnn-tegas-terukur.jpg)

:strip_icc():format(jpeg)/kly-media-production/medias/6100795/original/095270100_1778986735-Vicky_Shu_2.jpg)