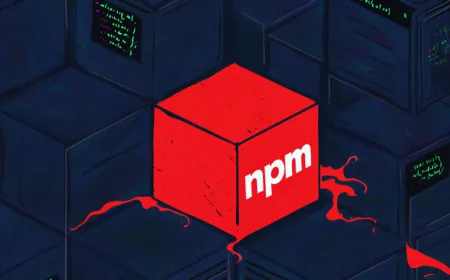

Malware VENON Berbasis Rust Serang 33 Bank Brasil dengan Teknik Pencurian Kredensial

Peneliti keamanan siber baru-baru ini mengungkap keberadaan malware perbankan baru berbasis Rust yang menargetkan pengguna di Brasil, menandai perubahan signifikan dari malware perbankan tradisional yang sebelumnya lebih banyak menggunakan bahasa Delphi di ekosistem kejahatan siber Amerika Latin.

Malware yang didesain untuk menginfeksi sistem operasi Windows ini, ditemukan pertama kali pada bulan Februari 2026, dan diberi nama kode VENON oleh perusahaan keamanan siber Brasil, ZenoX.

Karakteristik dan Teknik Serangan Malware VENON

VENON memiliki sejumlah fitur yang mirip dengan trojan perbankan terkenal yang telah lama mengincar wilayah Amerika Latin, seperti Grandoreiro, Mekotio, dan Coyote. Fitur tersebut mencakup logika overlay perbankan yang menipu, pemantauan jendela aktif, serta metode pembajakan shortcut (LNK) yang canggih.

Yang membedakan VENON adalah penggunaan bahasa pemrograman Rust yang dikenal sulit dan memerlukan keahlian teknis tinggi. Menurut ZenoX, struktur kode pada malware ini menunjukkan bahwa pembuatnya memahami kemampuan trojan perbankan regional yang ada dan bahkan menggunakan generative AI untuk menulis ulang dan memperluas fungsi tersebut dalam Rust.

Analisis lebih lanjut mengungkapkan bahwa versi awal malware ini, yang ditemukan sejak Januari 2026, memuat jejak pengembangan berupa path lengkap dari lingkungan pengembang, yang menyebutkan nama pengguna Windows "byst4" secara berulang (misalnya "C:\Users\byst4\...").

Rantai Infeksi dan Teknik Pengelakan Canggih

Penyebaran VENON dilakukan melalui rantai infeksi yang kompleks dengan menggunakan teknik DLL side-loading untuk menjalankan DLL berbahaya. Kemungkinan besar, kampanye ini memanfaatkan rekayasa sosial seperti ClickFix untuk meyakinkan korban agar mengunduh arsip ZIP berisi payload melalui skrip PowerShell.

Setelah DLL aktif, malware ini menjalankan sembilan teknik pengelakan, termasuk pemeriksaan anti-sandbox, panggilan sistem tidak langsung (indirect syscalls), bypass ETW dan AMSI. Selanjutnya, malware mengambil konfigurasi dari URL Google Cloud Storage, menginstal tugas terjadwal, dan membuka koneksi WebSocket ke server command-and-control (C2) untuk menerima perintah.

Modifikasi Shortcut dan Target Serangan

Dari DLL juga ditemukan dua blok Visual Basic Script yang mengimplementasikan mekanisme pembajakan shortcut, khusus menargetkan aplikasi perbankan Itaú. Skrip ini menggantikan shortcut sistem asli dengan versi palsu yang mengarahkan korban ke halaman web milik penyerang.

Menariknya, malware ini juga menyediakan opsi uninstall untuk mengembalikan shortcut ke kondisi awal, menandakan pengendalian jarak jauh oleh operator guna menyamarkan jejak serangan.

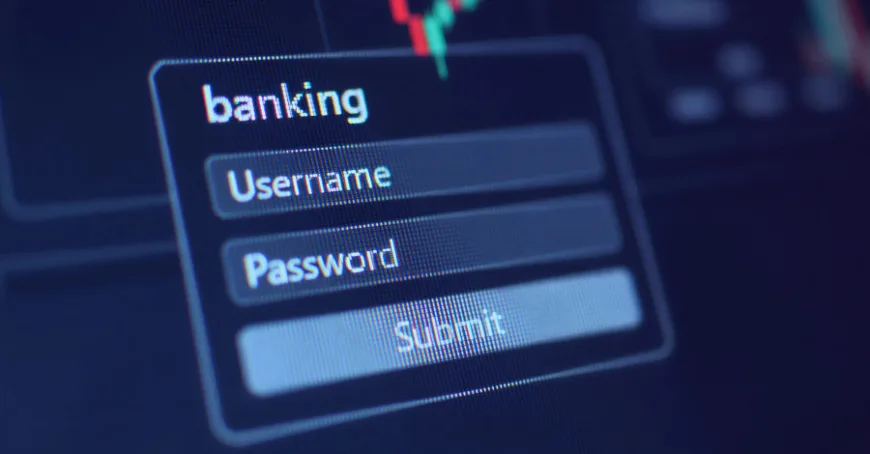

Secara total, VENON mampu menargetkan 33 institusi keuangan dan platform aset digital dengan memantau judul jendela dan domain browser aktif. Malware akan aktif hanya saat aplikasi atau situs yang ditargetkan dibuka, lalu menampilkan overlay palsu untuk mencuri kredensial pengguna.

Konteks Ancaman Siber di Brasil

Pengungkapan ini terjadi bersamaan dengan kampanye lain yang memanfaatkan popularitas WhatsApp di Brasil, di mana aktor ancaman menyebarkan cacing bernama SORVEPOTEL melalui versi desktop web WhatsApp. Metode ini memanfaatkan chat yang sudah terautentikasi untuk mengirimkan umpan berbahaya, yang kemudian menimbulkan instalasi malware perbankan seperti Maverick, Casbaneiro, atau Astaroth.

"Satu pesan WhatsApp yang dikirim melalui sesi SORVEPOTEL yang dibajak cukup untuk menarik korban ke dalam rantai multi-tahap yang akhirnya menghasilkan implantasi Astaroth yang berjalan sepenuhnya di memori," kata Blackpoint Cyber.

Menurut Blackpoint Cyber, kombinasi alat otomasi lokal, driver browser tanpa pengawasan, serta runtime yang dapat ditulis oleh pengguna menciptakan lingkungan yang sangat permisif, yang memudahkan cacing dan payload akhir untuk menginfeksi sistem korban dengan mudah.

Analisis Redaksi

Menurut pandangan redaksi, kemunculan VENON menandai evolusi signifikan dalam malware perbankan di Amerika Latin, khususnya Brasil, dengan penggunaan Rust yang memperlihatkan peningkatan kompleksitas teknis dan pendekatan pengembangan yang lebih modern, termasuk pemanfaatan AI generatif.

Hal ini menunjukkan bahwa pelaku kejahatan siber semakin serius mengadopsi teknologi mutakhir untuk menghindari deteksi dan memperluas dampak serangan mereka. Penggunaan overlay yang sangat spesifik dan kemampuan uninstall jarak jauh membuat operasi ini sulit dilacak dan diatasi secara cepat oleh pihak berwenang maupun korban.

Ke depannya, pengguna dan institusi finansial perlu meningkatkan kewaspadaan dan memperkuat mekanisme keamanan, terutama dalam menghadapi teknik sosial engineering yang kian canggih di platform populer seperti WhatsApp. Pemantauan aktif dan edukasi pengguna menjadi kunci utama untuk menekan risiko kerugian akibat malware seperti VENON.

Perkembangan serangan ini juga mengindikasikan tren global bahwa pelaku kejahatan siber tidak hanya beradaptasi dengan alat baru tapi juga menggabungkan berbagai teknik kompleks dalam satu kampanye, sehingga menuntut respons keamanan yang lebih terintegrasi dan cepat.

Untuk informasi terbaru mengenai ancaman siber di Brasil dan dunia, tetap ikuti update kami di Google News, Twitter, dan LinkedIn.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

:quality(30):format(webp):focal(0.5x0.5:0.5x0.5)/tribunnews/foto/bank/originals/tindakaaaannnn-tegas-terukur.jpg)

:strip_icc():format(jpeg)/kly-media-production/medias/6100795/original/095270100_1778986735-Vicky_Shu_2.jpg)