Malware DeepLoad Gunakan ClickFix dan WMI untuk Mencuri Kredensial Browser

Malware DeepLoad baru-baru ini ditemukan menggunakan taktik ClickFix dan WMI persistence untuk mencuri kredensial browser dengan cara yang sangat canggih dan sulit dideteksi. Serangan ini memanfaatkan rekayasa sosial untuk menyebarkan malware loader yang sebelumnya belum teridentifikasi.

Metode Serangan DeepLoad dengan ClickFix dan PowerShell

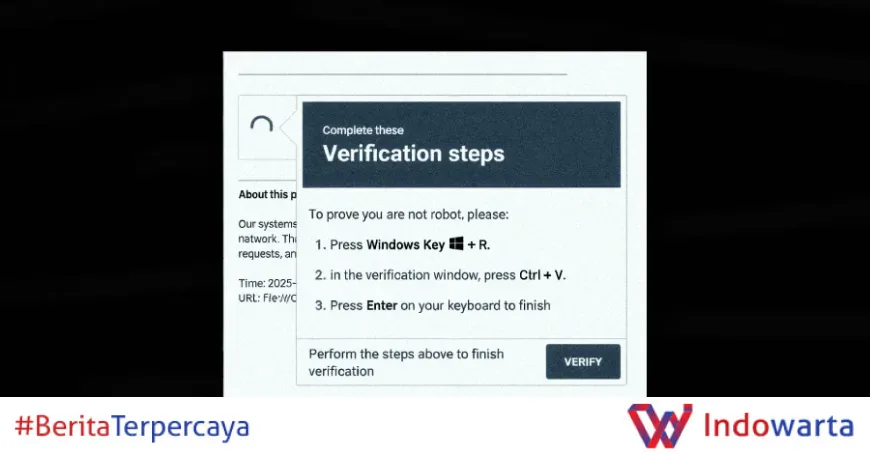

Menurut laporan dari para peneliti ReliaQuest, Thassanai McCabe dan Andrew Currie, kampanye ini dimulai dengan umpan ClickFix yang menipu pengguna agar menjalankan perintah PowerShell melalui dialog Windows Run. Umpan ini mengklaim memperbaiki masalah yang sebenarnya tidak ada, sehingga pengguna tanpa sadar mengeksekusi perintah berbahaya.

"Malware ini kemungkinan menggunakan obfuscation yang dibantu AI dan injeksi proses untuk menghindari pemindaian statis, sementara pencurian kredensial dimulai segera dan dapat menangkap password serta sesi meskipun loader utama diblokir," kata McCabe dan Currie.

Perintah tersebut menjalankan mshta.exe, sebuah utilitas Windows yang sah, untuk mengunduh dan menjalankan loader PowerShell yang telah disamarkan dengan variabel-variabel acak yang tidak berarti. Teknik ini diduga menggunakan kecerdasan buatan untuk menyusun lapisan obfuscation yang rumit sehingga sulit dideteksi alat keamanan.

Evasif dan Menyamarkan Jejak Malware DeepLoad

DeepLoad sengaja menyamarkan dirinya agar terlihat seperti aktivitas Windows normal, termasuk menyimpan payload di dalam executable bernama LockAppHost.exe, yang merupakan proses Windows asli untuk mengelola layar kunci. Selain itu, malware ini menonaktifkan riwayat perintah PowerShell dan langsung memanggil fungsi inti Windows untuk menjalankan proses dan memodifikasi memori, sehingga melewati pemantauan yang biasanya mengawasi aktivitas PowerShell.

ReliaQuest juga menjelaskan bahwa:

- DeepLoad membuat komponen sekunder secara dinamis menggunakan fitur Add-Type PowerShell untuk mengompilasi dan menjalankan kode C# yang menghasilkan file DLL sementara dengan nama acak di direktori Temp pengguna.

- Ini memungkinkan malware menghindari deteksi berbasis nama file karena DLL ini dibuat ulang setiap kali dijalankan.

- Malware juga menggunakan asynchronous procedure call (APC) injection untuk menjalankan payload utama di dalam proses Windows terpercaya tanpa menulis payload terdekripsi ke disk.

Pencurian Kredensial dan Penyebaran Lebih Lanjut

DeepLoad dirancang untuk mencuri kredensial dengan mengambil password dari browser yang terpasang di perangkat korban. Selain itu, malware ini memasang ekstensi browser berbahaya yang dapat mencegat kredensial saat pengguna memasukkannya pada halaman login dan bertahan lintas sesi pengguna kecuali secara eksplisit dihapus.

Fitur berbahaya lainnya adalah kemampuannya mendeteksi perangkat media yang dapat dilepas seperti USB, lalu menyalin file berisi malware dengan nama seperti ChromeSetup.lnk, Firefox Installer.lnk, dan AnyDesk.lnk agar ketika diklik dua kali, perangkat lain langsung terinfeksi.

WMI persistence memungkinkan DeepLoad melakukan reinfeksi otomatis pada perangkat yang tampak bersih setelah tiga hari tanpa memerlukan interaksi pengguna atau pelaku kejahatan. Teknik ini memecah rantai proses induk-anak yang biasanya menjadi pola deteksi dan membuat langganan event WMI yang diam-diam menjalankan ulang serangan.

Implikasi dan Tren Malware Loader Lain

DeepLoad merupakan contoh malware multiguna yang mampu melakukan berbagai aksi jahat sepanjang cyber kill chain dengan menghindari deteksi keamanan melalui teknik canggih yang menghindari penulisan artefak di disk, menyamarkan aktivitas di proses Windows, dan menyebar dengan cepat ke mesin lain.

Berbarengan dengan itu, G DATA mengungkap malware loader lain bernama Kiss Loader yang disebarkan lewat file shortcut Internet Windows yang dilampirkan dalam email phishing. File ini menghubungkan ke sumber WebDAV jarak jauh pada domain TryCloudflare untuk mendapatkan shortcut sekunder yang menyamar sebagai dokumen PDF.

Shortcut ini menjalankan skrip WSH yang kemudian menjalankan komponen JavaScript, mengambil skrip batch untuk menampilkan PDF palsu, mengatur persistensi di folder Startup, dan mengunduh Kiss Loader berbasis Python. Tahap terakhir memuat Venom RAT versi AsyncRAT dengan teknik APC injection.

Sejauh ini, belum diketahui seberapa luas penyebaran Kiss Loader dan apakah dijual melalui model malware-as-a-service (MaaS). Pelaku di balik loader ini mengaku berasal dari Malawi.

Analisis Redaksi

Menurut pandangan redaksi, kemunculan DeepLoad menandai peningkatan signifikan dalam evolusi malware loader yang semakin pintar memanfaatkan teknik rekayasa sosial dan metode teknis canggih untuk mengelabui sistem keamanan. Penggunaan AI dalam obfuscation dan teknik injeksi proses menunjukkan bahwa pelaku ancaman kini memiliki sumber daya dan keahlian tinggi yang harus diwaspadai oleh tim keamanan siber.

Lebih jauh, kemampuan malware ini melakukan persistence tanpa interaksi pengguna dan menyebar lewat media yang dapat dilepas menunjukkan potensi infeksi yang meluas secara cepat di lingkungan perusahaan atau institusi besar. Organisasi perlu memperkuat deteksi perilaku aneh pada proses Windows dan meningkatkan kesadaran pengguna terhadap rekayasa sosial ClickFix.

Ke depan, penting untuk terus memantau tren penggunaan WMI sebagai sarana reinfeksi yang tersembunyi dan melihat apakah model MaaS semakin populer, seperti yang diduga pada Kiss Loader. Hal ini bisa memicu gelombang serangan baru yang lebih sulit diatasi tanpa pendekatan keamanan yang holistik dan berbasis perilaku.

Untuk informasi lebih lengkap, Anda dapat membaca laporan asli di The Hacker News dan mengikuti update keamanan siber terbaru dari sumber terpercaya.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

:strip_icc():format(jpeg)/kly-media-production/medias/5123488/original/058050100_1738817537-Screen_Shot_2025-02-06_at_11.38.23.jpg)

/data/photo/2026/05/16/6a07fd9d7ebd8.jpg)

/data/photo/2026/05/16/6a07f0da9d8e5.jpeg)