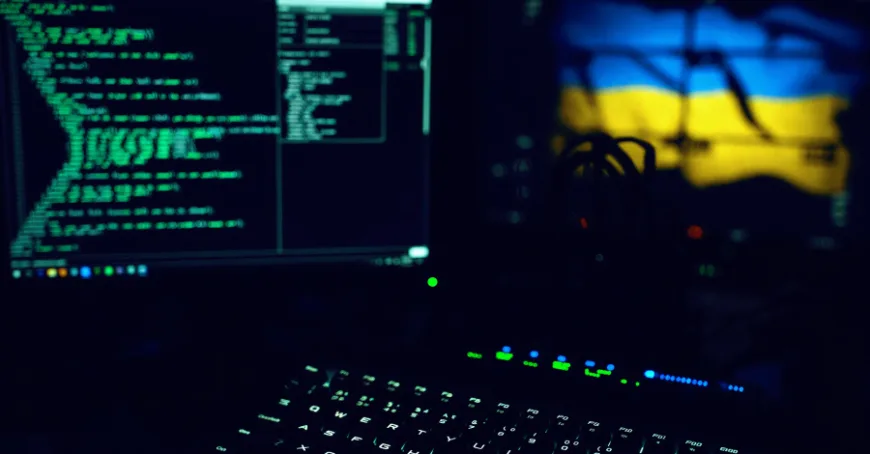

Kampanye APT28 di Ukraina Gunakan Loader BadPaw dan Backdoor MeowMeow

Peneliti keamanan siber baru-baru ini mengungkap sebuah kampanye siber yang berkaitan dengan kelompok ancaman APT28 yang menargetkan entitas di Ukraina dengan dua keluarga malware yang sebelumnya belum didokumentasikan, yakni BadPaw dan MeowMeow.

Rantai Serangan dan Teknik Phishing yang Digunakan

Kampanye ini dimulai dengan pengiriman email phishing yang berisi tautan menuju arsip ZIP. Saat diekstrak, sebuah file HTA awal menampilkan dokumen pancingan berbahasa Ukraina yang berisi permohonan terkait penyeberangan perbatasan, bertujuan untuk menipu korban agar percaya dan membuka berkas tersebut, menurut laporan dari ClearSky.

Selanjutnya, rantai serangan memuat loader berbasis .NET bernama BadPaw, yang berfungsi menghubungi server jarak jauh untuk mengunduh dan mengaktifkan backdoor kompleks bernama MeowMeow.

Kampanye ini dengan tingkat keyakinan sedang diatribusikan kepada aktor ancaman yang disponsori negara Rusia, APT28, berdasarkan jejak target, konteks geopolitik dari pancingan yang digunakan, serta tumpang tindih teknik dengan operasi siber Rusia terdahulu.

Detail Teknik Serangan dan Mekanisme Malware

Email phishing dikirim dari domain ukr[.]net yang berupaya membangun kredibilitas dan kepercayaan korban. Pesan tersebut menyertakan tautan ke file ZIP yang ketika diklik, korban diarahkan ke URL dengan gambar sangat kecil sebagai tracking pixel untuk memberi sinyal kepada operator bahwa tautan telah diakses.

Setelah itu, korban diarahkan ke URL kedua untuk mengunduh arsip ZIP. File ZIP berisi aplikasi HTML (HTA) yang saat dijalankan akan menurunkan dokumen penipuan sebagai mekanisme pengalihan, sekaligus menjalankan tahap berikutnya secara diam-diam.

Menurut ClearSky,

"Dokumen penipuan tersebut berfungsi sebagai taktik rekayasa sosial, menampilkan konfirmasi penerimaan permohonan pemerintah terkait penyeberangan perbatasan Ukraina, untuk menjaga kesan legitimasi."

File HTA juga melakukan pemeriksaan lingkungan dengan mengecek kunci registri Windows KLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\InstallDate untuk memperkirakan usia sistem operasi. Malware ini otomatis menghentikan eksekusi jika sistem baru diinstal dalam sepuluh hari terakhir, guna menghindari lingkungan sandbox atau analisis.

Jika lingkungan memenuhi kriteria, malware mengekstrak dua file dari arsip ZIP—sebuah skrip Visual Basic (VBScript) dan gambar PNG—yang disimpan dengan nama berbeda dan kemudian membuat tugas terjadwal untuk menjalankan VBScript agar malware tetap aktif di sistem.

VBScript bertugas mengekstrak kode berbahaya yang disematkan dalam gambar PNG tersebut, yaitu loader BadPaw yang telah diobfuskasi. BadPaw dapat menghubungi server komando dan kontrol (C2) untuk mengunduh komponen tambahan, termasuk file eksekusi bernama MeowMeow.

ClearSky menjelaskan,

"Jika file BadPaw dijalankan terpisah dari rantai serangan penuh, ia akan memulai kode dummy yang menampilkan antarmuka grafis bergambar kucing, selaras dengan tema visual gambar awal."

Ketika tombol "MeowMeow" di GUI dummy ditekan, aplikasi hanya menampilkan pesan "Meow Meow Meow" tanpa melakukan aksi berbahaya lebih lanjut, sebagai jebakan kedua untuk mengelabui analis manual.

Fungsi dan Ciri Khas Backdoor MeowMeow

Backdoor MeowMeow hanya diaktifkan jika dijalankan dengan parameter tertentu ("-v") yang diberikan oleh rantai infeksi awal, serta setelah memastikan sistem bukan lingkungan sandbox dan tidak ada alat forensik atau monitoring seperti Wireshark, Procmon, Ollydbg, dan Fiddler yang aktif.

Fungsi utama MeowMeow meliputi eksekusi perintah PowerShell dari jarak jauh dan operasi sistem file seperti membaca, menulis, dan menghapus data. Peneliti menemukan string bahasa Rusia dalam kode sumber, yang menguatkan dugaan bahwa aktor ancaman ini merupakan kelompok berbahasa Rusia.

ClearSky menambahkan,

"Adanya string bahasa Rusia ini menunjukkan dua kemungkinan: aktor ancaman melakukan kesalahan OPSEC dengan tidak melokalisasi kode untuk target Ukraina, atau secara tidak sengaja meninggalkan artefak pengembangan berbahasa Rusia selama fase produksi malware."

Analisis Redaksi

Menurut pandangan redaksi, kampanye siber ini menegaskan bagaimana konfrontasi geopolitik memanifestasikan dirinya dalam dunia maya, dengan aktor negara seperti APT28 menggunakan teknik canggih untuk memanfaatkan situasi konflik di Ukraina. Penggunaan malware yang dirancang khusus dengan lapisan jebakan dan pemeriksaan lingkungan menunjukkan tingkat profesionalisme dan kehati-hatian yang tinggi, yang dapat menyulitkan upaya deteksi dan mitigasi oleh korban maupun lembaga keamanan.

Lebih jauh, adanya kesalahan dalam pelokalan kode malware—meninggalkan string bahasa Rusia—menyiratkan kemungkinan kesalahan operasional atau terburu-buru dalam pengembangan, yang bisa menjadi celah bagi analis keamanan untuk mengidentifikasi dan mengaitkan kampanye ini dengan pelaku tertentu.

Penting bagi organisasi dan individu di Ukraina, serta komunitas keamanan global, untuk terus meningkatkan kewaspadaan terhadap serangan phishing semacam ini dan memperkuat mekanisme pertahanan siber. Ke depan, pemantauan aktivitas APT28 dan grup sejenis harus tetap menjadi prioritas utama, mengingat ancaman yang terus berevolusi dan potensi dampaknya yang luas.

Untuk informasi terbaru dan analisis mendalam mengenai ancaman siber, terus ikuti kami melalui Google News, Twitter, dan LinkedIn.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

:strip_icc():format(jpeg)/kly-media-production/medias/5123488/original/058050100_1738817537-Screen_Shot_2025-02-06_at_11.38.23.jpg)

/data/photo/2026/05/16/6a07fd9d7ebd8.jpg)

/data/photo/2026/05/16/6a07f0da9d8e5.jpeg)

/data/photo/2022/02/28/621c832c944dd.jpg)

:strip_icc():format(jpeg)/kly-media-production/medias/6100795/original/095270100_1778986735-Vicky_Shu_2.jpg)

/data/photo/2024/03/25/66005fc993ed1.jpg)