UNC4899 Gunakan AirDrop dan Eksploitasi Cloud untuk Curi Jutaan dari Perusahaan Crypto

Kelompok ancaman asal Korea Utara, UNC4899, diduga melakukan kampanye peretasan canggih terhadap sebuah perusahaan cryptocurrency pada tahun 2025, dengan tujuan mencuri jutaan dolar dalam bentuk aset digital. Peristiwa ini diungkap oleh Google Cloud dalam laporan Cloud Threat Horizons semester pertama 2026 yang dibagikan kepada The Hacker News.

Modus Operandi UNC4899 dalam Serangan Cloud

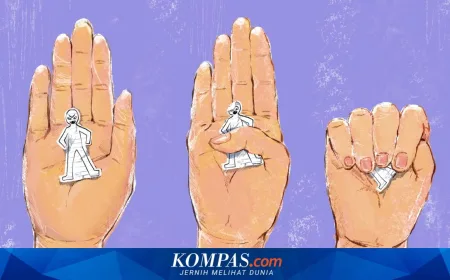

Serangan ini menunjukkan kombinasi teknik rekayasa sosial, pemanfaatan transfer data peer-to-peer (P2P) dari perangkat pribadi ke perangkat perusahaan, serta eksploitasi lingkungan cloud yang sangat canggih. Dalam laporan tersebut dijelaskan, pelaku berhasil mengakses lingkungan cloud dengan memanfaatkan alur kerja DevOps yang sah, mencuri kredensial, keluar dari kontainer terbatas, dan memanipulasi database Cloud SQL untuk melakukan pencurian cryptocurrency.

Rantai serangan dimulai dari kompromi perangkat pribadi seorang pengembang yang kemudian berlanjut ke perangkat kerja perusahaan, sebelum akhirnya menyerang sistem cloud untuk mengubah logika keuangan tanpa izin.

Detail Tahapan Serangan

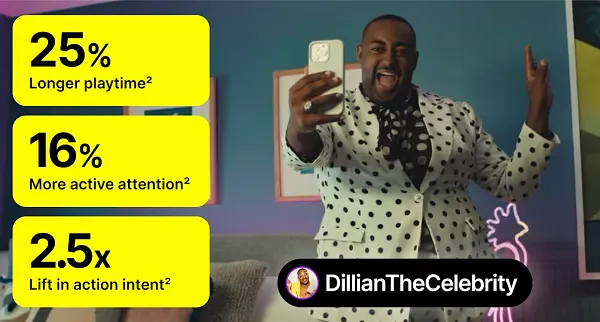

- Rekayasa Sosial dan Pengiriman Malware via AirDrop

Pelaku menggunakan teknik rekayasa sosial untuk meyakinkan pengembang agar mengunduh sebuah berkas arsip yang diklaim sebagai kolaborasi proyek open-source. Berkas ini kemudian dipindahkan ke perangkat perusahaan menggunakan AirDrop. - Eksekusi Kode Berbahaya di IDE

Pengembang menggunakan Integrated Development Environment (IDE) berbasis AI untuk membuka arsip tersebut dan menjalankan kode Python berbahaya yang disematkan, yang kemudian menjalankan sebuah binary palsu yang menyamar sebagai perintah Kubernetes CLI. - Backdoor dan Akses ke Cloud

Binary tersebut menghubungi domain yang dikontrol penyerang, membuka pintu belakang ke mesin perusahaan korban. Dari situ, pelaku memanfaatkan sesi otentikasi dan kredensial yang tersedia untuk mengakses lingkungan Google Cloud. - Peninjauan Awal dan Modifikasi Kebijakan MFA

Setelah akses diperoleh, pelaku melakukan pengintaian, menemukan host bastion, dan memodifikasi kebijakan autentikasi multi-faktor (MFA) untuk mendapatkan akses lebih dalam ke sistem Kubernetes. - Penerapan Teknik Living-Off-The-Cloud (LOTC)

Pelaku mengubah konfigurasi deployment Kubernetes agar setiap kontainer baru secara otomatis menjalankan perintah bash yang mengunduh backdoor, memastikan akses berkelanjutan. - Manipulasi CI/CD dan Eskalasi Hak Akses

Pelaku mengubah sumber daya Kubernetes yang terkait dengan platform CI/CD untuk menampilkan token akun layanan di log, memperoleh token dengan hak istimewa tinggi, lalu bergerak lateral ke pod yang mengelola kebijakan jaringan dan load balancing. - Pelarian dari Kontainer dan Pemasangan Backdoor Persisten

Dengan token yang dicuri, pelaku mengautentikasi ke pod infrastruktur sensitif, keluar dari kontainer terbatas, dan memasang backdoor untuk akses jangka panjang. - Pencurian Kredensial Database dan Modifikasi Akun Pengguna

Pelaku mengakses variabel lingkungan pod yang menyimpan kredensial database secara tidak aman, lalu menggunakan kredensial tersebut untuk masuk ke database produksi melalui Cloud SQL Auth Proxy, melakukan reset password dan pembaruan MFA bagi akun bernilai tinggi. - Pencurian Aset Digital

Serangan diakhiri dengan penarikan jutaan dolar dalam bentuk aset digital menggunakan akun yang telah dikompromikan.

Risiko dan Implikasi Keamanan Cloud

Google menekankan bahwa insiden ini menyoroti risiko besar dari metode transfer data P2P pribadi ke perusahaan, penggunaan mode kontainer dengan hak istimewa tinggi, dan pengelolaan rahasia yang tidak aman di cloud. Organisasi disarankan untuk menerapkan strategi pertahanan berlapis, termasuk validasi identitas secara ketat, pembatasan transfer data di titik akhir, dan isolasi yang kuat dalam lingkungan runtime cloud untuk membatasi dampak serangan.

Rekomendasi Perlindungan dari Google Cloud

- Menerapkan akses berbasis konteks dan autentikasi multi-faktor tahan phishing.

- Memastikan hanya citra terpercaya yang digunakan untuk deployment.

- Mengisolasi node yang terkompromi agar tidak terkoneksi dengan host eksternal.

- Memantau proses kontainer yang tidak terduga.

- Mengadopsi manajemen rahasia yang kuat dan kebijakan ketat untuk menonaktifkan atau membatasi berbagi file P2P seperti AirDrop dan Bluetooth.

- Membatasi pemasangan media eksternal yang tidak dikelola pada perangkat perusahaan.

Analisis Redaksi

Menurut pandangan redaksi, serangan UNC4899 ini merupakan contoh nyata bagaimana metode serangan modern tidak hanya mengandalkan eksploitasi teknis, tetapi juga memanfaatkan celah manusiawi melalui rekayasa sosial dan pemanfaatan mekanisme transfer data yang dianggap aman seperti AirDrop. Living-off-the-cloud sebagai teknik persistensi menunjukkan bahwa para pelaku kini semakin mahir menggunakan lingkungan cloud sebagai infrastruktur serangan, bukan sekadar target.

Implikasi jangka panjangnya sangat serius, terutama bagi perusahaan yang mengelola aset digital dan menggunakan DevOps serta Kubernetes dalam pengoperasiannya. Risiko kebocoran kredensial dan konfigurasi cloud yang lemah bisa berakibat fatal, bukan hanya kehilangan dana, tapi juga reputasi dan kepercayaan pelanggan.

Ke depan, organisasi harus lebih proaktif dalam mengamankan rantai pasokan perangkat lunak dan perangkat keras, serta membatasi transfer data antar perangkat dengan kontrol ketat. Perhatian khusus juga harus diberikan pada pengelolaan rahasia dan autentikasi berlapis yang mampu menghalangi akses tidak sah bahkan setelah kredensial dicuri.

Dalam lanskap ancaman yang terus berkembang, peningkatan kesadaran dan investasi pada keamanan cloud serta pelatihan keamanan siber bagi karyawan menjadi kunci untuk meminimalkan risiko serupa di masa depan.

Ikuti terus perkembangan keamanan siber dan tips perlindungan terkini melalui saluran resmi kami di Google News, Twitter, dan LinkedIn.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

:quality(30):format(webp):focal(0.5x0.5:0.5x0.5)/tribunnews/foto/bank/originals/tindakaaaannnn-tegas-terukur.jpg)

:strip_icc():format(jpeg)/kly-media-production/medias/6100795/original/095270100_1778986735-Vicky_Shu_2.jpg)