Serangan Rantai Pasok GlassWorm Manfaatkan 72 Ekstensi Open VSX untuk Menyerang Developer

Serangan rantai pasok siber melalui platform pengembangan perangkat lunak kembali mendapat perhatian serius dengan munculnya kampanye GlassWorm yang memanfaatkan 72 ekstensi berbahaya di Open VSX untuk menyasar para developer. Penemuan ini mengindikasikan eskalasi signifikan dalam metode penyebaran malware yang semakin licik dan sulit dideteksi.

Modus Operandi Serangan GlassWorm di Open VSX

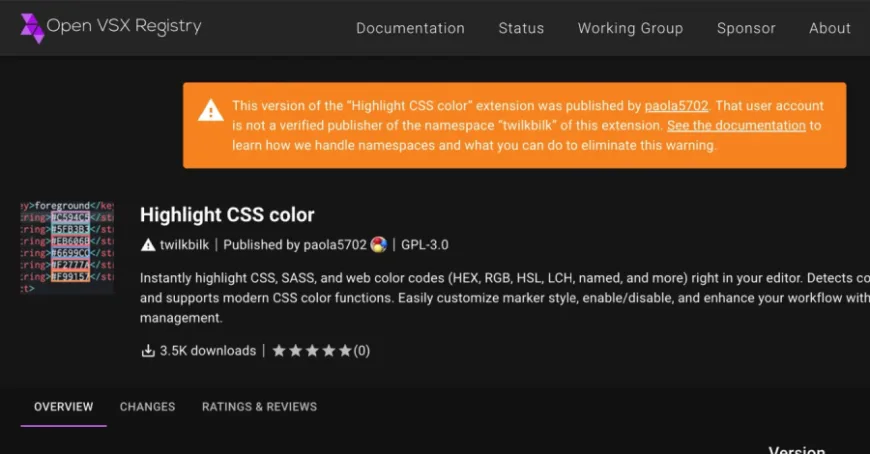

Menurut laporan dari perusahaan keamanan perangkat lunak Socket yang dirilis pada Jumat, pelaku ancaman tidak lagi mengandalkan ekstensi berbahaya yang langsung menyisipkan loader malware. Sebaliknya, mereka memanfaatkan fitur extensionPack dan extensionDependencies untuk mengubah ekstensi yang awalnya tampak berdiri sendiri menjadi kendaraan pengantar malware secara transitif dalam pembaruan berikutnya.

"Alih-alih setiap listing jahat harus menyematkan loader secara langsung, pelaku kini memanfaatkan hubungan antar ekstensi yang memungkinkan paket tampak benign menarik ekstensi terkait GlassWorm setelah membangun kepercayaan," ungkap Socket.

Strategi ini memungkinkan sebuah ekstensi yang tampak aman pada publikasi awalnya berubah menjadi pintu masuk malware tanpa mengubah fungsi utamanya secara jelas. Hal ini menimbulkan tantangan besar bagi mekanisme pemeriksaan dan validasi pada marketplace Open VSX.

Ekstensi Berbahaya yang Terlibat dan Dampaknya pada Developer

Socket mengungkapkan telah menemukan setidaknya 72 ekstensi berbahaya tambahan di Open VSX sejak 31 Januari 2026 yang meniru utilitas populer developer seperti linters, formatter, dan tools AI coding assistants seperti Clade Code dan Google Antigravity. Beberapa nama ekstensi yang dihapus dari registry antara lain:

- angular-studio.ng-angular-extension

- crotoapp.vscode-xml-extension

- gvotcha.claude-code-extension

- mswincx.antigravity-cockpit

- tamokill12.foundry-pdf-extension

- turbobase.sql-turbo-tool

- vce-brendan-studio-eich.js-debuger-vscode

GlassWorm sendiri adalah kampanye malware berkelanjutan yang telah berulang kali menyusup ke Microsoft Visual Studio Marketplace dan Open VSX untuk mencuri data rahasia, menguras dompet cryptocurrency, serta memanfaatkan sistem yang terinfeksi sebagai proxy aktivitas kriminal lain.

Teknik dan Taktik Canggih GlassWorm

Sejak pertama kali terdeteksi oleh Koi Security pada Oktober 2025, GlassWorm menggunakan teknik unik seperti menyisipkan karakter Unicode tak terlihat untuk menyembunyikan kode berbahaya, serta menjalankan pemeriksaan lokasi agar tidak menyasar sistem dengan locale Rusia. Selain itu, kampanye ini juga menggunakan transaksi Solana sebagai dead drop resolver untuk menghubungi server command-and-control (C2).

Dalam iterasi terbaru, terdapat peningkatan obfuscation (penyamaran kode) dan rotasi dompet Solana secara dinamis untuk menghindari deteksi. Taktik ini mirip dengan penggunaan dependensi jahat pada paket npm, dimana ekstensi yang sudah terpercaya dapat menjadi kendaraan distribusi malware karena mempercayai ekstensi lain yang terhubung.

Artinya, satu ekstensi berfungsi sebagai penginstal ekstensi lain yang berbahaya, memungkinkan pelaku mengunggah ekstensi yang tampak aman agar lolos review, kemudian memperbaruinya untuk menyisipkan ekstensi berbahaya sebagai dependensi.

"Akibatnya, ekstensi yang awalnya terlihat non-transitif dan relatif aman dapat berubah menjadi kendaraan pengantar GlassWorm secara transitif tanpa perubahan pada tujuan fungsionalnya," jelas Socket.

Infeksi Meluas di Repositori GitHub dan Multi-platform

Selain Open VSX, kampanye GlassWorm juga menyerang 151 repositori GitHub dalam periode 3-9 Maret 2026 dengan menyuntikkan karakter Unicode tersembunyi untuk menyandikan payload berbahaya. Teknik ini memungkinkan kode jahat tersembunyi yang tidak tampak di editor atau terminal namun dapat mengeksekusi skrip untuk mencuri token, kredensial, dan rahasia lainnya.

Lebih jauh, metode serupa juga ditemukan pada dua paket npm berbeda, menunjukkan serangan lintas platform yang terkoordinasi:

- @aifabrix/miso-client

- @iflow-mcp/watercrawl-watercrawl-mcp

"Injeksi jahat ini tidak muncul dalam commit yang mencurigakan secara jelas. Perubahan di sekitar tampak realistis dan konsisten dengan gaya proyek target, seperti revisi dokumentasi, pembaruan versi, dan perbaikan bug kecil. Hal ini mengindikasikan kemungkinan penggunaan model bahasa besar untuk menghasilkan commit penutup yang meyakinkan," ujar peneliti keamanan Ilyas Makari.

Kontroversi PhantomRaven dan Risiko Remote Dynamic Dependencies

Perusahaan keamanan Endor Labs juga menemukan 88 paket npm berbahaya yang diunggah dalam tiga gelombang antara November 2025 hingga Februari 2026, didistribusikan melalui 50 akun sekali pakai. Paket-paket ini dirancang untuk mencuri informasi sensitif dari mesin korban, seperti variabel lingkungan dan token CI/CD.

Paket ini menggunakan teknik Remote Dynamic Dependencies (RDD), dengan file package.json yang menunjuk ke dependensi melalui URL HTTP khusus, memungkinkan operator mengubah kode jahat secara dinamis tanpa perlu menerbitkan versi baru. Hal ini menyulitkan inspeksi dan memungkinkan pengendali penuh atas payload malware.

Meskipun awalnya dikaitkan dengan kampanye PhantomRaven, Endor Labs mengungkap bahwa paket tersebut kemungkinan dibuat oleh peneliti keamanan sebagai eksperimen, meski klaim ini dipertanyakan karena beberapa indikasi mencurigakan seperti pengumpulan data berlebihan dan rotasi identitas penerbit secara sengaja.

Per 12 Maret 2026, payload pengumpulan data telah diganti dengan pesan sederhana "Hello, world!" namun risiko terkait URL dependensi tetap menjadi perhatian serius.

"Ketergantungan pada kode yang dihosting di luar registry npm memberi penulis kontrol penuh atas payload tanpa perlu update paket. Mereka dapat mengubah atau menonaktifkan fungsi dengan mengedit satu file di server," kata Endor Labs.

Analisis Redaksi

Menurut pandangan redaksi, kampanye GlassWorm menandai fase baru dalam evolusi serangan rantai pasok perangkat lunak yang semakin canggih dan tersembunyi. Dengan memanfaatkan fitur bawaan ekosistem pengembangan seperti dependensi ekstensi dan karakter Unicode tersembunyi, pelaku mampu memanfaatkan kepercayaan pengguna dan sistem otomatisasi untuk menyebarkan malware tanpa terdeteksi.

Hal ini menjadi peringatan keras bagi komunitas pengembang dan penyedia platform ekstensi untuk memperketat mekanisme review dan monitoring, khususnya pada aspek hubungan antar paket dan perilaku runtime ekstensi. Selain itu, penggunaan teknologi AI oleh penyerang untuk menghasilkan kode penutup yang meyakinkan menunjukkan perlunya pendekatan keamanan yang lebih adaptif dan berbasis analisis perilaku.

Kedepannya, pengguna dan organisasi harus meningkatkan kewaspadaan terhadap pembaruan ekstensi yang tiba-tiba menambahkan dependensi baru dan memperkuat kebijakan keamanan rantai pasok perangkat lunak. Kami juga menyarankan agar pengelola marketplace ekstensi mengimplementasikan deteksi otomatis untuk pola serangan seperti ini guna mencegah dampak lebih luas.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

:strip_icc():format(jpeg)/kly-media-production/medias/5123488/original/058050100_1738817537-Screen_Shot_2025-02-06_at_11.38.23.jpg)

/data/photo/2026/05/16/6a07fd9d7ebd8.jpg)

/data/photo/2026/05/07/69fc82cd8ce26.jpg)

/data/photo/2022/02/28/621c832c944dd.jpg)

:strip_icc():format(jpeg)/kly-media-production/medias/6100795/original/095270100_1778986735-Vicky_Shu_2.jpg)