Konni Gunakan Spear-Phishing dan KakaoTalk untuk Sebarkan Malware EndRAT

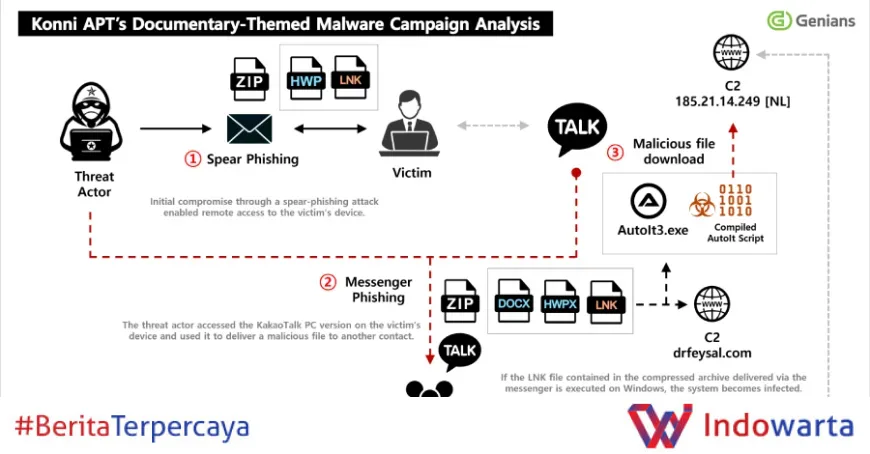

Grup peretas asal Korea Utara yang dikenal dengan nama Konni kembali melakukan serangan siber dengan metode spear-phishing yang canggih untuk menyebarkan malware EndRAT. Serangan ini melibatkan penyebaran file ZIP berbahaya yang dikirimkan melalui email palsu dan kemudian memanfaatkan aplikasi pesan instan KakaoTalk di desktop korban untuk melanjutkan penyebaran malware ke kontak-kontak tertentu.

Metode Serangan Spear-Phishing Konni

Menurut analisis dari firma intelijen ancaman asal Korea Selatan, Genians, initial access atau akses awal berhasil diperoleh dengan mengirimkan email spear-phishing yang menyamar sebagai surat pemberitahuan penunjukan penerima sebagai dosen hak asasi manusia Korea Utara.

"Akses awal dicapai melalui email spear-phishing yang menyamar sebagai pemberitahuan penunjukan penerima sebagai dosen HAM Korea Utara," ujar Genians Security Center (GSC).

Setelah korban membuka lampiran ZIP yang berisi file shortcut Windows (.LNK) berbahaya, malware mulai diunduh dan dijalankan secara diam-diam. File .LNK tersebut mengunduh payload tahap selanjutnya dari server eksternal, membuat mekanisme persistensi melalui tugas terjadwal (scheduled tasks), dan menjalankan malware sambil menampilkan dokumen PDF palsu sebagai pengalih perhatian korban.

EndRAT dan Kemampuan Malware yang Digunakan

Malware yang dijalankan merupakan Remote Access Trojan (RAT) bernama EndRAT (juga dikenal sebagai EndClient RAT), yang ditulis menggunakan bahasa AutoIt. EndRAT memungkinkan penyerang mengendalikan komputer korban secara jarak jauh dengan kemampuan seperti:

- Manajemen berkas

- Akses remote shell

- Transfer data rahasia

- Mekanisme persistensi agar malware tetap aktif

Selain itu, analisis juga menemukan keberadaan skrip AutoIt lain yang berkaitan dengan RAT lain seperti RftRAT dan RemcosRAT. Ini menunjukkan bahwa penyerang menilai korban sangat berharga hingga menanam beberapa jenis RAT untuk meningkatkan ketahanan malware di sistem korban.

Eksploitasi KakaoTalk untuk Penyebaran Lanjutan

Aspek unik dari serangan ini adalah bagaimana Konni memanfaatkan aplikasi KakaoTalk yang terpasang di komputer korban untuk menyebarkan malware lebih jauh. Setelah sistem terinfeksi, aplikasi KakaoTalk digunakan untuk mengirim file ZIP berisi malware kepada kontak-kontak tertentu dari daftar teman korban.

Dengan cara ini, korban yang sudah terinfeksi tanpa sadar menjadi perantara penyebaran malware, memperluas jangkauan serangan secara signifikan. File yang dikirim dibuat dengan nama yang mengandung materi bertema Korea Utara agar penerima merasa tertarik dan membuka file tersebut.

"Kampanye ini merupakan operasi serangan multi-tahap yang melampaui spear-phishing sederhana, menggabungkan persistensi jangka panjang, pencurian informasi, dan redistribusi berbasis akun," jelas Genians.

Sejarah Penyalahgunaan KakaoTalk oleh Konni

Ini bukan kali pertama Konni menggunakan KakaoTalk sebagai vektor serangan. Pada November 2025, kelompok ini diketahui menyalahgunakan sesi aplikasi chat KakaoTalk yang sudah masuk (signed-in) untuk mengirim payload berbahaya dalam bentuk berkas ZIP ke kontak korban. Saat itu, mereka juga melakukan penghapusan jarak jauh (remote wipe) pada perangkat Android korban menggunakan kredensial Google yang dicuri.

Implikasi dan Cara Perlindungan

Serangan ini menunjukkan bagaimana kombinasi social engineering dan eksploitasi aplikasi populer bisa mempermudah penyerang untuk menginfeksi jaringan lebih luas dengan cepat. Kepercayaan korban terhadap kontaknya dimanfaatkan untuk memperluas serangan sehingga potensi kerusakan menjadi jauh lebih besar.

Untuk melindungi diri, pengguna disarankan untuk:

- Berhati-hati membuka email yang mencurigakan, terutama yang mengandung lampiran ZIP.

- Memastikan aplikasi seperti KakaoTalk selalu diperbarui ke versi terbaru.

- Menggunakan perangkat lunak antivirus dan keamanan endpoint yang andal.

- Mengaktifkan autentikasi dua faktor dan mengawasi aktivitas mencurigakan pada akun aplikasi pesan.

- Melakukan pelatihan kesadaran keamanan siber secara berkala.

Analisis Redaksi

Menurut pandangan redaksi, serangan yang dilakukan oleh Konni ini menandai tren berbahaya di mana aktor ancaman tidak hanya mengincar individu tetapi juga memanfaatkan jaringan sosial mereka untuk memperluas dampak serangan. Penggunaan aplikasi populer seperti KakaoTalk sebagai media penyebaran adalah game-changer yang mempersulit deteksi dan mitigasi ancaman.

Lebih jauh, keberhasilan serangan ini menunjukkan bahwa metode spear-phishing yang dikemas dengan teknik rekayasa sosial yang meyakinkan masih menjadi vektor utama yang efektif. Ini menuntut peningkatan kesadaran pengguna dan penguatan sistem keamanan di tingkat organisasi maupun individu.

Kita harus mewaspadai kemungkinan serangan serupa yang akan semakin canggih dengan penggunaan aplikasi komunikasi yang biasa digunakan sehari-hari. Pemantauan keamanan yang ketat dan edukasi berkelanjutan menjadi kunci utama dalam mencegah serangan yang dapat mengakibatkan pencurian data sensitif dan gangguan besar pada sistem digital masyarakat dan perusahaan.

Ke depan, penting bagi instansi keamanan dan perusahaan teknologi untuk terus berkolaborasi mengembangkan solusi deteksi dini dan respons cepat terhadap ancaman yang menyasar aplikasi pesan instan dan metode spear-phishing. Pembaca disarankan untuk tetap mengikuti perkembangan terbaru di bidang keamanan siber agar dapat melindungi diri dari serangan serupa.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

/data/photo/2026/05/13/6a048d7c58e26.jpeg)