UAC-0247 Serang Klinik dan Pemerintah Ukraina dengan Malware Pencuri Data

Kelompok ancaman siber UAC-0247 baru-baru ini menjalankan kampanye serangan yang menargetkan klinik dan institusi pemerintah di Ukraina, terutama fasilitas kesehatan seperti klinik dan rumah sakit darurat, dengan tujuan mencuri data sensitif dari browser berbasis Chromium serta aplikasi WhatsApp. Informasi ini diungkap oleh Computer Emergencies Response Team of Ukraine (CERT-UA) pada April 2026.

Modus Operandi Kampanye Malware UAC-0247

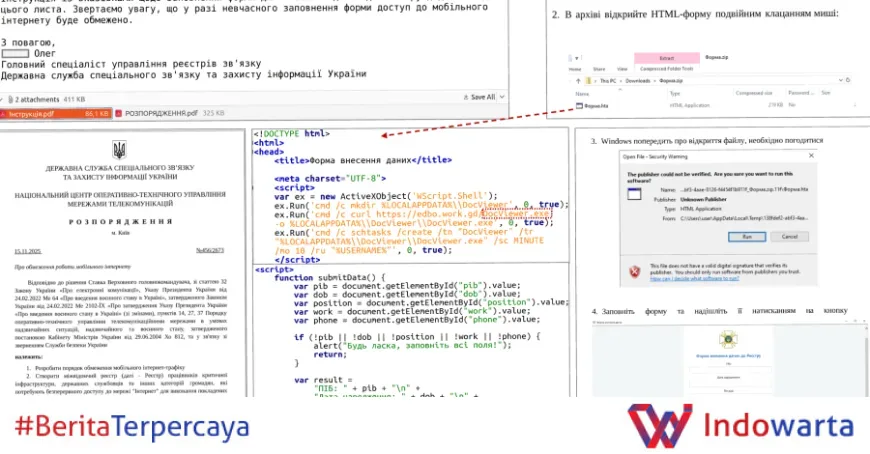

Menurut laporan dari CERT-UA, kampanye ini berlangsung antara Maret dan April 2026 dan dimulai dengan sebuah email phishing yang mengaku menawarkan bantuan kemanusiaan. Email tersebut mengarahkan korban untuk mengklik tautan yang membawa mereka ke situs web yang telah dikompromikan melalui cross-site scripting (XSS) atau situs palsu yang dibuat menggunakan alat kecerdasan buatan (AI).

Tujuan utama dari situs ini adalah untuk mengunduh dan menjalankan file Windows Shortcut (LNK). File LNK ini kemudian mengeksekusi aplikasi HTML jarak jauh (HTA) melalui utilitas Windows bawaan, mshta.exe. Saat HTA dijalankan, korban akan melihat formulir palsu sebagai pengalih perhatian, sementara sistem secara diam-diam mengunduh sebuah berkas biner yang menyuntikkan shellcode ke dalam proses sah, seperti "runtimeBroker.exe".

CERT-UA menjelaskan:

"Kampanye terbaru mencatat penggunaan two-stage loader, dengan tahap kedua yang menggunakan format file eksekusi khusus yang mendukung kode dan data, impor fungsi dari perpustakaan dinamis, serta relokasi. Payload akhir juga dikompresi dan dienkripsi."

Payload dan Alat yang Digunakan

Salah satu alat yang digunakan adalah TCP reverse shell atau dikenal dengan nama RAVENSHELL, yang menghubungkan mesin korban ke server pengendali melalui TCP untuk menerima perintah yang dijalankan menggunakan "cmd.exe".

Selain itu, malware bernama AGINGFLY dan skrip PowerShell bernama SILENTLOOP juga diunduh. SILENTLOOP memiliki fungsi untuk menjalankan perintah, memperbarui konfigurasi secara otomatis, dan mendapatkan alamat IP server pengendali dari channel Telegram, dengan mekanisme alternatif jika gagal.

AGINGFLY, dikembangkan dengan bahasa C#, berfungsi mengendalikan jarak jauh sistem yang terinfeksi. Komunikasinya menggunakan WebSockets untuk mengambil perintah, menjalankan keylogger, mengunduh berkas, dan menjalankan payload tambahan.

Pencurian Data dan Teknik Lateral Movement

Investigasi terhadap sekitar selusin insiden mengungkap bahwa serangan ini memfasilitasi reconnaissance, pergerakan lateral, serta pencurian kredensial dan data sensitif dari WhatsApp dan browser Chromium. Berbagai alat open-source digunakan, di antaranya:

- ChromElevator: Membobol perlindungan enkripsi aplikasi Chromium untuk mengambil cookie dan password tersimpan.

- ZAPiXDESK: Alat forensik untuk mendekripsi database lokal WhatsApp Web.

- RustScan: Pemindai jaringan.

- Ligolo-Ng: Utilitas ringan untuk membuat terowongan dari koneksi TCP/TLS terbalik.

- Chisel: Alat tunneling lalu lintas jaringan melalui TCP/UDP.

- XMRig: Penambang cryptocurrency.

Selain itu, terdapat indikasi bahwa anggota Pasukan Pertahanan Ukraina juga menjadi sasaran, terutama melalui distribusi arsip ZIP berbahaya via Signal, yang menggunakan teknik DLL side-loading untuk menyebarkan AGINGFLY.

Rekomendasi Mitigasi Serangan

Untuk mengurangi risiko dan memperkecil permukaan serangan, CERT-UA merekomendasikan pembatasan eksekusi file dengan ekstensi LNK, HTA, dan JS, serta pembatasan penggunaan utilitas Windows yang sah seperti mshta.exe, powershell.exe, dan wscript.exe.

Analisis Redaksi

Menurut pandangan redaksi, kampanye malware UAC-0247 ini menunjukkan bagaimana kelompok ancaman siber semakin menargetkan sektor kesehatan dan institusi pemerintahan yang sedang dalam kondisi krisis atau konflik. Penggunaan teknik canggih seperti two-stage loader, pemanfaatan kerentanan XSS, dan manipulasi alat Windows bawaan memperlihatkan tingkat kematangan serangan yang tinggi dan kesadaran akan bagaimana memanfaatkan kepercayaan korban, khususnya melalui konteks kemanusiaan.

Kampanye ini juga menjadi peringatan bahwa serangan siber tidak lagi terbatas pada pencurian data finansial, tetapi juga mengincar data komunikasi dan kredensial untuk memperluas akses dan kontrol pada jaringan korban. Hal ini dapat berakibat fatal bagi keamanan nasional dan pelayanan publik, terutama di tengah situasi darurat kesehatan seperti pandemi atau konflik bersenjata.

Ke depan, institusi pemerintah dan layanan kesehatan harus meningkatkan kesadaran dan kesiapsiagaan terhadap serangan phishing yang semakin canggih, serta memperkuat kebijakan pengendalian eksekusi file dan aplikasi berisiko. Monitoring berkelanjutan dan edukasi pengguna menjadi kunci utama untuk mencegah penyebaran malware berbahaya ini.

Untuk informasi lengkap dan update terbaru soal ancaman siber di Ukraina, kunjungi sumber asli di The Hacker News dan media terpercaya lainnya.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

/data/photo/2026/05/21/6a0ec93ce7e10.jpg)

/data/photo/2026/04/08/69d678b39062c.png)