Abuse Plugin Obsidian Sebar PHANTOMPULSE RAT dalam Serangan Finance dan Crypto

Sebuah kampanye social engineering baru-baru ini terdeteksi dengan memanfaatkan aplikasi pencatat lintas platform bernama Obsidian sebagai vektor akses awal untuk menyebarkan trojan akses jarak jauh (RAT) Windows yang sebelumnya belum pernah didokumentasikan, yaitu PHANTOMPULSE. Serangan ini secara khusus menargetkan individu yang berkecimpung di sektor keuangan dan cryptocurrency.

Kampanye REF6598 dan Metode Penyebaran

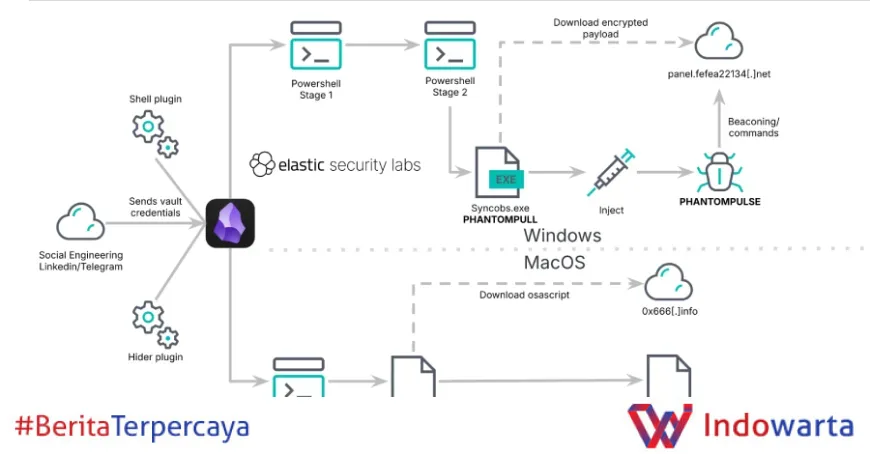

Kampanye yang diberi label REF6598 oleh Elastic Security Labs ini menggunakan taktik rekayasa sosial yang kompleks melalui LinkedIn dan Telegram untuk menembus sistem Windows dan macOS. Para pelaku berpura-pura sebagai perusahaan modal ventura, kemudian memindahkan komunikasi ke grup Telegram yang anggotanya mengaku sebagai mitra bisnis. Grup ini sengaja dibuat untuk memberikan kesan kredibilitas dengan membahas topik layanan keuangan dan solusi likuiditas cryptocurrency.

Dalam percakapan tersebut, target diarahkan untuk menggunakan Obsidian guna mengakses sebuah dashboard bersama melalui cloud vault menggunakan kredensial yang diberikan. Saat vault dibuka dalam aplikasi Obsidian, korban diminta mengaktifkan fitur "Installed community plugins" sync—sebuah langkah manual yang memicu eksekusi kode berbahaya.

Penyalahgunaan Plugin Komunitas Obsidian

Para peneliti Salim Bitam, Samir Bousseaden, dan Daniel Stepanic menjelaskan bahwa pelaku memanfaatkan ekosistem plugin komunitas Obsidian, khususnya plugin Shell Commands dan Hider, untuk menjalankan kode secara diam-diam saat vault cloud dibuka:

- Shell Commands: Menjalankan perintah berbahaya di sistem korban.

- Hider: Menyembunyikan elemen antarmuka pengguna seperti status bar, scrollbar, dan tooltip agar aktivitas mencurigakan tidak terlihat.

Karena fitur ini secara default dalam keadaan mati dan tidak bisa diaktifkan jarak jauh, penyerang harus meyakinkan korban untuk mengaktifkannya secara manual. Ini menjadi titik kritis serangan yang mengandalkan teknik social engineering.

Teknologi dan Cara Kerja PHANTOMPULSE

Setelah eksekusi dimulai, jalur eksekusi berbeda aktif tergantung sistem operasi:

- Windows: Perintah PowerShell dijalankan untuk menjatuhkan loader antara bernama PHANTOMPULL yang mendekripsi dan meluncurkan PHANTOMPULSE di memori.

- macOS: Plugin Shell Commands menjalankan dropper AppleScript terobfuscate yang mengecek beberapa domain dan menggunakan Telegram sebagai mekanisme dead drop untuk resolusi server perintah dan kontrol (C2).

PHANTOMPULSE adalah backdoor berbasis artificial intelligence yang menggunakan blockchain Ethereum untuk menyelesaikan alamat server C2 dengan mengambil transaksi terbaru yang terkait dengan alamat dompet kripto yang sudah diprogram. Komunikasi dengan server dilakukan menggunakan WinHTTP, memungkinkan malware mengirim data telemetri sistem, menerima perintah, mengunggah file dan screenshot, serta merekam ketikan keyboard.

Fitur Perintah PHANTOMPULSE

- inject: Menyuntikkan shellcode/DLL/EXE ke proses target

- drop: Menjatuhkan dan mengeksekusi file di disk

- screenshot: Mengambil dan mengunggah tangkapan layar

- keylog: Memulai atau menghentikan perekaman ketikan keyboard

- uninstall: Menghapus jejak dan menghilangkan persistensi

- elevate: Meningkatkan hak akses menjadi SYSTEM melalui COM elevation moniker

- downgrade: Menurunkan hak akses dari SYSTEM ke administrator tingkat tinggi

Deteksi dan Pencegahan

Meski teknik ini mengandalkan fitur aplikasi yang sah, serangan ini sulit dideteksi oleh antivirus tradisional karena payload berada dalam file konfigurasi JSON yang tidak mencurigakan dan eksekusi dijalankan oleh aplikasi Electron yang sudah ditandatangani dan dipercaya sistem. Oleh karena itu, deteksi berbasis proses induk menjadi sangat penting.

Untungnya, dalam kasus ini, serangan berhasil dideteksi dan dicegah sebelum pelaku dapat mencapai tujuannya di mesin korban. Hal ini menunjukkan pentingnya lapisan keamanan dan kewaspadaan pengguna terhadap taktik social engineering yang semakin canggih.

Analisis Redaksi

Menurut pandangan redaksi, kampanye REF6598 adalah contoh nyata bagaimana pelaku ancaman siber terus berinovasi dengan memanfaatkan aplikasi yang sudah dipercaya oleh pengguna sebagai vektor serangan. Abuse terhadap plugin komunitas Obsidian menunjukkan bahwa fitur yang dirancang untuk meningkatkan produktivitas bisa berubah menjadi celah keamanan serius jika pengguna tidak waspada.

Faktor kunci keberhasilan serangan ini adalah rekayasa sosial yang meyakinkan korban untuk mengaktifkan fitur yang secara default dimatikan. Ini menegaskan kembali bahwa pendidikan dan kesadaran keamanan siber adalah garis pertahanan pertama yang tidak boleh diabaikan, terutama bagi profesional di bidang keuangan dan cryptocurrency yang menjadi sasaran utama.

Ke depan, pengguna dan organisasi harus meninjau ulang kebijakan penggunaan aplikasi pihak ketiga dan plugin, serta menerapkan pengawasan ketat terhadap aktivitas akses dan konfigurasi aplikasi di endpoint. Selain itu, pengembangan solusi deteksi yang mampu mengenali anomali proses induk dan konfigurasi JSON berbahaya perlu diprioritaskan untuk menghadang serangan serupa.

Untuk informasi lebih dalam dan update terkini, Anda bisa membaca artikel aslinya di The Hacker News dan mengikuti berita terkait keamanan siber dari sumber terpercaya seperti CNN Indonesia.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

/data/photo/2026/05/21/6a0ec93ce7e10.jpg)

/data/photo/2026/04/08/69d678b39062c.png)