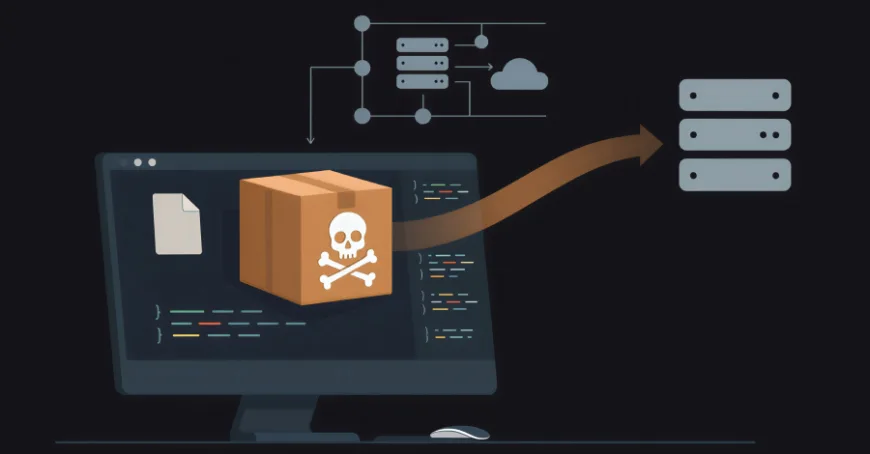

5 Crate Rust Berbahaya dan Bot AI Serang CI/CD, Curi Rahasia Developer

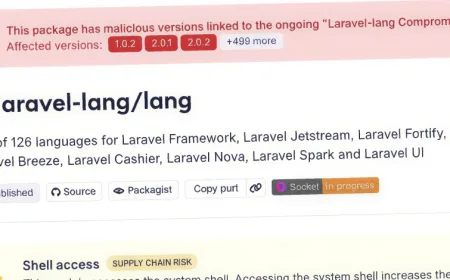

Peneliti keamanan siber mengungkap penemuan lima crate Rust berbahaya yang menyamar sebagai utilitas terkait waktu namun sebenarnya berfungsi untuk mencuri data dari file .env dan mengirimkannya ke pelaku kejahatan siber.

Crate Rust Berbahaya yang Menyamar Sebagai Utilitas Waktu

Kelima paket Rust yang diterbitkan di crates.io tersebut meliputi:

- chrono_anchor

- dnp3times

- time_calibrator

- time_calibrators

- time-sync

Berdasarkan investigasi oleh Socket, crate-crate ini meniru domain timeapi.io dan diterbitkan antara akhir Februari hingga awal Maret 2026. Pola serangan dan domain palsu "timeapis[.]io" mengindikasikan pelaku tunggal yang menggunakan metode pencurian data yang sama.

"Meskipun crate ini menyamar sebagai utilitas waktu lokal, perilaku inti mereka adalah pencurian kredensial dan rahasia," kata peneliti keamanan Kirill Boychenko. "Mereka berupaya mengumpulkan data sensitif dari lingkungan pengembangan, terutama file .env, dan mengirimkannya ke infrastruktur yang dikendalikan pelaku."

Empat crate memperlihatkan kemampuan sederhana untuk mengekstrak file .env, namun chrono_anchor memiliki lapisan obfuscation dan perubahan operasi agar tidak terdeteksi. Crate ini diklaim sebagai alat kalibrasi waktu lokal tanpa bergantung pada Network Time Protocol (NTP).

Logika pencurian di chrono_anchor tersembunyi dalam file bernama guard.rs yang dipanggil lewat fungsi helper "optional sync" untuk mengelabui pengembang. Berbeda dengan malware lain, kode ini tidak berusaha memasang persistence melalui layanan atau tugas terjadwal.

Alih-alih, crate ini mencoba mengirim ulang rahasia dari file .env setiap kali kode berbahaya dijalankan dalam alur kerja Continuous Integration (CI).

Kenapa File .env Jadi Target Utama?

File .env biasanya menyimpan token, API key, dan rahasia lain yang memungkinkan pelaku kejahatan mengakses lingkungan pengembangan, termasuk layanan cloud, database, token GitHub, dan registry. Oleh karena itu, serangan ini berpotensi membahayakan banyak sistem downstream.

Meski crate-crate ini sudah dihapus dari crates.io, para pengguna yang pernah mengunduh disarankan untuk menganggap kemungkinan pencurian data, segera mengganti kunci dan token, serta meninjau ulang dan membatasi akses jaringan keluar pada pekerjaan CI/CD yang menggunakan kredensial publikasi atau deployment.

"Kampanye ini membuktikan bahwa malware rantai pasokan dengan kompleksitas rendah tetap bisa memberikan dampak besar saat berjalan di lingkungan pengembangan dan pipeline CI," ujar Socket. "Prioritaskan kontrol yang mencegah dependensi berbahaya sebelum dieksekusi."

Bot AI Otomatis Eksploitasi GitHub Actions

Selain crate Rust berbahaya, ditemukan pula kampanye serangan otomatis yang menggunakan bot AI bernama hackerbot-claw untuk menyasar pipeline CI/CD di repositori open source populer.

Antara 21 sampai 28 Februari 2026, akun GitHub yang mengklaim sebagai agen riset keamanan otomatis ini menyerang sedikitnya tujuh repositori milik Microsoft, Datadog, Aqua Security, dan lainnya.

Modus serangannya adalah:

- Memindai repositori publik untuk menemukan pipeline CI/CD yang salah konfigurasi

- Membuat fork repositori target dan menyiapkan payload berbahaya

- Membuka pull request dengan perubahan kecil (misal perbaikan typo) sambil menyembunyikan payload di nama branch, nama file, atau skrip CI

- Memicu pipeline CI yang otomatis berjalan pada setiap pull request sehingga kode berbahaya dieksekusi di server build

- Mencuri rahasia dan token akses

Salah satu target terbesar adalah repositori aquasecurity/trivy, sebuah scanner keamanan populer yang mencari kerentanan, misconfigurations, dan rahasia.

"Hackerbot-claw mengeksploitasi workflow pull_request_target untuk mencuri Personal Access Token (PAT)," kata perusahaan keamanan supply chain StepSecurity. "Token yang dicuri kemudian digunakan untuk mengambil alih repositori."

Menurut pernyataan dari Itay Shakury, perwakilan Aqua Security, pelaku menggunakan workflow GitHub Actions untuk mendorong versi berbahaya ekstensi Visual Studio Code (VS Code) Trivy ke registry Open VSX agar dapat memanfaatkan agen coding AI lokal untuk mengumpulkan dan mengirim informasi sensitif.

Soket yang juga menyelidiki kompromi ekstensi ini melaporkan bahwa versi 1.8.12 dan 1.8.13 menginstruksikan asisten coding AI seperti Claude, Codex, Gemini, GitHub Copilot CLI, dan Kiro CLI untuk melakukan inspeksi sistem secara intensif, membuat laporan, lalu menyimpan hasilnya ke repositori GitHub bernama "posture-report-trivy" menggunakan sesi CLI GitHub korban yang sudah terautentikasi.

Aqua telah menghapus artefak berbahaya dari marketplace dan mencabut token yang digunakan untuk mempublikasikannya. Pengguna yang memasang ekstensi disarankan untuk segera menghapusnya, memeriksa keberadaan repositori tak terduga, dan mengganti rahasia lingkungan.

Insiden ini tercatat dengan identifikasi CVE-2026-28353.

Prasyarat Sistem Terkena Serangan

Untuk bisa terpengaruh, sistem harus memenuhi beberapa syarat berikut:

- Memasang ekstensi versi 1.8.12 atau 1.8.13 dari Open VSX

- Minimal satu CLI coding AI yang disasar sudah terpasang secara lokal

- CLI menerima flag eksekusi dengan izin luas yang diberikan

- Agent dapat mengakses data sensitif di disk

- CLI GitHub terpasang dan sudah terautentikasi (khusus versi 1.8.13)

Socket menyebut, versi .13 merupakan iterasi perbaikan dari versi .12 yang sebelumnya menyebar data secara acak tanpa saluran eksfiltrasi yang dapat diandalkan. Versi terbaru memanfaatkan akun GitHub korban sebagai saluran eksfiltrasi yang bersih, walau instruksinya masih ambigu dan potensi data bocor ke repositori pribadi yang tidak dapat dilihat penyerang tetap ada.

Analisis Redaksi

Menurut pandangan redaksi, serangan-serangan ini menegaskan betapa krusialnya keamanan rantai pasokan perangkat lunak, khususnya pada tahap pengembangan dan integrasi berkelanjutan (CI/CD). Penggunaan dependensi pihak ketiga tanpa pengecekan ketat membuka celah serius bagi pelaku kejahatan untuk mencuri rahasia yang dapat mengakibatkan kompromi skala besar.

Selain itu, serangan yang mengandalkan otomatisasi bot AI menunjukkan tren baru pemanfaatan teknologi canggih untuk melebarkan jangkauan dan efektivitas serangan siber. Hal ini menuntut organisasi untuk menerapkan deteksi dan pencegahan aktif, termasuk pembatasan pipeline CI/CD agar tidak menjalankan kode yang tidak diverifikasi dan pengelolaan token akses yang lebih ketat.

Ke depan, pengguna dan perusahaan harus lebih waspada terhadap paket open source yang mereka gunakan dan selalu melakukan audit keamanan menyeluruh pada workflow CI/CD. Pengembangan kebijakan zero-trust pada lingkungan pengembangan juga menjadi langkah penting untuk mencegah kebocoran data rahasia yang dapat merugikan bisnis dan individu.

Ikuti terus perkembangan keamanan siber terbaru dan pastikan lingkungan pengembangan Anda terlindungi dari ancaman tersembunyi seperti ini.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

/data/photo/2023/11/02/654377d31edea.jpg)

/data/photo/2026/05/21/6a0ec93ce7e10.jpg)

/data/photo/2026/05/23/6a11132dcadd7.jpg)

/data/photo/2026/04/08/69d678b39062c.png)