Kampanye Ghost Gunakan 7 Paket npm Jahat untuk Mencuri Wallet Kripto dan Data Sensitif

- Daftar Paket npm Jahat dalam Kampanye Ghost

- Bagaimana Serangan Ini Bekerja: Tahapan Infeksi Multi-Level

- Kampanye GhostClaw: Memanfaatkan GitHub dan Alur Kerja AI untuk Stealer macOS

- Model Pendapatan dan Teknik Pengelabuan Pelaku

- Implikasi Serangan Supply Chain dan Tren Baru dalam Kejahatan Siber

- Analisis Redaksi

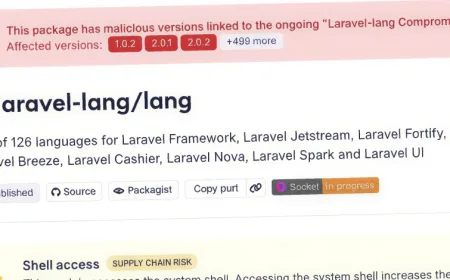

Peneliti keamanan siber baru-baru ini menemukan 7 paket npm berbahaya yang dirancang untuk mencuri wallet cryptocurrency dan data sensitif pengguna. Kampanye ini dikenal dengan nama Ghost dan paket-paket tersebut dipublikasikan oleh pengguna bernama mikilanjillo.

Daftar Paket npm Jahat dalam Kampanye Ghost

- react-performance-suite

- react-state-optimizer-core

- react-fast-utilsa

- ai-fast-auto-trader

- pkgnewfefame1

- carbon-mac-copy-cloner

- coinbase-desktop-sdk

Menurut Lucija Valentić, peneliti ancaman perangkat lunak di ReversingLabs, paket-paket ini melakukan phishing password sudo dengan menampilkan proses instalasi npm palsu dan mengaburkan fungsi asli mereka agar tidak terdeteksi. Mereka menampilkan log palsu dan jeda acak seolah-olah sedang mengunduh paket tambahan. Pada suatu titik, muncul pesan kesalahan terkait izin tulis ke direktori /usr/local/lib/node_modules, yang merupakan lokasi default pemasangan global Node.js di Linux dan macOS.

Paket ini kemudian meminta pengguna untuk memasukkan password administrator atau root untuk melanjutkan instalasi. Jika password dimasukkan, malware secara diam-diam mengunduh downloader tahap berikutnya yang akan mengambil URL payload final dan kunci dekripsinya dari saluran Telegram.

Bagaimana Serangan Ini Bekerja: Tahapan Infeksi Multi-Level

- Pengguna menginstal paket npm palsu yang menampilkan instalasi seakan normal.

- Pesan kesalahan izin muncul dan meminta password sudo/root.

- Setelah password dimasukkan, downloader tahap selanjutnya diunduh tanpa diketahui.

- Downloader menghubungi server Telegram untuk mendapatkan payload utama dan kunci dekripsi.

- Payload berupa Remote Access Trojan (RAT) dipasang untuk mencuri data dan wallet kripto.

- Malware mengekstrak kredensial browser, wallet cryptocurrency, SSH key, konfigurasi cloud, dan token alat pengembang.

- Data curian dikirimkan ke bot Telegram khusus yang terhubung dengan pelaku kampanye.

Kegiatan ini juga memiliki kemiripan dengan kampanye bernama GhostClaw yang sebelumnya didokumentasikan oleh JFrog. Namun, belum dapat dipastikan apakah kedua kampanye ini berasal dari pelaku yang sama atau bukan.

Kampanye GhostClaw: Memanfaatkan GitHub dan Alur Kerja AI untuk Stealer macOS

Analisis dari Jamf Threat Labs mengungkapkan bahwa kampanye GhostClaw memanfaatkan repositori GitHub dan alur kerja pengembangan berbasis AI untuk menyebarkan payload pencuri kredensial pada sistem macOS. Repositori palsu ini menyamar sebagai alat yang sah seperti bot perdagangan, SDK, dan utilitas pengembang, sehingga tampak kredibel dan menarik banyak pengguna.

Repositori ini awalnya berisi kode yang tampak tidak berbahaya atau berfungsi sebagian untuk membangun kepercayaan. Kemudian, skrip shell berbahaya diperkenalkan melalui file README atau SKILL.md yang menargetkan alur kerja AI dengan mengklaim menginstal "keterampilan" eksternal melalui agen AI seperti OpenClaw.

Proses instalasi melibatkan:

- Pengecekan arsitektur host dan versi macOS, serta pemasangan Node.js jika belum ada.

- Instalasi dilakukan di direktori yang dikontrol pengguna untuk menghindari kecurigaan.

- Eksekusi skrip JavaScript

setup.jsdanpostinstall.jsyang mencuri kredensial sistem, mengunduh malware GhostLoader dari server C2, dan menghapus jejak aktivitas jahat. - Skrip memiliki variabel lingkungan

GHOST_PASSWORD_ONLYyang mengatur apakah proses instalasi menampilkan antarmuka pengguna penuh atau hanya fokus pencurian kredensial secara diam-diam. - Setelah instalasi, pesan sukses palsu muncul menyatakan pemasangan berhasil dan pengguna bisa melanjutkan konfigurasi.

Model Pendapatan dan Teknik Pengelabuan Pelaku

Menurut laporan dari perusahaan keamanan cloud Panther, paket-paket bernama react-state-optimizer dan lainnya yang diterbitkan oleh "mikilanjillo" merupakan bagian dari klaster aktivitas yang sama. Paket ini mengandung wizard CLI yang menipu pengembang untuk memasukkan password sudo dengan alasan optimasi sistem.

"Password yang dicuri kemudian diteruskan ke payload pencuri kredensial yang lengkap, yang mengumpulkan kredensial browser, wallet kripto, SSH keys, konfigurasi penyedia cloud, dan token alat pengembang," jelas Alessandra Rizzo, peneliti keamanan.

Data yang dicuri dikirimkan ke bot Telegram terkait berdasarkan identitas kampanye yang tertanam dalam setiap loader. Selain itu, kredensial juga disimpan dalam kontrak pintar Binance Smart Chain (BSC) dan diperbarui tanpa perlu memodifikasi malware.

Model pendapatan pelaku terdiri dari dua sumber utama:

- Pencurian kredensial yang dikirim ke saluran Telegram mitra.

- Pengalihan URL afiliasi yang disimpan di kontrak pintar BSC.

Implikasi Serangan Supply Chain dan Tren Baru dalam Kejahatan Siber

Jamf menyatakan bahwa kampanye ini merupakan contoh bagaimana pelaku kejahatan dunia maya memperluas metode distribusi mereka dari registri paket tradisional ke platform seperti GitHub dan alur kerja pengembangan berbasis AI. Dengan memanfaatkan ekosistem tepercaya dan praktik instalasi standar, pelaku dapat menyisipkan kode jahat dengan risiko deteksi minimal.

Analisis Redaksi

Menurut pandangan redaksi, kampanye Ghost dan GhostClaw menunjukkan peningkatan kecanggihan teknik serangan supply chain yang mengincar pengembang perangkat lunak dan pengguna Node.js serta macOS. Dengan menyusup lewat paket npm dan repositori GitHub yang tampak sah, pelaku berhasil mengecoh pengguna untuk menyerahkan akses tingkat tinggi (sudo/root) yang sangat berbahaya.

Efek jangka panjang dari serangan ini berpotensi merusak ekosistem pengembangan perangkat lunak, mengingat banyaknya proyek yang bergantung pada paket npm dan alat open source. Selain risiko pencurian data dan wallet kripto, serangan ini juga mengancam keamanan infrastruktur TI secara keseluruhan karena malware Remote Access Trojan yang dipasang memungkinkan kontrol jarak jauh penuh.

Pengguna dan pengembang harus lebih waspada dengan memeriksa reputasi paket sebelum instalasi, menghindari memasukkan password sudo tanpa verifikasi, dan menggunakan solusi keamanan yang mampu mendeteksi perilaku mencurigakan selama proses instalasi. Di sisi lain, platform seperti npm dan GitHub juga perlu meningkatkan mekanisme deteksi dan pencegahan distribusi kode berbahaya.

Ke depannya, pengawasan ketat terhadap paket dan repositori, serta edukasi keamanan bagi pengembang, menjadi kunci untuk meminimalkan risiko serangan serupa yang semakin kompleks dan tersembunyi.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

/data/photo/2023/11/02/654377d31edea.jpg)

/data/photo/2026/05/21/6a0ec93ce7e10.jpg)

/data/photo/2026/05/23/6a11132dcadd7.jpg)

/data/photo/2026/04/08/69d678b39062c.png)