Docker CVE-2026-34040: Celah Bypass Otentikasi yang Bisa Kuasai Host

Docker baru-baru ini mengungkap sebuah kerentanan keamanan berperingkat tinggi dengan kode CVE-2026-34040 yang memungkinkan penyerang melewati mekanisme otorisasi plugin (AuthZ) dan mendapatkan akses penuh ke host Docker yang rentan. Kerentanan ini bisa dimanfaatkan dengan mengirim permintaan API yang dipenuhi padding khusus sehingga melewatkan pemeriksaan otorisasi yang seharusnya membatasi akses.

Asal-Usul dan Cara Kerentanan Terjadi

CVE-2026-34040 (dengan skor CVSS 8.8) merupakan hasil dari perbaikan yang belum sempurna terhadap kerentanan terdahulu, CVE-2024-41110, yang ditemukan pada Juli 2024. Docker Engine mengonfirmasi dalam advisori resmi bahwa permintaan API yang dirancang khusus dapat membuat daemon Docker meneruskan permintaan tersebut ke plugin otorisasi tanpa menyertakan isi badan permintaan (request body).

"Plugin otorisasi mungkin mengizinkan permintaan yang sebenarnya akan ditolak jika badan permintaan diteruskan kepadanya," jelas tim pengembang Docker.

Akibatnya, siapa pun yang bergantung pada plugin otorisasi yang memeriksa isi permintaan untuk membuat keputusan kontrol akses berpotensi terdampak.

Temuan dan Dampak Kerentanan

Beberapa peneliti keamanan seperti Asim Viladi Oglu Manizada, Cody, Oleh Konko, dan Vladimir Tokarev secara independen melaporkan kerentanan ini. Tokarev dari Cyera Research Labs menjelaskan bahwa masalah utama berasal dari penanganan permintaan HTTP dengan badan berukuran besar (oversized) yang tidak tepat, sehingga memungkinkan penyerang mengirim permintaan berukuran lebih dari 1MB dengan padding.

Dalam skenario serangan, penyerang yang memiliki akses ke API Docker yang dibatasi oleh plugin AuthZ dapat mengakali mekanisme keamanan ini dengan membuat permintaan pembuatan container yang dipenuhi padding hingga lebih dari 1MB, menyebabkan badan permintaan tersebut di-drop sebelum mencapai plugin otorisasi.

"Plugin mengizinkan permintaan karena tidak melihat apa pun untuk diblokir," kata Tokarev. "Daemon Docker memproses permintaan penuh dan membuat container dengan hak istimewa yang memiliki akses root ke host: kredensial AWS, kunci SSH, konfigurasi Kubernetes, dan semua data di mesin tersebut. Ini bekerja terhadap semua plugin AuthZ di ekosistem."

Risiko dan Eksploitasi oleh Agen AI

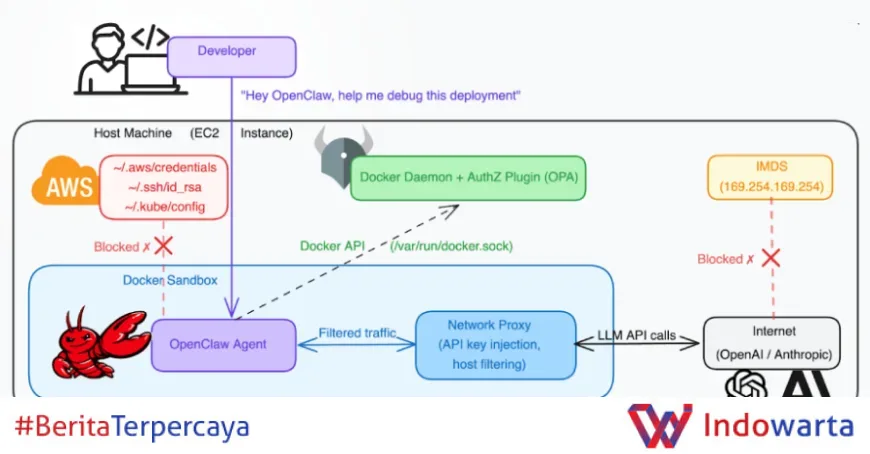

Selain itu, agen pengkodean berbasis kecerdasan buatan (AI) seperti OpenClaw yang berjalan di sandbox Docker dapat dimanfaatkan untuk menyisipkan kode berbahaya melalui repositori GitHub yang dirancang khusus. Kode ini kemudian menggunakan celah CVE-2026-34040 untuk melewati otorisasi dan membuat container berprivilege tinggi serta memasang sistem file host.

Dengan akses semacam ini, penyerang dapat mengekstrak kredensial layanan cloud dan menggunakannya untuk mengambil alih akun cloud, klaster Kubernetes, bahkan mengakses server produksi melalui SSH.

Lebih mengkhawatirkan, Cyera memperingatkan bahwa agen AI bisa mendeteksi dan memicu bypass ini secara otomatis dengan membuat permintaan HTTP berpadding saat menemui error akses file seperti kubeconfig selama tugas debugging. Ini berarti tidak perlu menanam repositori berisi instruksi berbahaya untuk mengeksploitasi celah ini.

"Plugin AuthZ menolak permintaan mount," jelas Cyera. "Agen memiliki akses ke API Docker dan memahami cara kerja HTTP. CVE-2026-34040 tidak memerlukan kode eksploitasi, hak istimewa, atau alat khusus. Cukup satu permintaan HTTP dengan padding ekstra. Agen yang bisa membaca dokumentasi API Docker bisa membuatnya."

Solusi dan Langkah Mitigasi

Docker telah merilis patch untuk kerentanan ini pada versi 29.3.1. Namun, sebagai langkah sementara sebelum memperbarui, beberapa rekomendasi mitigasi adalah:

- Menghindari penggunaan plugin AuthZ yang mengandalkan pemeriksaan isi badan permintaan untuk kontrol akses.

- Membatasi akses API Docker hanya untuk pihak tepercaya dengan prinsip hak istimewa paling rendah (least privilege).

- Menjalankan Docker dalam mode rootless sehingga meskipun container mendapat akses root, akses tersebut terbatas pada UID host yang tidak berprivilege.

Tokarev menambahkan, "Mode rootless menurunkan risiko dari 'kompromi penuh host' menjadi 'pengguna tidak berprivilege yang terkompromi'. Bagi lingkungan yang tidak bisa sepenuhnya rootless, opsi --userns-remap dapat memberikan pemetaan UID serupa."

Analisis Redaksi

Menurut pandangan redaksi, kerentanan CVE-2026-34040 menandai sebuah peringatan serius bagi ekosistem container dan keamanan cloud. Bypass yang memanfaatkan kelemahan pengelolaan permintaan HTTP ini bukan hanya celah teknis biasa, tetapi pintu masuk yang bisa dimanfaatkan secara otomatis oleh agen AI, yang berpotensi mempercepat eskalasi serangan tanpa intervensi manusia langsung.

Hal ini menunjukkan bahwa keamanan API harus diperkuat tidak hanya melalui logika otorisasi yang cermat, tapi juga dengan verifikasi ketat terhadap ukuran dan integritas permintaan. Selain itu, tren penggunaan AI dalam pipeline pengembangan dan pengoperasian aplikasi juga harus diperhatikan sebagai potensi risiko baru yang selama ini kurang disadari.

Ke depan, pengguna Docker dan penyedia layanan container harus mempercepat penerapan patch dan menerapkan prinsip keamanan berlapis, termasuk pembatasan akses API yang ketat dan penggunaan mode rootless. Semua pihak juga perlu waspada terhadap potensi eksploitasi otomatis dari celah semacam ini, yang bisa menjadikan serangan lebih cepat dan sulit dideteksi.

Untuk informasi lebih lanjut dan update keamanan, Anda bisa membaca laporan lengkapnya di The Hacker News serta mengikuti perkembangan dari sumber resmi Docker dan komunitas keamanan siber.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

/data/photo/2026/04/25/69ebb7e56e056.jpg)

/data/photo/2025/12/06/69340e5d2e39e.jpg)

/data/photo/2026/04/08/69d678b39062c.png)