APT28 Rusia Eksploitasi Router SOHO untuk Kampanye Pembajakan DNS Global

Kelompok ancaman yang terkait dengan negara Rusia, APT28 atau yang juga dikenal sebagai Forest Blizzard, telah teridentifikasi melakukan kampanye besar-besaran yang memanfaatkan kerentanan pada router MikroTik dan TP-Link kelas rumah dan kantor kecil (SOHO). Kampanye ini mengubah konfigurasi perangkat tersebut untuk dijadikan infrastruktur jahat yang mereka kendalikan sebagai bagian dari operasi spionase siber yang telah berlangsung sejak Mei 2025.

Modus Operandi Pembajakan DNS oleh APT28

Kampanye yang diberi nama FrostArmada oleh tim Black Lotus Labs milik Lumen ini, menurut Microsoft, bertujuan mengeksploitasi perangkat SOHO yang rentan untuk membajak lalu lintas DNS dan melakukan pengumpulan data jaringan secara pasif.

"Teknik mereka memodifikasi pengaturan DNS pada router yang disusupi untuk membajak lalu lintas jaringan lokal guna menangkap dan mengekstrak kredensial otentikasi," ujar Black Lotus Labs dalam laporan yang dibagikan kepada The Hacker News.

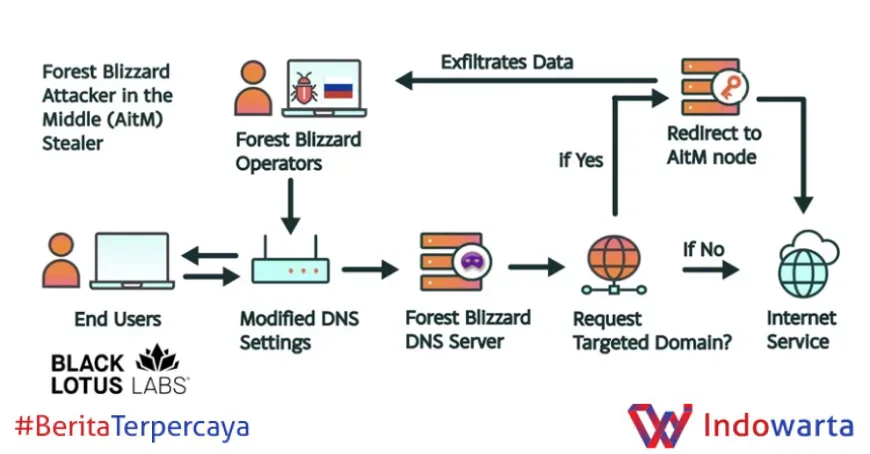

Ketika pengguna mengakses domain tertentu, lalu lintas diarahkan ke node attacker-in-the-middle (AiTM), di mana kredensial pengguna dicuri dan dikirim ke pelaku. Pendekatan ini memungkinkan serangan yang hampir tidak terlihat dan tidak memerlukan interaksi langsung dari pengguna.

Skala dan Dampak Global Kampanye

Infrastruktur jahat yang digunakan APT28 telah berhasil dilumpuhkan melalui operasi bersama dengan Departemen Kehakiman AS, FBI, dan mitra internasional lainnya. Aktivitas ini diperkirakan dimulai secara terbatas sejak Mei 2025, kemudian meluas dengan eksploitasi router dan pembajakan DNS yang masif mulai Agustus 2025. Pada puncaknya di Desember 2025, lebih dari 18.000 alamat IP unik dari 120 negara terdeteksi berkomunikasi dengan infrastruktur APT28.

Target utama serangan adalah lembaga pemerintah seperti kementerian luar negeri, penegak hukum, serta penyedia layanan email dan cloud pihak ketiga di Afrika Utara, Amerika Tengah, Asia Tenggara, dan Eropa.

Analisis dan Teknik Serangan

Tim Intelijen Ancaman Microsoft mengaitkan kampanye ini dengan APT28 dan sub-grupnya yang dikenal sebagai Storm-2754. Mereka mencatat lebih dari 200 organisasi dan 5.000 perangkat konsumen terdampak oleh infrastruktur DNS jahat ini.

"Bagi aktor negara seperti Forest Blizzard, pembajakan DNS memungkinkan visibilitas dan pengintaian pasif secara luas," kata Microsoft. "Dengan mengompromikan perangkat tepi yang lebih kecil dan kurang diawasi, mereka dapat mengakses lingkungan perusahaan yang lebih besar."

Serangan ini memungkinkan pencurian kata sandi, token OAuth, dan kredensial lain untuk layanan web dan email melalui serangan AiTM terhadap koneksi Transport Layer Security (TLS), yang sebelumnya belum pernah diamati dalam skala besar oleh kelompok ini.

Secara teknis, APT28 mendapatkan akses administratif jarak jauh ke perangkat SOHO, lalu mengubah konfigurasi DNS agar mengarah ke server yang mereka kendalikan. Hal ini menyebabkan permintaan DNS untuk aplikasi email atau halaman login dialihkan ke server DNS jahat, memungkinkan pelaku melakukan serangan AiTM untuk mencuri kredensial pengguna.

Beberapa domain yang disusupi terkait dengan Microsoft Outlook versi web, sementara aktivitas AiTM juga ditemukan menargetkan server non-Microsoft di beberapa organisasi pemerintah di Afrika.

Kerentanan dan Perangkat yang Diserang

APT28 memanfaatkan router TP-Link WR841N menggunakan kerentanan CVE-2023-50224 dengan skor CVSS 6.5, yang memungkinkan bypass autentikasi dan ekstraksi kredensial melalui permintaan HTTP GET khusus.

Selain itu, ditemukan klaster server kedua yang menerima permintaan DNS dari router yang disusupi dan meneruskannya ke server yang dimiliki aktor. Klaster ini juga melakukan operasi interaktif yang menargetkan sejumlah kecil router MikroTik di Ukraina.

Kolaborasi Internasional dan Tindakan Pemutusan

Operasi gabungan yang melibatkan Departemen Kehakiman AS, FBI, dan mitra internasional berhasil menonaktifkan infrastruktur serangan. Menurut National Cyber Security Centre (NCSC) Inggris, operasi pembajakan DNS ini bersifat oportunistik, di mana pelaku mendapat akses ke sejumlah besar target potensial lalu menyaring korban yang memiliki nilai intelijen tinggi.

Analisis Redaksi

Menurut pandangan redaksi, kampanye pembajakan DNS yang dilakukan oleh APT28 ini menandai eskalasi signifikan dalam teknik serangan siber yang digunakan oleh aktor negara. Dengan memanfaatkan perangkat SOHO yang sering kali kurang diperhatikan dalam hal keamanan, APT28 mampu menciptakan posisi pengawasan pasif yang sangat luas dan sulit dideteksi. Ini berarti organisasi besar dan pemerintah harus lebih waspada terhadap keamanan perangkat jaringan yang berada di ujung infrastruktur mereka.

Lebih jauh, penggunaan serangan AiTM terhadap koneksi TLS menunjukkan bahwa APT28 tidak hanya mencari pencurian data sederhana, melainkan juga membuka peluang untuk serangan yang lebih kompleks seperti penyebaran malware atau serangan layanan, yang bisa berdampak lebih luas pada keamanan nasional dan sektor swasta.

Ke depan, penting bagi para pemilik perangkat SOHO untuk segera menerapkan pembaruan keamanan dan pengaturan ulang konfigurasi pabrik. Selain itu, kolaborasi internasional dalam menanggulangi serangan siber harus terus diperkuat agar ancaman seperti ini dapat diminimalisir secara efektif.

Untuk informasi lebih lengkap, Anda dapat membaca laporan asli dari The Hacker News dan mengikuti perkembangan di situs resmi Microsoft atau NCSC.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

/data/photo/2026/04/25/69ebb7e56e056.jpg)

/data/photo/2025/12/06/69340e5d2e39e.jpg)

/data/photo/2026/04/08/69d678b39062c.png)