Peretas Korea Utara Sebar 1.700 Paket Berbahaya di npm, PyPI, Go, dan Rust

Kelompok peretas yang terkait dengan Korea Utara kembali menunjukkan kemampuan mereka dengan menyebarkan lebih dari 1.700 paket berbahaya di berbagai ekosistem pengembangan perangkat lunak populer seperti npm, PyPI, Go, dan Rust sejak awal Januari 2025. Kampanye ini dikenal dengan nama Contagious Interview dan merupakan bagian dari operasi rantai pasokan perangkat lunak yang terkoordinasi secara lintas ekosistem dan bertujuan untuk spionase serta pencurian data finansial.

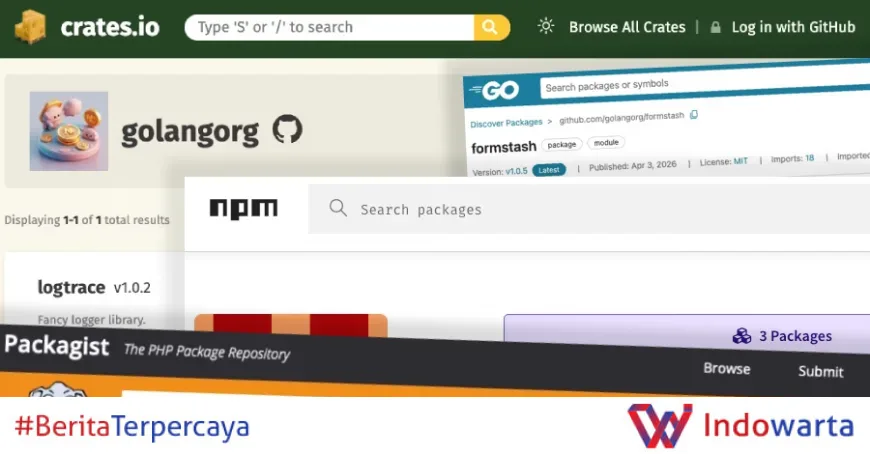

Paket Berbahaya yang Menyamar dalam Ekosistem Pengembang

Menurut laporan oleh peneliti keamanan Socket, Kirill Boychenko, paket-paket ini sengaja didesain untuk meniru alat pengembang yang sah, namun sebenarnya berfungsi sebagai malware loaders. Berikut adalah daftar paket yang teridentifikasi sebagai berbahaya:

- npm: dev-log-core, logger-base, logkitx, pino-debugger, debug-fmt, debug-glitz

- PyPI: logutilkit, apachelicense, fluxhttp, license-utils-kit

- Go: github[.]com/golangorg/formstash, github[.]com/aokisasakidev/mit-license-pkg

- Rust: logtrace

- Packagist: golangorg/logkit

Paket-paket ini mengunduh payload tahap kedua khusus platform yang berupa malware dengan kemampuan mencuri informasi dan Remote Access Trojan (RAT). Malware tersebut fokus mengumpulkan data dari browser web, pengelola kata sandi, dan dompet cryptocurrency.

Fungsi Malware yang Kompleks dan Tersembunyi

Versi Windows yang disebarkan melalui paket license-utils-kit bahkan memiliki fitur yang lebih canggih, yang digambarkan oleh Socket sebagai "implant pasca-kompromi penuh". Malware ini dapat menjalankan perintah shell, merekam ketikan keyboard, mencuri data browser, mengunggah berkas, menghentikan browser, mengaktifkan AnyDesk untuk akses jarak jauh, membuat arsip terenkripsi, dan mengunduh modul tambahan.

"Cluster ini menonjol tidak hanya karena jangkauan lintas ekosistemnya, tetapi juga kedalaman fungsi pasca-kompromi yang tertanam dalam sebagian kampanye," kata Boychenko.

Yang membuat kode berbahaya ini sulit terdeteksi adalah bahwa kode tersebut tidak aktif saat instalasi, melainkan tersembunyi dalam fungsi yang tampak sah. Contohnya, dalam paket logtrace, kode tersembunyi di dalam metode "Logger::trace(i32)" yang tidak mencurigakan bagi pengembang.

Kampanye Terorganisir dan Berkelanjutan dengan Target Spesifik

Ekspansi Contagious Interview ke lima ekosistem open source menunjukkan bahwa kampanye ini adalah ancaman rantai pasok yang didukung sumber daya besar dan berkelanjutan, dengan tujuan mengakses lingkungan pengembang sebagai pintu masuk untuk spionase dan keuntungan finansial.

Socket melaporkan bahwa mereka telah mengidentifikasi lebih dari 1.700 paket berbahaya terkait aktivitas ini sejak Januari 2025.

Kampanye ini merupakan bagian dari upaya kompromi rantai pasok perangkat lunak yang lebih luas oleh kelompok peretas Korea Utara, yang juga pernah membajak paket npm populer bernama Axios untuk menyebarkan implant bernama WAVESHAPER.V2 melalui akun maintainer npm yang mereka kuasai dengan teknik social engineering khusus.

Kelompok Peretas UNC1069 dan Teknik Social Engineering

Serangan ini dipersonifikasikan oleh aktor ancaman bernama UNC1069, yang memiliki keterkaitan dengan kelompok BlueNoroff, Sapphire Sleet, dan Stardust Chollima. Dalam laporan terbaru dari Security Alliance (SEAL), disebutkan bahwa antara 6 Februari hingga 7 April 2026, sebanyak 164 domain yang terkait UNC1069 berhasil diblokir karena meniru layanan seperti Microsoft Teams dan Zoom.

"UNC1069 menjalankan kampanye social engineering berdurasi beberapa minggu melalui Telegram, LinkedIn, dan Slack dengan meniru kontak terpercaya atau merek ternama, serta memanfaatkan akses ke akun yang sudah dikompromikan sebelum mengirimkan tautan rapat palsu Zoom atau Microsoft Teams," jelas SEAL.

Tautan rapat palsu ini digunakan untuk menjebak korban dengan lures seperti ClickFix, yang mengeksekusi malware yang kemudian menghubungi server pengendali penyerang untuk mencuri data dan melakukan eksploitasi lanjutan pada sistem Windows, macOS, dan Linux.

Menariknya, para operator peretas ini sengaja menunda aktivitas setelah akses awal, membiarkan implant dalam keadaan pasif agar korban tetap menjalankan aktivitas normal tanpa curiga, sehingga jendela operasi menjadi lebih panjang dan nilai serangan maksimal sebelum ada respons insiden.

Respons dan Imbauan dari Microsoft

Microsoft dalam pernyataan resmi kepada The Hacker News menegaskan bahwa aktor ancaman finansial asal Korea Utara terus mengembangkan alat dan infrastrukturnya, menggunakan domain palsu yang meniru institusi keuangan AS dan aplikasi konferensi video sebagai sarana social engineering.

"Apa yang kami lihat adalah evolusi berkelanjutan dalam operasi aktor DPRK yang bermotivasi finansial, perubahan pada tooling, infrastruktur, dan target, namun dengan perilaku dan niat yang konsisten," ujar Sherrod DeGrippo, General Manager Threat Intelligence Microsoft.

Analisis Redaksi

Menurut pandangan redaksi, kampanye penyebaran paket berbahaya lintas ekosistem ini menandai eskalasi serius dalam ancaman rantai pasok perangkat lunak global. Dengan menyusup ke dalam paket yang dianggap sah dan populer, peretas Korea Utara membuka pintu bagi serangan spionase dan pencurian data yang lebih luas dan sulit dideteksi oleh pengembang maupun pengguna akhir.

Strategi mereka yang melibatkan social engineering bertahap dan penundaan aksi setelah kompromi memperlihatkan tingkat kecanggihan tinggi dan kesabaran operasional yang bertujuan memaksimalkan dampak serangan. Ini menjadi peringatan penting bagi komunitas pengembang dan perusahaan untuk tidak hanya memperketat pengawasan paket yang mereka gunakan, tetapi juga memperkuat kesadaran dan pelatihan keamanan siber terhadap ancaman social engineering.

Kedepannya, publik dan sektor teknologi wajib memantau perkembangan lebih lanjut terkait kampanye ini karena bisa menjadi preseden serangan rantai pasok yang lebih luas dan sistematis di masa depan, terutama dari aktor negara dengan kemampuan tinggi. Upaya kolaborasi global dalam keamanan rantai pasok perangkat lunak pun harus diperkuat guna memitigasi risiko yang terus berkembang.

Untuk informasi lebih lengkap dan pembaruan terkini, Anda dapat membaca laporan asli melalui The Hacker News dan mengikuti berita dari Microsoft Security.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

/data/photo/2026/04/25/69ebb7e56e056.jpg)

/data/photo/2025/12/06/69340e5d2e39e.jpg)

/data/photo/2026/04/08/69d678b39062c.png)