APT37 Korea Utara Manfaatkan Facebook untuk Sebar Malware RokRAT Lewat Rekayasa Sosial

APT37, kelompok peretas asal Korea Utara yang juga dikenal dengan nama ScarCruft, kembali melakukan kampanye siber dengan metode rekayasa sosial di platform Facebook. Dalam serangan terbaru yang terungkap pada April 2026, mereka menggunakan teknik menipu korban dengan menambah pertemanan di Facebook untuk kemudian mengirimkan malware berbahaya bernama RokRAT.

Metode Rekayasa Sosial dan Pengiriman Malware Melalui Facebook

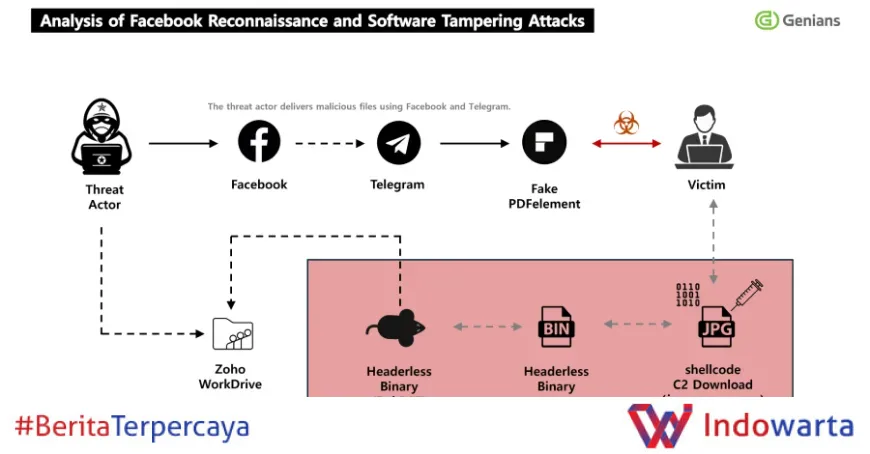

Menurut analisis yang dirilis oleh Genians Security Center (GSC), kelompok ini membuat dua akun Facebook dengan lokasi yang disetel ke Pyongyang dan Pyongsong, Korea Utara, untuk mengidentifikasi dan menyaring target potensial. Setelah berhasil membangun kepercayaan melalui permintaan pertemanan, komunikasi dipindahkan ke Messenger dengan menggunakan topik percakapan tertentu untuk memancing korban.

"Pelaku menggunakan dua akun Facebook dengan lokasi di Pyongyang dan Pyongsong untuk menyaring target. Setelah membangun kepercayaan, mereka memindahkan percakapan ke Messenger dan menggunakan topik khusus sebagai bagian dari tahap awal rekayasa sosial," jelas GSC dalam penjelasan teknisnya.

Langkah selanjutnya adalah mengelabui korban agar menginstal perangkat lunak PDF viewer yang sudah diubah, dengan alasan diperlukan untuk membuka dokumen militer yang terenkripsi. PDF viewer tersebut merupakan versi modifikasi dari perangkat lunak Wondershare PDFelement yang trojanized.

Teknik Penyembunyian dan Infrastruktur Komando C2 yang Legit

Uniknya, serangan ini juga memanfaatkan infrastruktur yang sah namun sudah dikompromikan sebagai server command-and-control (C2). Situs web yang digunakan adalah milik layanan informasi real estate Jepang bagian Seoul, yang disalahgunakan untuk mengirim perintah berbahaya dan payload kepada korban.

Payload utama dikemas dalam bentuk file gambar JPG yang tampak tidak berbahaya, sebuah teknik file extension masquerading yang membuat deteksi malware menjadi lebih sulit.

"Strategi ini sangat licik, menggabungkan pemalsuan perangkat lunak resmi, penyalahgunaan situs web sah, dan penyamaran ekstensi file," ujar GSC.

Rangkaian Serangan dan Penyebaran Malware RokRAT

Berikut rincian kronologi serangan yang ditemukan oleh perusahaan keamanan siber asal Korea Selatan tersebut:

- Dibuatnya dua akun Facebook yaitu "richardmichael0828" dan "johnsonsophia0414" pada 10 November 2025.

- Setelah menjalin komunikasi di Messenger, percakapan dipindahkan ke aplikasi Telegram.

- Korban kemudian menerima file ZIP berisi versi trojanized Wondershare PDFelement, empat dokumen PDF, dan file teks berisi instruksi instalasi.

- Setelah perangkat lunak palsu dijalankan, shellcode terenkripsi aktif dan menghubungkan perangkat korban ke server C2 "japanroom[.]com".

- Server C2 mengirimkan payload tahap kedua berupa file JPG "1288247428101.jpg" yang sebenarnya adalah malware RokRAT.

RokRAT sendiri menggunakan layanan Zoho WorkDrive sebagai kanal komunikasi C2, sebuah teknik yang juga diidentifikasi oleh Zscaler ThreatLabz di awal 2026 dalam kampanye serangan bernama Ruby Jumper. Malware ini mampu mengambil screenshot, menjalankan perintah jarak jauh lewat "cmd.exe", mengumpulkan informasi host, melakukan rekognisi sistem, dan mengelabui program keamanan seperti Qihoo 360 Total Security.

"Fungsi utama RokRAT relatif stabil dan telah digunakan dalam berbagai operasi secara berulang. Mereka lebih fokus mengembangkan cara penyampaian, eksekusi, dan teknik penghindaran deteksi," kata GSC.

Analisis Redaksi

Menurut pandangan redaksi, kampanye siber APT37 ini menunjukkan bagaimana kelompok peretas negara dapat menggunakan media sosial populer seperti Facebook sebagai vektor serangan yang efektif melalui rekayasa sosial. Penggunaan perangkat lunak yang sudah dikenal dan infrastruktur yang legitimate namun kompromi menambah tingkat kesulitan deteksi bagi sistem keamanan tradisional.

Hal ini menandakan bahwa organisasi dan individu harus meningkatkan kewaspadaan terhadap permintaan pertemanan yang tidak dikenal, terutama yang meminta instalasi perangkat lunak dari sumber tidak resmi. Lebih jauh, kampanye ini menggarisbawahi pentingnya edukasi keamanan digital dan pengawasan berlapis untuk menghadang serangan yang menggabungkan teknik sosial dan teknis secara canggih.

Ke depan, kita perlu memperhatikan evolusi metode penyebaran malware yang semakin halus dan terintegrasi dengan platform-platform populer. Upaya kolaboratif antara penyedia layanan daring, penegak hukum, dan komunitas keamanan siber sangat penting untuk menanggulangi ancaman seperti ini.

Untuk informasi lebih lanjut dan update terkini, Anda bisa mengunjungi laporan asli The Hacker News dan berita keamanan siber dari Kompas.

What's Your Reaction?

Like

0

Like

0

Dislike

0

Dislike

0

Love

0

Love

0

Funny

0

Funny

0

Angry

0

Angry

0

Sad

0

Sad

0

Wow

0

Wow

0

/data/photo/2026/04/25/69ebb7e56e056.jpg)

/data/photo/2025/12/06/69340e5d2e39e.jpg)

/data/photo/2026/04/08/69d678b39062c.png)